দ্য হ্যাকার নিউজের মতে, ক্লাউড সিকিউরিটি স্টার্টআপ উইজ রিসার্চ সম্প্রতি মাইক্রোসফ্ট এআই-এর গিটহাব রিপোজিটরিতে একটি ডেটা ফাঁস আবিষ্কার করেছে, যা ওপেন-সোর্স প্রশিক্ষণ ডেটার একটি গ্রুপ প্রকাশ করার সময় দুর্ঘটনাক্রমে প্রকাশিত হয়েছিল বলে জানা গেছে।

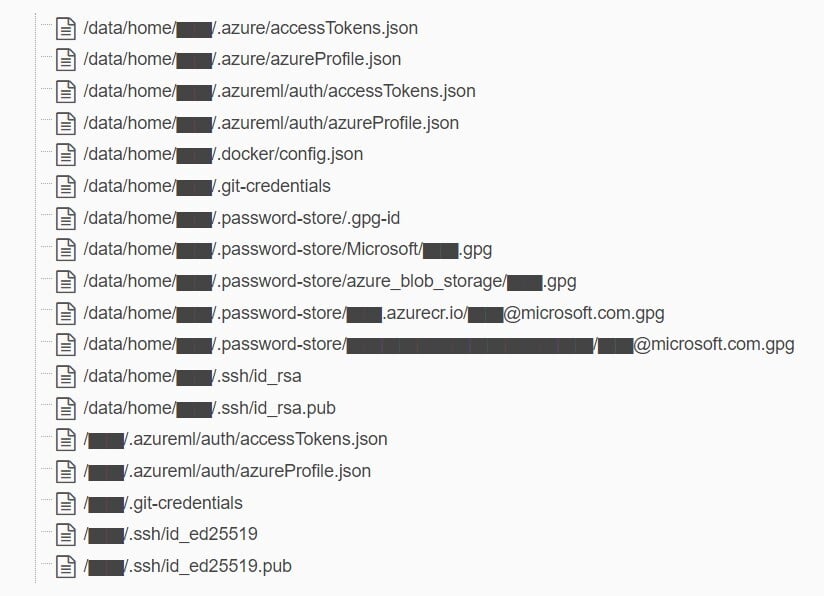

ফাঁস হওয়া তথ্যে মাইক্রোসফটের দুই প্রাক্তন কর্মচারীর ওয়ার্কস্টেশনের ব্যাকআপ রয়েছে যেখানে গোপন কী, পাসওয়ার্ড এবং ৩০,০০০ এরও বেশি অভ্যন্তরীণ টিম বার্তা রয়েছে।

"রোবাস্ট-মডেলস-ট্রান্সফার" নামক এই সংগ্রহস্থলটি এখন অ্যাক্সেসযোগ্য নয়। এটি সরিয়ে ফেলার আগে, এতে ২০২০ সালের একটি গবেষণাপত্রের সাথে সম্পর্কিত সোর্স কোড এবং মেশিন লার্নিং মডেলগুলি ছিল।

উইজ বলেন, SAS টোকেনের দুর্বলতার কারণে ডেটা লঙ্ঘন ঘটেছে, Azure-এর একটি বৈশিষ্ট্য যা ব্যবহারকারীদের এমন ডেটা শেয়ার করতে দেয় যা ট্র্যাক করা কঠিন এবং প্রত্যাহার করাও কঠিন। ঘটনাটি ২২ জুন, ২০২৩ তারিখে মাইক্রোসফ্টকে জানানো হয়েছিল।

সেই অনুযায়ী, রিপোজিটরির README.md ফাইল ডেভেলপারদের একটি Azure Storage URL থেকে মডেল ডাউনলোড করার নির্দেশ দেয়, যা অসাবধানতাবশত পুরো স্টোরেজ অ্যাকাউন্টে অ্যাক্সেস প্রদান করে, যার ফলে অতিরিক্ত ব্যক্তিগত ডেটা প্রকাশিত হয়।

উইজ গবেষকরা বলেছেন যে অতিরিক্ত অ্যাক্সেসের পাশাপাশি, SAS টোকেনটিও ভুলভাবে কনফিগার করা হয়েছিল, যা কেবল পড়ার পরিবর্তে সম্পূর্ণ নিয়ন্ত্রণের অনুমতি দেয়। যদি কাজে লাগানো হয়, তাহলে এর অর্থ হবে যে আক্রমণকারী কেবল দেখতেই পারবে না, স্টোরেজ অ্যাকাউন্টের সমস্ত ফাইল মুছে ফেলতে এবং ওভাররাইট করতে পারবে।

প্রতিবেদনের প্রতিক্রিয়ায়, মাইক্রোসফ্ট বলেছে যে তাদের তদন্তে গ্রাহকের ডেটা প্রকাশের কোনও প্রমাণ পাওয়া যায়নি, এমনকি এই ঘটনার কারণে অন্য কোনও অভ্যন্তরীণ পরিষেবাও ঝুঁকির মধ্যে ছিল না। কোম্পানি জোর দিয়ে বলেছে যে গ্রাহকদের কোনও পদক্ষেপ নেওয়ার দরকার নেই, তারা আরও যোগ করেছে যে তারা SAS টোকেন বাতিল করেছে এবং স্টোরেজ অ্যাকাউন্টগুলিতে সমস্ত বহিরাগত অ্যাক্সেস ব্লক করেছে।

অনুরূপ ঝুঁকি কমাতে, মাইক্রোসফ্ট তার গোপন স্ক্যানিং পরিষেবা প্রসারিত করেছে যাতে সীমিত বা অতিরিক্ত সুবিধাপ্রাপ্ত SAS টোকেনগুলি খুঁজে বের করা যায়। এটি তার স্ক্যানিং সিস্টেমে একটি বাগও সনাক্ত করেছে যা রিপোজিটরিতে SAS URL গুলিকে মিথ্যাভাবে চিহ্নিত করছিল।

গবেষকরা বলছেন যে SAS অ্যাকাউন্ট টোকেনের নিরাপত্তা এবং সুশাসনের অভাবের কারণে, সতর্কতা হল বহিরাগত ভাগাভাগির জন্য এগুলি ব্যবহার করা এড়িয়ে চলা। টোকেন তৈরির ত্রুটিগুলি সহজেই উপেক্ষা করা যেতে পারে এবং সংবেদনশীল ডেটা প্রকাশ করতে পারে।

এর আগে ২০২২ সালের জুলাই মাসে, JUMPSEC ল্যাবস একটি হুমকি ঘোষণা করেছিল যা এই অ্যাকাউন্টগুলিকে কাজে লাগিয়ে ব্যবসাগুলিতে অ্যাক্সেস পেতে পারে।

উইজ রিসার্চের ব্যাকআপে পাওয়া সংবেদনশীল ফাইল

এটি মাইক্রোসফটের সর্বশেষ নিরাপত্তা লঙ্ঘন। দুই সপ্তাহ আগে কোম্পানিটি প্রকাশ করেছিল যে চীন থেকে আসা হ্যাকাররা উচ্চ-নিরাপত্তা কীগুলি অনুপ্রবেশ করে চুরি করেছে। হ্যাকাররা এই কর্পোরেশনের একজন প্রকৌশলীর অ্যাকাউন্ট দখল করে এবং ব্যবহারকারীর ডিজিটাল স্বাক্ষর সংরক্ষণাগারে প্রবেশ করে।

উইজ সিটিও-র সিটিও অমি লুটওয়াক বলেন, সাম্প্রতিক ঘটনাটি বৃহৎ সিস্টেমে এআই অন্তর্ভুক্তির সম্ভাব্য ঝুঁকিগুলি দেখায়। তবে, ডেটা বিজ্ঞানী এবং প্রকৌশলীরা নতুন এআই সমাধান বাস্তবায়নের জন্য প্রতিযোগিতা করার সময়, তারা যে বিপুল পরিমাণে ডেটা প্রক্রিয়াজাত করে তার জন্য অতিরিক্ত সুরক্ষা পরীক্ষা এবং সুরক্ষা ব্যবস্থার প্রয়োজন হয়।

অনেক ডেভেলপমেন্ট টিমকে প্রচুর পরিমাণে ডেটা নিয়ে কাজ করতে হয়, তাদের সহকর্মীদের সাথে সেই ডেটা ভাগ করে নিতে হয়, অথবা পাবলিক ওপেন সোর্স প্রকল্পগুলিতে সহযোগিতা করতে হয়, মাইক্রোসফ্টের মতো ঘটনাগুলি ট্র্যাক করা এবং এড়ানো ক্রমশ কঠিন হয়ে উঠছে।

[বিজ্ঞাপন_২]

উৎস লিঙ্ক

![[ছবি] প্রধানমন্ত্রী ফাম মিন চিন মন্ত্রণালয়, শাখা এবং স্থানীয় এলাকার অধীনে জনসেবা ইউনিটের ব্যবস্থাপনা সংক্রান্ত স্টিয়ারিং কমিটির একটি বৈঠকে সভাপতিত্ব করেন।](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/06/1759767137532_dsc-8743-jpg.webp)

![[ছবি] প্রকল্পের বাধা দূর করার জন্য প্রধানমন্ত্রী ফাম মিন চিন সরকারি স্থায়ী কমিটির একটি বৈঠকে সভাপতিত্ব করছেন।](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/06/1759768638313_dsc-9023-jpg.webp)

মন্তব্য (0)