Za posledních 90 dní Zimperium detekoval nejméně 600 vzorků malwaru a 50 „návnadových“ aplikací, což ukazuje, že útočníci se neustále vylepšují a přidávají nové vrstvy kamufláže, aby se vyhnuli bezpečnostnímu softwaru (ilustrace: THN).

Hackeři používají známý, ale extrémně účinný trik: Vytvářejí falešné verze nejoblíbenějších aplikací, jako jsou WhatsApp, TikTok, Fotky Google a YouTube, aby uživatele oklamali a přiměli je k instalaci.

Kampaň využívá k šíření malwaru kombinaci telegramových kanálů a phishingových webových stránek.

Podle zprávy firmy Zimperium, která se zabývá kybernetickou bezpečností, byl útočný řetězec ClayRatu velmi dobře zorganizovaný.

Zaprvé, uživatelé jsou lákáni na falešné webové stránky, které slibují verze aplikace „Plus“ s prémiovými funkcemi, jako je YouTube Plus.

Z těchto stránek jsou oběti přesměrovány na útočníky ovládané kanály Telegramu, kde útočníci používají triky, jako je umělé nafukování počtu stažení a vkládání falešných referencí, aby aplikace působila důvěryhodně.

Oběť je poté podvedena ke stažení a instalaci souboru APK obsahujícího malware ClayRat.

„Jakmile se tento spyware úspěšně infiltruje, dokáže krást SMS zprávy, protokoly hovorů, oznámení a informace o zařízení; tajně pořizovat fotografie předním fotoaparátem a dokonce automaticky odesílat zprávy nebo uskutečňovat hovory z vlastního zařízení oběti,“ uvedl expert na kybernetickou bezpečnost Vishnu Pratapagiri ze společnosti Zimperium Company.

Nejděsivější na ClayRatu není jen krádež dat. Malware, navržený tak, aby se sám replikoval, automaticky odesílá škodlivé odkazy všem v seznamu kontaktů oběti, čímž promění infikovaný telefon v uzel šíření viru, což útočníkům umožňuje škálovat se bez manuálního zásahu.

Během posledních 90 dnů společnost Zimperium detekovala nejméně 600 vzorků malwaru a 50 „návnadových“ aplikací, což ukazuje, že útočníci se neustále zlepšují a přidávají nové vrstvy kamufláže, aby se vyhnuli bezpečnostnímu softwaru.

Překonávání bariér

Pro zařízení s Androidem 13 a novějším s přísnějšími bezpečnostními opatřeními používá ClayRat sofistikovanější trik. Falešná aplikace se zpočátku jeví jako pouhý odlehčený instalační program.

Po spuštění se zobrazí falešná obrazovka aktualizace Obchodu Play a zároveň se tiše stahuje a instaluje hlavní zašifrovaný malware skrytý uvnitř.

Po instalaci ClayRat požádá uživatele o udělení povolení stát se výchozí SMS aplikací, aby měl plný přístup k zprávám a protokolům hovorů a mohl je ovládat.

Vznik ClayRatu je součástí znepokojivějšího trendu v oblasti bezpečnosti v celém ekosystému Androidu.

Nedávná studie Lucemburské univerzity také ukázala, že mnoho levných chytrých telefonů s Androidem prodávaných v Africe má předinstalované aplikace, které fungují s vysokými oprávněními a tiše odesílají identifikační údaje a údaje o poloze uživatelů třetím stranám.

Google uvedl, že uživatelé systému Android budou automaticky chráněni před známými verzemi tohoto malwaru prostřednictvím funkce Google Play Protect, která je ve výchozím nastavení povolena na zařízeních se službami Google Play.

Hrozba ze strany nových variant a neoficiálních instalačních zdrojů však zůstává varováním pro všechny uživatele.

Zdroj: https://dantri.com.vn/cong-nghe/canh-bao-chien-dich-bien-dien-thoai-android-thanh-cong-cu-gian-diep-20251013135854141.htm

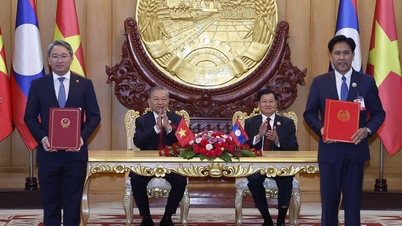

![[Fotografie] Premiér Pham Minh Chinh přijal prezidenta kubánské Latinskoamerické tiskové agentury](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F01%2F1764569497815_dsc-2890-jpg.webp&w=3840&q=75)

Komentář (0)