Δεν υπάρχει κάτι τέτοιο όπως δωρεάν γεύμα

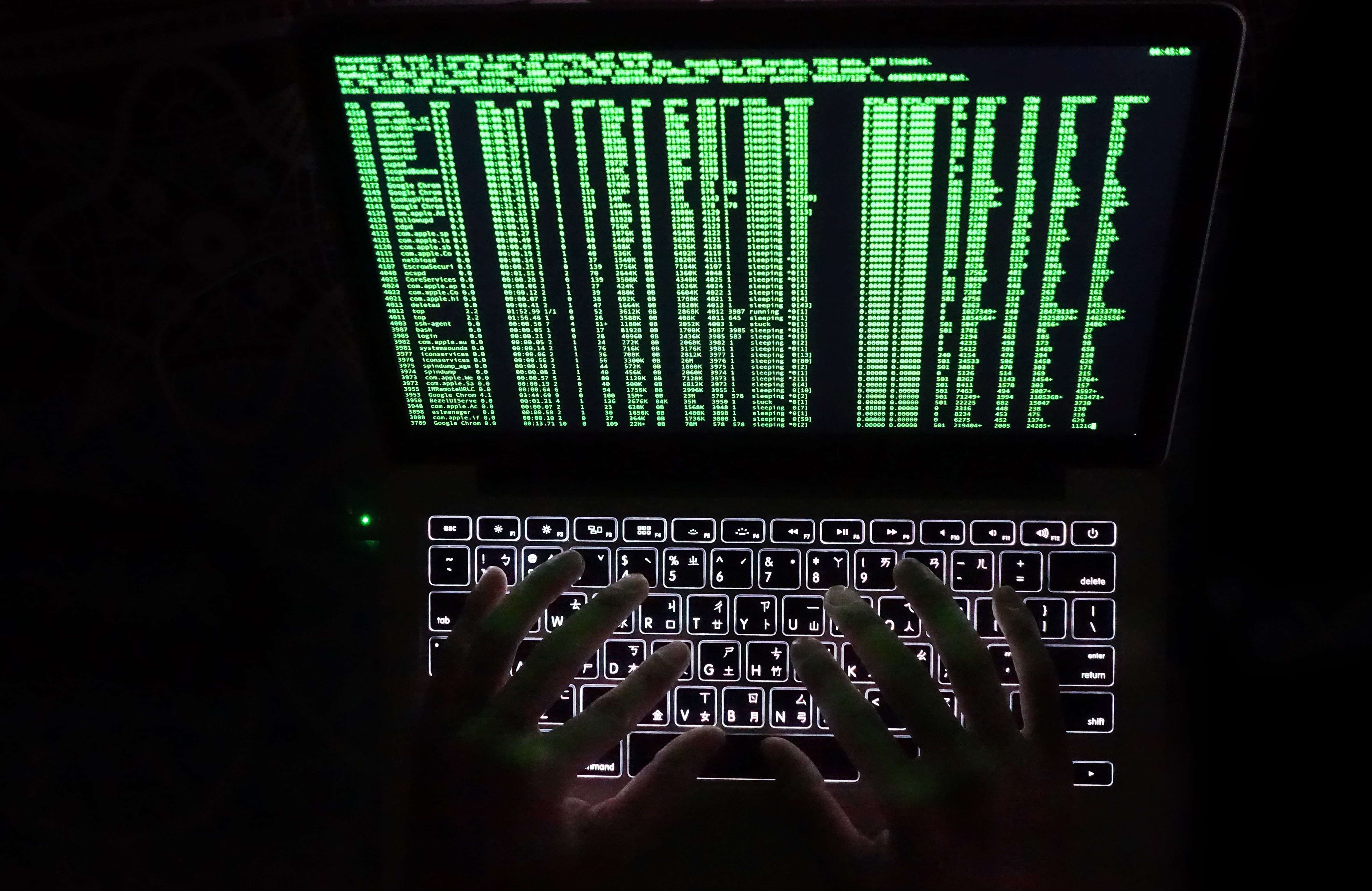

Ένας ιδιοκτήτης επιχείρησης δημοσίευσε στο Facebook πώς ο υπολογιστής της εταιρείας του μολύνθηκε από ένα «botnet», το οποίο οι χάκερ εκμεταλλεύτηκαν προς όφελός τους, προκαλώντας ζημίες στην επιχείρηση. Η ανάρτηση έλαβε γρήγορα χιλιάδες κοινοποιήσεις, σχόλια και προσοχή, συμπεριλαμβανομένων επαίνων και επικρίσεων.

«Στην πραγματικότητα, ο υπολογιστής του κ. Τ. είχε μολυνθεί με ένα είδος κακόβουλου λογισμικού, όχι με botnet όπως το ονόμαζε το άρθρο. Το κακόβουλο λογισμικό γενικά εμφανίζεται σε πολλές μορφές, από trojans, rootkits, keyloggers ή τον πιο συνηθισμένο τύπο ransomware σήμερα. Το Botnet είναι ένα δίκτυο «υπολογιστών-φανταστικών» ή ζόμπι που χειραγωγούνται από χάκερ μέσω τρωτών σημείων ή κακόβουλου λογισμικού που είναι κρυμμένο στον υπολογιστή», δήλωσε ο κ. Ngo Tran Vu, Διευθυντής Ασφαλείας της NTS.

«Με τη δημοτικότητα του Διαδικτύου σήμερα, οι εγκληματίες έχουν πολλούς τρόπους να διαδώσουν κακόβουλο λογισμικό σε νέους χρήστες ή σε εκείνους που αδιαφορούν για την ασφάλεια των συσκευών τους. Δημοφιλή κανάλια για τους εγκληματίες να βρουν θύματα είναι τα ιστολόγια, τα φόρουμ και τα κοινωνικά δίκτυα που μοιράζονται δωρεάν, πειρατικούς πόρους. Και φυσικά, τίποτα δεν είναι δωρεάν, πάντα δίνουν δώρα έκπληξη που τα θύματα δεν γνωρίζουν», σχολίασε ο κ. Vu.

Στην ιστορία του κ. Τ., η λήψη πειρατικού λογισμικού γραφικών (crack, cracked software) είναι μια ενέργεια που δημιουργεί κινδύνους για τα περιουσιακά του στοιχεία, συμπεριλαμβανομένων ζητημάτων πνευματικών δικαιωμάτων και ασφάλειας λογισμικού.

Στόχος οι μικρές και μεσαίες επιχειρήσεις

Ο κ. Τ. δεν είναι ο μόνος. Οι μικρές επιχειρήσεις συχνά δεν λαμβάνουν σοβαρά υπόψη το ζήτημα των πνευματικών δικαιωμάτων λογισμικού και θέλουν να χρησιμοποιούν «γνήσιο» λογισμικό δωρεάν, επομένως κατεβάζουν δωρεάν εξειδικευμένο λογισμικό για να εξυπηρετούν την καθημερινή τους εργασία, από προ-συσκευασμένες εκδόσεις λειτουργικών συστημάτων Windows (Ghost, Iso), σουίτες Office ή δημοφιλές λογισμικό γραφικών και πολυμέσων υψηλής τεχνολογίας όπως το Adobe Photoshop, το Illustrator, το After Effects, το AutoCAD, το Vegas Pro... ή ακόμα και μικρές επιχειρήσεις όπως εργαλεία συμπίεσης αρχείων WinZip, WinRAR, εργαλεία λήψης IDM.

Τα περισσότερα από αυτά είναι διαθέσιμα σε underground ιστοσελίδες ή δίκτυα torrent, δωρεάν κοινωνικά δίκτυα κοινής χρήσης, οι χρήστες πρέπει να απενεργοποιήσουν εργαλεία ασφαλείας στους υπολογιστές τους, όπως το Anti-virus ή το Internet Security (εάν υπάρχουν), για να τα κατεβάσουν. Επειδή αυτά τα εργαλεία μπορούν να σαρώσουν για κακόβουλο λογισμικό κρυμμένο σε εργαλεία cracking όπως Keygen, Patch, Crack ή αρχεία που έχουν ήδη μολυνθεί με κακόβουλο λογισμικό.

Οι επιχειρήσεις συχνά πρέπει να καταπιούν το πικρό χάπι όταν συμβαίνουν περιστατικά λόγω δικών τους λαθών. Δεν λαμβάνουν υποστήριξη από προγραμματιστές λογισμικού, αλλά αντ' αυτού ενδέχεται να λάβουν κυρώσεις από εξειδικευμένους φορείς. Αντιμετωπίζουν κινδύνους για την ασφάλεια των πληροφοριών όταν κακόβουλο λογισμικό και χάκερ διεισδύουν σε συσκευές ή συστήματα, κλέβουν ή αποσπούν χρήματα. Χάνονται δεδομένα. Η επωνυμία τους βλάπτεται και, ως εκ τούτου, επηρεάζονται και οι σχέσεις συνεργασίας τους με διεθνείς συνεργάτες ή πελάτες.

Μην «περιμένεις μέχρι να φύγει η αγελάδα για να χτίσεις τον αχυρώνα»

Στην πραγματικότητα, το κακόβουλο λογισμικό που ενσωματώνεται σε πειρατικό λογισμικό γίνεται όλο και πιο εξελιγμένο και πιο δύσκολο να εντοπιστεί από τους απλούς χρήστες. Μια νέα παραλλαγή του κακόβουλου λογισμικού HotRat, που καταγράφηκε τον Αύγουστο, συνεχίζει να ευδοκιμεί στη Νοτιοανατολική Ασία μέσω της εκτεταμένης λήψης και χρήσης πειρατικού λογισμικού στην περιοχή.

Ο κ. Vu ανέφερε ότι οι ολοκληρωμένες λύσεις προστασίας όπως το Kaspersky Total Security είναι πολύ χρήσιμες για μεμονωμένους χρήστες ή μικρές επιχειρήσεις. Ωστόσο, για επιχειρήσεις που έχουν περάσει πέντε χρόνια λειτουργίας, θα πρέπει να επιλέγουν λύσεις ασφαλείας που συνδυάζουν τη δημιουργία αντιγράφων ασφαλείας δεδομένων, επειδή τα δεδομένα αποτελούν ένα πολύτιμο περιουσιακό στοιχείο που επί του παρόντος στοχοποιείται από ransomware.

[διαφήμιση_2]

Πηγή

![[Φωτογραφία] Ο Πρωθυπουργός Φαμ Μινχ Τσινχ παρευρίσκεται στην 5η Τελετή Απονομής Εθνικών Βραβείων Τύπου για την πρόληψη και την καταπολέμηση της διαφθοράς, της σπατάλης και της αρνητικότητας](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/31/1761881588160_dsc-8359-jpg.webp)

![[Φωτογραφία] Ντα Νανγκ: Το νερό υποχωρεί σταδιακά, οι τοπικές αρχές επωφελούνται από τον καθαρισμό](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/31/1761897188943_ndo_tr_2-jpg.webp)

Σχόλιο (0)