کارشناسان امنیتی به تازگی یک کمپین مخرب را کشف کردهاند که با آلوده کردن دستگاهها به بدافزار از طریق هزاران ربات تلگرام، کدهای OTP را در دستگاههای اندرویدی در سطح جهان سرقت میکند.

محققان شرکت امنیتی Zimperium این کمپین مخرب را کشف کرده و از فوریه ۲۰۲۲ آن را زیر نظر داشتهاند. آنها گزارش میدهند که حداقل ۱۰۷۰۰۰ نمونه بدافزار مختلف مرتبط با این کمپین را پیدا کردهاند.

این بدافزار پیامهای حاوی کدهای OTP را برای بیش از ۶۰۰ برند جهانی ردیابی میکرد که برخی از آنها صدها میلیون کاربر داشتند. انگیزه هکرها مالی بود.

|

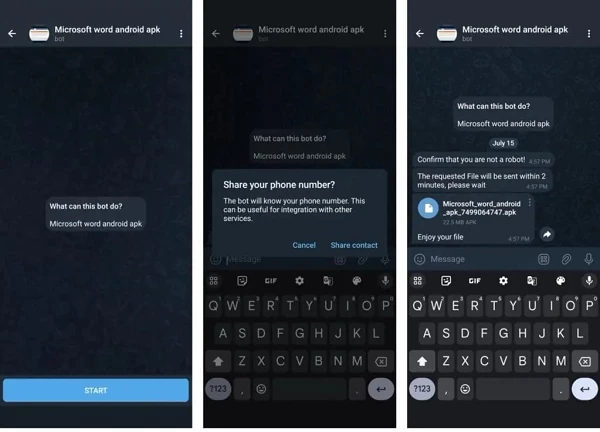

| رباتهای تلگرام از کاربران میخواهند شماره تلفن خود را برای ارسال فایلهای APK ارائه دهند. |

طبق گفته Zimperium، بدافزار دزد پیامک از طریق تبلیغات مخرب یا رباتهای تلگرام پخش میشود و به طور خودکار با قربانیان ارتباط برقرار میکند. دو سناریو وجود دارد که هکرها برای انجام حملات از آنها استفاده میکنند.

به طور خاص، در مورد اول، قربانی فریب میخورد تا به صفحات جعلی گوگل پلی دسترسی پیدا کند. در مورد دیگر، ربات تلگرام به کاربران وعده برنامههای اندرویدی غیرقانونی را میدهد، اما ابتدا باید شماره تلفن خود را برای دریافت فایل APK ارائه دهند. این ربات از آن شماره تلفن برای ایجاد یک فایل APK جدید استفاده میکند و به هکرها اجازه میدهد تا در آینده قربانی را ردیابی یا مورد حمله قرار دهند.

Zimperium گزارش داد که این کمپین مخرب از ۲۶۰۰ ربات تلگرام برای تبلیغ APK های مختلف اندروید استفاده کرده است که توسط ۱۳ سرور فرماندهی و کنترل کنترل میشوند. قربانیان ۱۱۳ کشور را در بر میگرفتند، اما اکثر آنها از هند و روسیه بودند. ایالات متحده، برزیل و مکزیک نیز تعداد قابل توجهی قربانی داشتند. این ارقام تصویری نگرانکننده از عملیات گسترده و بسیار پیچیده پشت این کمپین را ترسیم میکند.

کارشناسان بدافزاری را کشف کردند که پیامکهای ضبطشده را به یک نقطه پایانی API در وبسایت 'fastsms.su' منتقل میکند. این وبسایت دسترسی به شماره تلفنهای مجازی در خارج از کشور را میفروشد که میتوان از آنها برای ناشناس ماندن و احراز هویت در پلتفرمها و سرویسهای آنلاین استفاده کرد. بسیار محتمل است که دستگاههای آلوده بدون اطلاع قربانیان مورد سوءاستفاده قرار گرفته باشند.

علاوه بر این، با اعطای دسترسی به پیامک، قربانیان به بدافزارها اجازه میدهند تا پیامکها را بخوانند، اطلاعات حساس، از جمله کدهای OTP مورد استفاده در هنگام ثبت حساب و احراز هویت دو مرحلهای را سرقت کنند. در نتیجه، قربانیان ممکن است شاهد افزایش شدید صورتحساب تلفن خود باشند یا سهواً درگیر فعالیتهای غیرقانونی شوند و دستگاهها و شماره تلفنهایشان ردیابی شود.

برای جلوگیری از قربانی شدن توسط عوامل مخرب، کاربران اندروید نباید فایلهای APK را از خارج از گوگل پلی دانلود کنند، نباید به برنامههای نامرتبط مجوز دسترسی بدهند و باید مطمئن شوند که Play Protect در دستگاههایشان فعال است.

منبع: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[عکس] نخست وزیر فام مین چین، وزرای امور خارجه، دفاع و امنیت عمومی چین را به حضور پذیرفت.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/03/16/1773659638054_ndo_br_dsc-4386-6157-jpg.webp)

![[عکس] دبیرکل با کمیته اجرایی کمیته حزب شهر های فونگ همکاری میکند.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/03/16/1773629925474_vna-potal-tong-bi-thu-lam-viec-voi-ban-chap-hanh-dang-bo-thanh-pho-hai-phong-8644445-332-jpg.webp)

نظر (0)