पार्टी की 14वीं राष्ट्रीय कांग्रेस में प्रस्तुत किए जाने वाले मसौदा दस्तावेजों पर टिप्पणियां एकत्र करने की गतिविधियों का लाभ उठाते हुए, बुरे लोगों ने तोड़फोड़ की गतिविधियों को अंजाम देने और सूचना डेटा चुराने के लिए दुर्भावनापूर्ण सॉफ़्टवेयर स्थापित कर लिए हैं।

स्थिति को समझने के काम के माध्यम से, साइबर सुरक्षा और उच्च तकनीक अपराध रोकथाम और नियंत्रण विभाग, हनोई सिटी पुलिस ने पाया मैलवेयर वैली आरएटी नियंत्रण सर्वर पते (C2) से जुड़ता है: 27.124.9.13, पोर्ट 5689, जो "DRAFT RESOLUTION CONGRESSION.exe" नामक फ़ाइल में छिपा है। ये लोग कांग्रेस को प्रस्तुत किए गए ड्राफ्ट दस्तावेज़ों पर राय एकत्र करने की गतिविधि का फ़ायदा उठाकर उपयोगकर्ताओं को संवेदनशील जानकारी चुराने, व्यक्तिगत खातों पर कब्ज़ा करने, दस्तावेज़ चुराने और अन्य कंप्यूटरों में मैलवेयर फैलाने जैसे खतरनाक काम करने के लिए प्रेरित करते हैं।

विश्लेषण के परिणाम दर्शाते हैं कि मैलवेयर, उपयोगकर्ता के कंप्यूटर पर इंस्टॉल होने के बाद, हर बार कंप्यूटर चालू होने पर स्वचालित रूप से क्रियान्वित होगा, हैकर द्वारा नियंत्रित रिमोट कंट्रोल सर्वर से जुड़कर, इस प्रकार उपरोक्त खतरनाक क्रियाएँ करता रहेगा। समीक्षा का विस्तार करते हुए, C2 सर्वर से जुड़ी अन्य मैलवेयर फ़ाइलों का पता लगाया गया है जिन्हें हैकर ने हाल ही में फैलाया है:

(1) वित्तीय रिपोर्ट2.exe या व्यावसायिक बीमा भुगतान.exe

(2) सरकार का तत्काल आधिकारिक प्रेषण.exe

(3) कर घोषणा समर्थन.exe

(4) आधिकारिक दस्तावेज़ मूल्यांकन पार्टी गतिविधियाँ.exe या प्राधिकरण प्रपत्र.exe

(5) तीसरी तिमाही की रिपोर्ट के मिनट.exe

सक्रिय रूप से रोकथाम के लिए, साइबर सुरक्षा और उच्च तकनीक अपराध रोकथाम विभाग, हनोई पुलिस लोगों को सलाह दें:

- सतर्क रहें, अज्ञात स्रोत की फ़ाइलों को डाउनलोड, इंस्टॉल या खोलें नहीं (विशेषकर .exe, .dll, .bat, .msi,... एक्सटेंशन वाली निष्पादन योग्य फ़ाइलें)।

- संदिग्ध फ़ाइलों का पता लगाने के लिए इकाई और इलाके की सूचना प्रणाली की जाँच करें। यदि कोई घटना दर्ज की जाती है, तो संक्रमित मशीन को अलग करें, इंटरनेट डिस्कनेक्ट करें और सहायता के लिए राष्ट्रीय साइबर सुरक्षा केंद्र को रिपोर्ट करें।

- पूरे सिस्टम को नवीनतम अपडेटेड सुरक्षा सॉफ़्टवेयर (EDR/XDR) से स्कैन करें जो छिपे हुए मैलवेयर का पता लगाकर उन्हें हटा सकता है। अनुशंसित उपयोग: Avast, AVG, Bitdefender (मुफ़्त संस्करण) या नवीनतम अपडेटेड Windows Defender।

नोट: Kaspersky के निःशुल्क संस्करण ने अभी तक इस मैलवेयर का पता नहीं लगाया है।

- मैनुअल स्कैनिंग:

+ यदि आप देखते हैं कि प्रक्रिया में कोई डिजिटल हस्ताक्षर नहीं है या उसका टेक्स्ट फ़ाइल नाम नकली है, तो प्रोसेस एक्सप्लोरर पर जाँच करें।

+ नेटवर्क कनेक्शन देखने के लिए tcpview की जाँच करें - यदि IP 27[.]124[.]9[.]13 से कनेक्शन का पता चलता है, तो इसे तुरंत संभालने की आवश्यकता है।

- प्रशासकों को तत्काल फायरवॉल को ब्लॉक करना होगा, ताकि दुर्भावनापूर्ण आईपी एड्रेस 27.124.9.13 तक पहुंच को रोका जा सके।

स्रोत: https://quangngaitv.vn/canh-bao-ma-doc-nguy-hiem-loi-dung-viec-gop-y-du-thao-van-kien-dai-hoi-dang-toan-quoc-lan-thu-xiv-6510283.html

![[फोटो] प्रधानमंत्री फाम मिन्ह चीन्ह ने उत्कृष्ट शिक्षकों के प्रतिनिधियों से मुलाकात की](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763215934276_dsc-0578-jpg.webp)

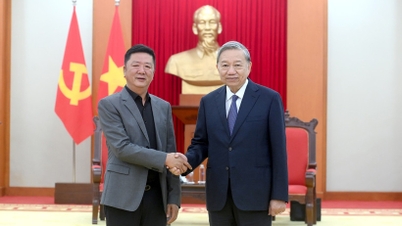

![[फोटो] महासचिव टो लैम लक्सशेयर-आईसीटी समूह (चीन) के उपाध्यक्ष से मिलते हुए](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763211137119_a1-bnd-7809-8939-jpg.webp)

![[फोटो] 2025 सामुदायिक कार्रवाई पुरस्कार के अंतिम दौर का पैनोरमा](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763206932975_chi-7868-jpg.webp)

टिप्पणी (0)