A célzott támadási kampányok számának jelentős növekedése

Célzott támadások – A nagy adatmennyiséggel és befolyással rendelkező fontos információs rendszerek elleni APT – számos hackercsoport által választott támadási trendek egyike. Ez a trend egyre erősödik, mivel számos szervezet és vállalkozás a digitális környezetbe helyezi át működését, egyre nagyobb adatvagyonnal.

Valójában a hálózati információbiztonság helyzete a világban és Vietnámban az idei év első hónapjaiban egyértelműen megmutatta a célzott támadások növekvő tendenciáját, amelyek olyan kulcsfontosságú területeken működő egységek rendszereit veszik célba, mint az energia, a telekommunikáció... Konkrétan Vietnámban, 2024 első felében a VNDIRECT, a PVOIL... rendszerei ellen zsarolóvírusok segítségével elkövetett célzott támadások működési zavarokat, anyagi és imázskárt okoztak ezeknek a vállalkozásoknak, valamint a nemzeti kiberbiztonság biztosítására irányuló tevékenységeknek.

Az Információbiztonsági Minisztérium alá tartozó Nemzeti Kiberbiztonsági Megfigyelőközpont (NCSC) nemrégiben közzétett információi szerint az egység a közelmúltban olyan kibertámadási kampányokkal kapcsolatos információkat rögzített, amelyek szándékosan összetett rosszindulatú programokat és kifinomult támadási technikákat használnak a szervezetek és vállalkozások fontos információs rendszereinek behatolására, fő céljuk a kibertámadások, az információlopás és a rendszerszabotázs.

A minisztériumok, fióktelepek és helyi önkormányzatok informatikai és információbiztonsági egységeinek, állami tulajdonú vállalatoknak, általános vállalatoknak, telekommunikációs, internetes és digitális platformszolgáltatóknak, valamint pénzügyi és banki szervezeteknek kiküldött szeptember 11-i figyelmeztetésben az Információbiztonsági Osztály részletes információkat szolgáltatott három támadócsoport, a Mallox Ransomware, a Lazarus és a Stately Taurus (más néven Mustang Panda) APT támadási kampányairól.

Konkrétan a támadócsoportok támadási viselkedésének szintetizálása és elemzése mellett 3 célzott támadási kampányban, amelyek fontos információs rendszereket céloztak meg, beleértve a Mallox zsarolóvírushoz kapcsolódó támadási kampányt, a Lazarus csoport Windows-alkalmazásokat használó kampányát, amely videokonferencia- platformokat utánozva sokféle rosszindulatú program terjesztésére szolgál, valamint a Stately Taurus csoport kampányát, amely a VSCode-ot használja ki ázsiai szervezetek megtámadására. Az Információbiztonsági Minisztérium közzétette a kibertámadási indikátorokat (IoC) is, hogy az ügynökségek, szervezetek és vállalkozások országszerte áttekinthessék és korai módon észlelhessék a kibertámadások kockázatait.

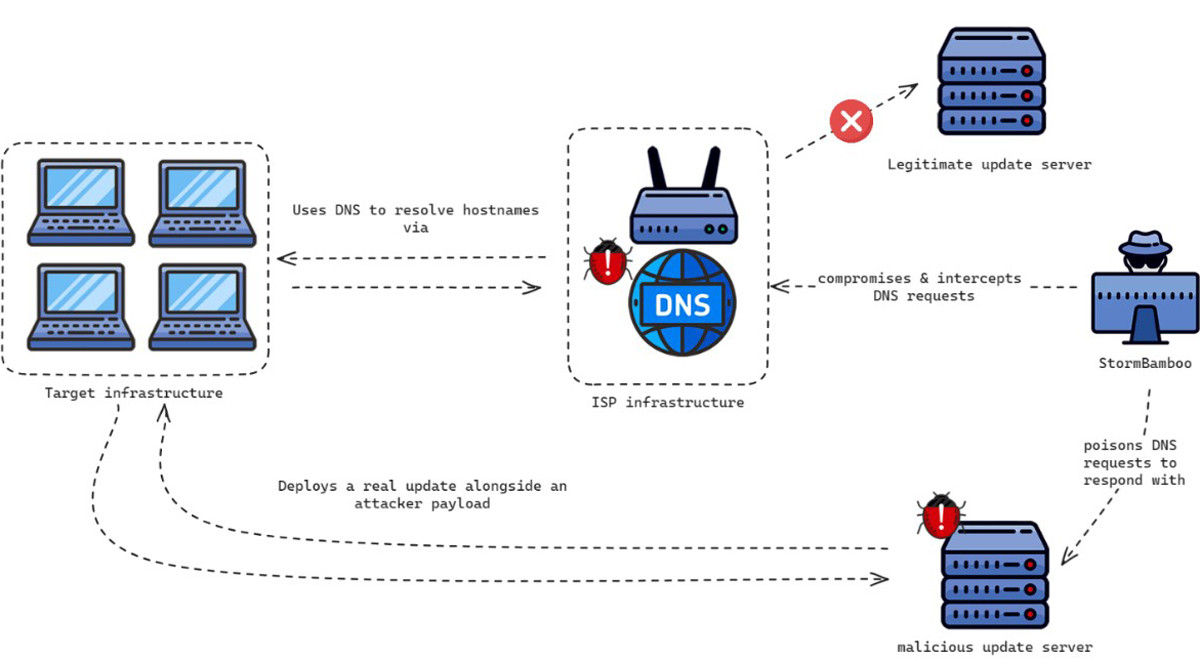

Közvetlenül ezt megelőzően, 2024 augusztusában az Információbiztonsági Minisztérium folyamatosan figyelmeztetéseket adott ki más veszélyes célzott támadási kampányokról, mint például: Az „AppDomainManager Injection” technikát alkalmazó kampány rosszindulatú programok terjesztésére, amelyet az APT 41 csoporthoz köthetőnek azonosítottak, és amely az ázsiai-csendes -óceáni térség, köztük Vietnam szervezeteit is érinti; az APT StormBamboo csoport által végrehajtott kibertámadási kampány, amely internetszolgáltatókat célzott meg azzal a céllal, hogy rosszindulatú programokat telepítsenek a felhasználók macOS és Windows rendszereire, hogy ezáltal átvegyék az irányítást és fontos információkat lopjanak el; az APT MirrorFace támadócsoport által végrehajtott kibertámadási kampány, amelynek „célpontjai” pénzügyi intézmények, kutatóintézetek és gyártók voltak...

A Viettel Cyber Security a nagy szervezeteket és vállalkozásokat célzó célzott támadási csoportokról szóló információk elemzésére és megosztására összpontosít a vietnami információbiztonsági helyzetről szóló jelentésében az idei év első felében.

Konkrétan a Viettel kiberbiztonsági szakértőinek elemzése azt mutatja, hogy 2024 első felében az APT támadócsoportok frissítették a támadási kampányokban használt eszközöket és rosszindulatú programokat. Ennek megfelelően az APT csoportok fő támadási módszere a hamis dokumentumok és szoftverek használata, hogy a felhasználókat rosszindulatú programok futtatására rávegyék; és a sok csoport által használt népszerű technika a DLL-oldalirányú betöltés, amely tiszta futtatható fájlokat használ ki rosszindulatú DLL-ek betöltésére, vagy CVE biztonsági réseket használ fel.

A Viettel Cyber Security technikai rendszere által a 2024 első hónapjaiban a vietnami vállalkozásokra és szervezetekre jelentős hatással bíró APT-csoportok közé tartozik a Mustang Panda, a Lazarus, a Kimsuky, a SharpPanda, az APT32, az APT 28 és az APT27.

Intézkedések az APT általi rendszertámadás korai kockázatának megelőzésére

Az APT-támadásokkal kapcsolatos figyelmeztetésekben az Információbiztonsági Osztály felkérte az ügynökségeket, szervezeteket és vállalkozásokat, hogy ellenőrizzék és vizsgálják felül a támadás által érintett információs rendszereiket. Ugyanakkor proaktívan figyeljék a kibertámadásokkal kapcsolatos információkat, hogy megelőzzék azokat időben és elkerüljék a támadás kockázatát.

Ugyanakkor az egységeknek azt is ajánlott, hogy erősítsék meg a monitorozást és készítsenek reagálási terveket a kihasználások és a kibertámadások jeleinek észlelésekor; rendszeresen figyeljék a hatóságok és a nagy információbiztonsági szervezetek figyelmeztető csatornáit a kibertámadások kockázatainak gyors észlelése érdekében.

A világszerte és Vietnámban is folyamatosan növekvő kibertámadások, köztük a célzott támadások kontextusában az információbiztonsági szakértők a hazai szervezeteknek és vállalkozásoknak is számos intézkedést javasoltak a kockázatok minimalizálása, valamint a folyamatos termelés és üzleti tevékenység fenntartása érdekében.

Ezek a következők: Az ügyféladatok és a belső adatok kezelésére szolgáló folyamatok és rendszerek felülvizsgálata; a rendszerbe történő behatolás jeleinek proaktív felülvizsgálata, a célzott támadási csoportok korai észlelése és reagálása; a súlyos következményekkel járó biztonsági réseket tartalmazó szoftverek és alkalmazások verzióinak felülvizsgálata és frissítése...

[hirdetés_2]

Forrás: https://vietnamnet.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-to-chuc-doanh-nghiep-viet-2323445.html

![[Fotó] Pham Minh Chinh miniszterelnök fogadja a kubai latin-amerikai hírügynökség elnökét](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F01%2F1764569497815_dsc-2890-jpg.webp&w=3840&q=75)

Hozzászólás (0)