LockBit 3.0 ランサムウェア分析レポートのリリース。

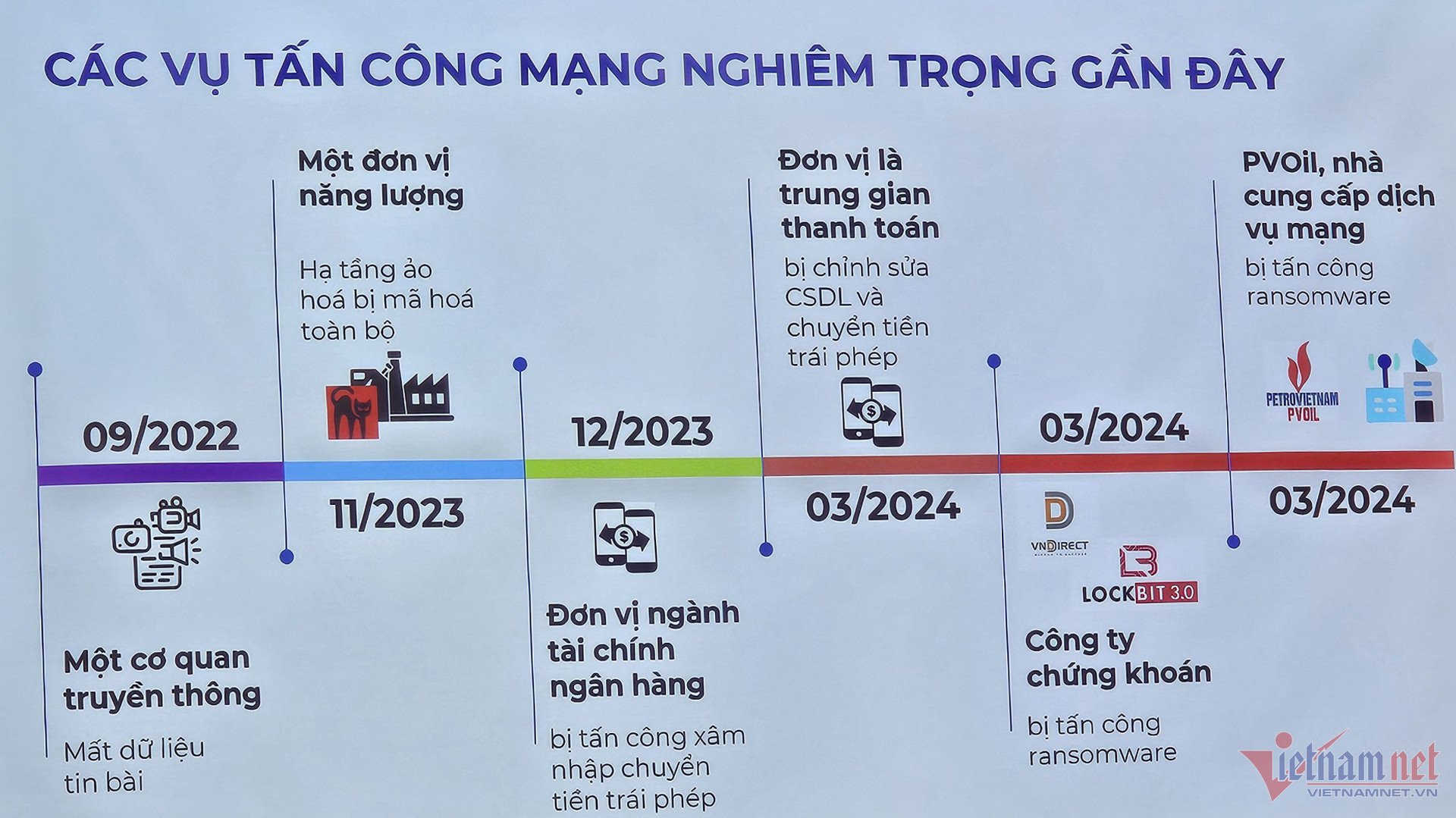

今年3月24日から4月第1週にかけて、ベトナムのサイバー空間では、金融、証券、エネルギー、通信といった重要セクターで事業を展開するベトナムの大手企業を標的とした一連の標的型ランサムウェア攻撃が発生しました。これらの攻撃により、一定期間にわたりシステム障害が発生し、標的となった企業の甚大な経済的損失と信用失墜につながりました。

ベトナムの企業の情報システムを最近攻撃した原因とグループを分析・調査する過程で、当局はこれらの事件がLockBit、BlackCat、Malloxなどのさまざまな攻撃グループの「産物」であることを突き止めました。特に、3月24日午前10時にベトナム株式市場で上位3位にランクされている企業のすべてのデータを暗号化したVNDIRECTシステムへのランサムウェア攻撃に関して、当局はLockBitとそのLockBit 3.0マルウェアを犯人として特定しました。

LockBitグループは、 世界中で大規模な企業や組織を標的とした多数のランサムウェア攻撃を仕掛けてきました。例えば、2023年6月と10月には、この悪名高いランサムウェアグループが半導体メーカーTSMC(台湾、中国)とIT製品・サービス企業CDWを攻撃し、最大7,000万~8,000万ドルの身代金を要求しました。

ベトナムの政府機関、組織、企業が、一般的なランサムウェア攻撃、特にLockBitグループによる攻撃の危険度とリスクの防止および軽減方法をより深く理解できるようにすることを目的として、情報セキュリティ局(情報通信省)傘下の国家サイバーセキュリティ監視センター(NCSC)は、オンラインソースから情報を収集し、「LockBit 3.0ランサムウェアの分析レポート」を発表しました。

世界で最も危険なランサムウェアグループ。

NCSC の新しいレポートは、LockBit ランサムウェア攻撃グループに関する情報、アクティブな LockBit クラスター、記録された LockBit 3.0 関連のサイバー攻撃の兆候のリスト、ランサムウェア攻撃によるリスクを防止および軽減する方法など、4 つの主要な点に焦点を当てています。

NCSCの報告書は、LockBitを世界有数のランサムウェアグループの一つと位置付け、2019年の初登場以来、様々な業種の企業や組織を標的とした多数の攻撃を実行してきたと指摘しています。同グループは「Ransomware-as-a-Service(RaaS)」モデルを採用しており、脅威アクターはランサムウェアを展開し、その収益をサービスの背後にいる組織と分配することができます。

注目すべきは、2022年9月に「ali_qushji」という人物がXプラットフォーム(旧Twitter)上でLockBit 3.0のソースコード(このランサムウェアの開発に使用された可能性のある複数の名前を含む)を漏洩したことです。この漏洩により、専門家はLockBit 3.0ランサムウェアをより詳細に分析することができました。しかし、その後、脅威アクターはLockBit 3.0のソースコードに基づいて、新たなランサムウェアの亜種を次々と作成しています。

NCSCの報告書は、TronBit、CriptomanGizmo、Tina TurnetといったアクティブなLockBitランサムウェアクラスターの攻撃手法を分析するとともに、LockBit 3.0に関連する記録されたIOC(Intelligent Operational Crime)攻撃指標のリストも関係機関に提供しています。 「国家サイバーセキュリティポータルのalert.khonggianmang.vnページでIOC指標を継続的に更新していきます」とNCSCの専門家は述べています。

「LockBit 3.0 ランサムウェア分析レポート」の中で特に重要なセクションは、政府機関、組織、企業向けにランサムウェア攻撃のリスクを防止・軽減するためのガイダンスです。ベトナムの組織がランサムウェア攻撃を防止・対応するための重要な注意事項は、サイバーセキュリティ局が4月6日に発表した「ランサムウェア攻撃のリスクを防止・軽減するための対策ハンドブック」で概説されており、NCSCの専門家は引き続きこれらの事項の実施を推奨しています。

専門家によると、現在のランサムウェア攻撃は、多くの場合、組織内のセキュリティ上の脆弱性を起点としています。攻撃者はシステムに侵入し、活動範囲を拡大し、組織のITインフラを掌握し、システムを麻痺させ、暗号化されたデータを復旧するために被害者組織に身代金を支払わせることを目的としています。

VNDIRECTシステムへの攻撃から5日後、情報セキュリティ部門の代表者は、事件対応を調整する部隊の観点から、 VietNamNetの記者に対し次のように述べた。「この事件は、ベトナムの組織や企業の間でサイバーセキュリティの意識を高めるための重要な教訓です。」

したがって、特に金融、銀行、証券、エネルギー、通信などの重要な分野で事業を展開している機関、組織、企業は、インシデント対応計画を策定しながら、既存のセキュリティ システムと人員の両方を緊急かつ積極的に見直し、強化する必要があります。

情報セキュリティ部門の担当者は、「組織は、情報セキュリティとサイバーセキュリティに関する制定された規制、要件、ガイドラインを厳格に遵守する必要があります。潜在的なサイバー攻撃のリスクから自らと顧客を守るのは、各組織と企業の責任です」と強調した。

| LockBitランサムウェアは当初、暗号化されたファイル拡張子にちなんでABCDとして知られていましたが、数か月後にはABCDの亜種が現在の名称であるLockbitで登場しました。1年後、このグループはアップグレード版のLockBit 2.0(LockBit Redとも呼ばれる)をリリースしました。これには、機密データの窃取を目的としたStealBitと呼ばれる別のマルウェアが統合されていました。LockBit 3.0(LockBit Blackとも呼ばれる)は2022年にリリースされた最新バージョンで、新機能と高度なセキュリティ回避技術を備えています。 |

PVOIL システムはなぜランサムウェア攻撃後も迅速に回復できたのでしょうか?

ランサムウェア攻撃に対する防御を強化するためのセキュリティ文化を構築します。

データと引き換えに身代金を支払うと、ハッカーはランサムウェア攻撃を活発化させるでしょう。

[広告2]

ソース

コメント (0)