사이버 보안 회사 카스퍼스키의 최신 보고서에 따르면, 브루트포스 공격은 해커들이 동남아시아 기업을 대상으로 사용하는 가장 인기 있는 공격 형태로 나타났습니다.

2024년 카스퍼스키는 이 지역에서 5,300만 건 이상의 브루트포스 공격을 탐지하고 차단했습니다. 인도네시아와 말레이시아가 가장 큰 피해를 입은 국가였으며, 공격 건수도 급증했습니다.

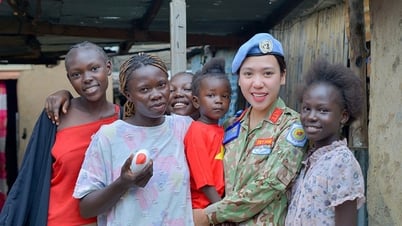

해커들은 정교한 사이버 공격을 감행하기 위해 AI 도구를 악용하고 있습니다(일러스트: 게티).

Bruteforce.Generic.RDP는 가능한 모든 문자 조합을 시도하여 정확한 비밀번호를 찾아내는 비밀번호 크래킹 기법으로 알려져 있습니다. 이를 통해 공격자는 로그인 정보를 획득하고 RDP 프로토콜을 통해 시스템에 접근할 수 있습니다.

RDP(원격 데스크톱 프로토콜)는 사용자가 로컬 네트워크나 인터넷을 통해 원격으로 기기를 제어할 수 있도록 하는 Microsoft 프로토콜입니다. 이러한 기능 때문에 RDP는 해커가 중요 기기를 공격하는 표적이 될 수 있습니다.

카스퍼스키 아시아 태평양 지역 총괄 책임자인 에이드리언 히아는 "카스퍼스키는 동남아시아 기업을 대상으로 매일 14만 5천 건 이상의 브루트포스 공격을 기록하고 있습니다. 이 지역의 사이버 보안 인력 부족을 고려하면 이는 심각한 문제입니다."라고 말했습니다.

히아 씨에 따르면 해커들은 인공지능 도구를 사용해 비밀번호 해독 속도를 높이고 피해자의 시스템에 침투하는 과정을 가속화했습니다.

에이드리언 히아 씨는 "기업은 이러한 위험에 대처하기 위해 사이버 보안 보호를 평가하고 강화해야 합니다."라고 강조했습니다.

보안 전문가 추천:

- 개인 및 비즈니스 계정 모두에 강력한 비밀번호를 사용하세요.

- 회사 내부 VPN 네트워크를 통해서만 RDP에 액세스하세요.

- RDP 연결을 시작하기 전에 네트워크 수준 인증(NLA)을 활성화합니다.

- 더 나은 보호를 위해 2단계 인증(2FA)을 사용하세요.

- 필요하지 않을 때는 RDP를 비활성화하고 포트 3389를 닫습니다.

- 신뢰할 수 있는 보안 소프트웨어를 사용하여 위협을 탐지하고 대응하세요.

출처: https://dantri.com.vn/cong-nghe/tin-tac-dung-ai-de-do-mat-khau-nguoi-dung-20250516155036316.htm

![[해양뉴스] 세계 컨테이너 운송량 80% 이상 MSC 및 주요 해운 동맹에 집중돼](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/7/16/6b4d586c984b4cbf8c5680352b9eaeb0)

댓글 (0)