Hackers maken nepwebsites van overheidsinstanties of gerenommeerde financiële instellingen, zoals: State Bank of Vietnam (SBV), Sacombank (Sacombank Pay), Central Power Corporation (EVNCPC), Automobile Inspection Appointment System (TTDK)... installeren malware in de vorm van applicaties en misleiden gebruikers vervolgens zodat ze deze downloaden op hun telefoon. Ze doen dit op allerlei manieren, bijvoorbeeld door e-mails te versturen, sms'jes te versturen via chatapplicaties of advertenties weer te geven op zoekmachines...

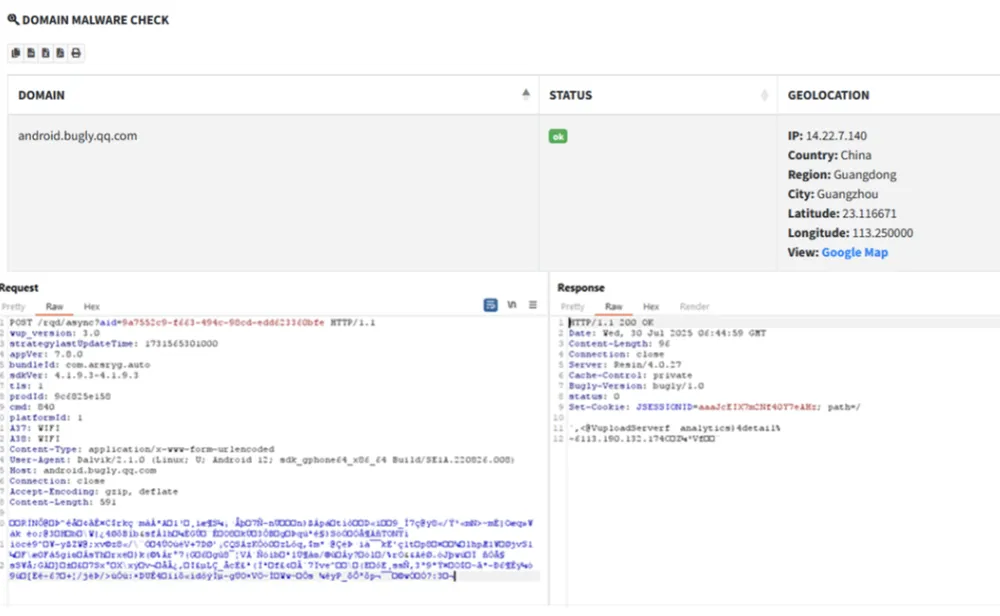

De nep-app is vermomd met dezelfde naam als de echte app, alleen met een andere extensie (bijv. SBV.apk) en is opgeslagen in de Amazon S3-cloud, waardoor hackers gemakkelijk schadelijke content kunnen updaten, wijzigen en verbergen. Na installatie vraagt de nep-app de gebruiker om uitgebreide toegang tot het systeem te verlenen, inclusief toegankelijkheids- en overlay-machtigingen.

Door deze twee rechten te combineren, kunnen hackers de handelingen van gebruikers controleren, de inhoud van sms-berichten lezen, eenmalige wachtwoorden (OTP's) verkrijgen, toegang krijgen tot contacten en zelfs namens gebruikers handelen zonder dat er duidelijke sporen achterblijven.

Door de broncode van RedHook te decompileren, ontdekten experts van het Malware Analysis Center van Bkav dat dit virus tot wel 34 opdrachten voor afstandsbediening integreert, waaronder het maken van screenshots, het verzenden en ontvangen van berichten, het installeren of verwijderen van applicaties, het vergrendelen en ontgrendelen van apparaten en het uitvoeren van systeemopdrachten. Ze gebruiken de MediaProjection API om alle content die op het scherm van het apparaat wordt weergegeven, op te nemen en vervolgens over te zetten naar de besturingsserver.

RedHook beschikt over een JSON Web Token (JWT)-authenticatiemechanisme, waardoor aanvallers lange tijd de controle over het apparaat kunnen behouden, zelfs wanneer het apparaat opnieuw wordt opgestart.

Tijdens het analyseproces ontdekte Bkav veel codesegmenten en interfacestrings in het Chinees, samen met andere duidelijke sporen van de ontwikkelingsoorsprong van de hackersgroep en de RedHook-distributiecampagne met betrekking tot frauduleuze activiteiten die in Vietnam zijn opgedoken.

Het gebruik van de domeinnaam mailisa[.]me, een populaire schoonheidsdienst die in het verleden is misbruikt, om malware te verspreiden, toont bijvoorbeeld aan dat RedHook niet alleen opereert, maar het product is van een reeks georganiseerde aanvalscampagnes, die zowel technisch als tactisch geavanceerd zijn. De control serverdomeinen die in deze campagne worden gebruikt, zijn onder andere api9.iosgaxx423.xyz en skt9.iosgaxx423.xyz. Beide zijn anonieme adressen in het buitenland en dus niet eenvoudig te traceren.

Bkav raadt gebruikers absoluut af om applicaties buiten Google Play te installeren, met name APK-bestanden die via sms, e-mail of sociale netwerken zijn ontvangen. Verleen geen toegangsrechten aan applicaties van onbekende oorsprong. Organisaties moeten maatregelen voor toegangsbewaking en DNS-filtering implementeren en waarschuwingen instellen voor verbindingen met ongebruikelijke domeinen die verband houden met de controle-infrastructuur van de malware. Als u een infectie vermoedt, verbreek dan onmiddellijk de internetverbinding, maak een back-up van belangrijke gegevens, herstel de fabrieksinstellingen (fabrieksinstellingen herstellen), wijzig alle accountwachtwoorden en neem contact op met de bank om de status van uw account te controleren.

Bron: https://www.sggp.org.vn/dien-thoai-android-tai-viet-nam-dang-bi-tan-cong-co-chu-dich-post807230.html

![[Foto] Ca Mau heeft moeite om de hoogste vloed van het jaar te verwerken, waarvan de voorspelling is dat deze waarschuwingsniveau 3 zal overschrijden](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762235371445_ndo_br_trieu-cuong-2-6486-jpg.webp)

![[Foto] De regering houdt een speciale vergadering over 8 decreten met betrekking tot het Internationaal Financieel Centrum in Vietnam](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762229370189_dsc-9764-jpg.webp)

![[Foto] Jongeren uit Ho Chi Minhstad ondernemen actie voor een schoner milieu](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762233574890_550816358-1108586934787014-6430522970717297480-n-1-jpg.webp)

![[Foto] Kameraad Nguyen Duy Ngoc bekleedt de functie van secretaris van het partijcomité van Hanoi](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762234472658_a1-bnd-5518-8538-jpg.webp)

Reactie (0)