Profitând de activitățile de colectare a comentariilor la proiectele de documente care urmează să fie prezentate celui de-al 14-lea Congres Național al Partidului, infractorii au instalat programe software rău intenționate pentru a desfășura activități de sabotaj și a fura date informaționale.

Prin intermediul eforturilor de înțelegere a situației, Departamentul de Securitate Cibernetică și Prevenirea Criminalității de Înaltă Tehnologie din cadrul Poliției orașului Hanoi a descoperit malware Valley RAT face legătura către adresa serverului de control (C2): 27.124.9.13, port 5689, ascunsă într-un fișier numit „DRAFT RESOLUTION CONGRESSION.exe”. Subiecții profită de activitatea de colectare a opiniilor despre proiectele de documente trimise Congresului pentru a păcăli utilizatorii să instaleze și să efectueze acte periculoase, cum ar fi furtul de informații sensibile, însușirea de conturi personale, furtul de documente și răspândirea de programe malware pe alte computere.

Rezultatele analizei arată că malware-ul, după ce este instalat pe computerul utilizatorului, se va executa automat de fiecare dată când computerul este pornit, conectându-se la serverul de control de la distanță controlat de hacker, continuând astfel să efectueze acțiunile periculoase menționate mai sus. Extinzând analiza, detectăm și alte fișiere malware conectate la serverul C2 pe care hackerul le-a răspândit recent:

(1) RAPORT FINANCIAR2.exe sau PLATĂ ASIGURARE AFACERI.exe

(2) COMUNICARE OFICIALĂ URGENTĂ A GUVERNULUI.exe

(3) SUPORT DECLARAȚIE FISCALĂ.exe

(4) DOCUMENT OFICIAL DE EVALUARE A ACTIVITĂȚILOR PĂRȚII.exe sau FORMULAR DE AUTORIZARE.exe

(5) PROCES-VERBAL AL RAPORTULUI PE TRIMESTRUL AL TREILEA.exe

Pentru a preveni în mod proactiv, Departamentul de Securitate Cibernetică și Prevenirea Criminalității de Înaltă Tehnologie, Poliția din Hanoi recomandă persoane:

- Fiți vigilenți, nu descărcați, nu instalați și nu deschideți fișiere de origine necunoscută (în special fișiere executabile cu extensiile .exe, .dll, .bat, .msi,...).

- Verificați sistemul informatic al unității și al localității pentru a detecta fișierele suspecte. Dacă se înregistrează un incident, izolați mașina infectată, deconectați internetul și raportați Centrului Național de Securitate Cibernetică pentru asistență.

- Scanați întregul sistem cu cel mai recent software de securitate actualizat (EDR/XDR), care poate detecta și elimina programele malware ascunse. Utilizare recomandată: Avast, AVG, Bitdefender (versiunea gratuită) sau cea mai recentă versiune actualizată de Windows Defender.

Notă: Versiunea gratuită de Kaspersky nu a detectat încă acest malware.

- Scanare manuală:

+ Verificați în Process Explorer dacă vedeți că procesul nu are semnătură digitală sau are un nume de fișier text fals.

+ Verificați tcpview pentru a vedea conexiunea la rețea - dacă se detectează o conexiune la IP 27[.]124[.]9[.]13, aceasta trebuie gestionată imediat.

Administratorii trebuie să blocheze urgent firewall-ul, împiedicând accesul la adresa IP rău intenționată 27.124.9.13.

Sursă: https://quangngaitv.vn/canh-bao-ma-doc-nguy-hiem-loi-dung-viec-gop-y-du-thao-van-kien-dai-hoi-dang-toan-quoc-lan-thu-xiv-6510283.html

![[Foto] Prim-ministrul Pham Minh Chinh se întâlnește cu reprezentanți ai unor profesori remarcabili](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763215934276_dsc-0578-jpg.webp)

![[Foto] Panorama rundei finale a Premiilor pentru Acțiune Comunitară 2025](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763206932975_chi-7868-jpg.webp)

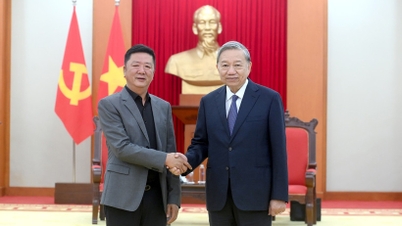

![[Foto] Secretarul general To Lam îl primește pe vicepreședintele Luxshare-ICT Group (China)](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763211137119_a1-bnd-7809-8939-jpg.webp)

Comentariu (0)