Informații de avertizare despre ransomware tocmai au fost distribuite de expertul Vu Ngoc Son, șeful Departamentului de Cercetare Tehnologică al Asociației Naționale de Securitate Cibernetică.

Mai exact, potrivit domnului Vu Ngoc Son, în doar ultimele 2 săptămâni, o serie de atacuri ransomware de tip Double Extortion au avut loc consecutiv, iar aceasta este probabil să fie principala tendință a atacurilor cibernetice în 2024. Cele mai recente victime ale acestei forme de atac sunt Schneider Electric, Autoritatea de Transport Public din Kansas City (SUA), Biblioteca Britanică, ESO Solutions (SUA).

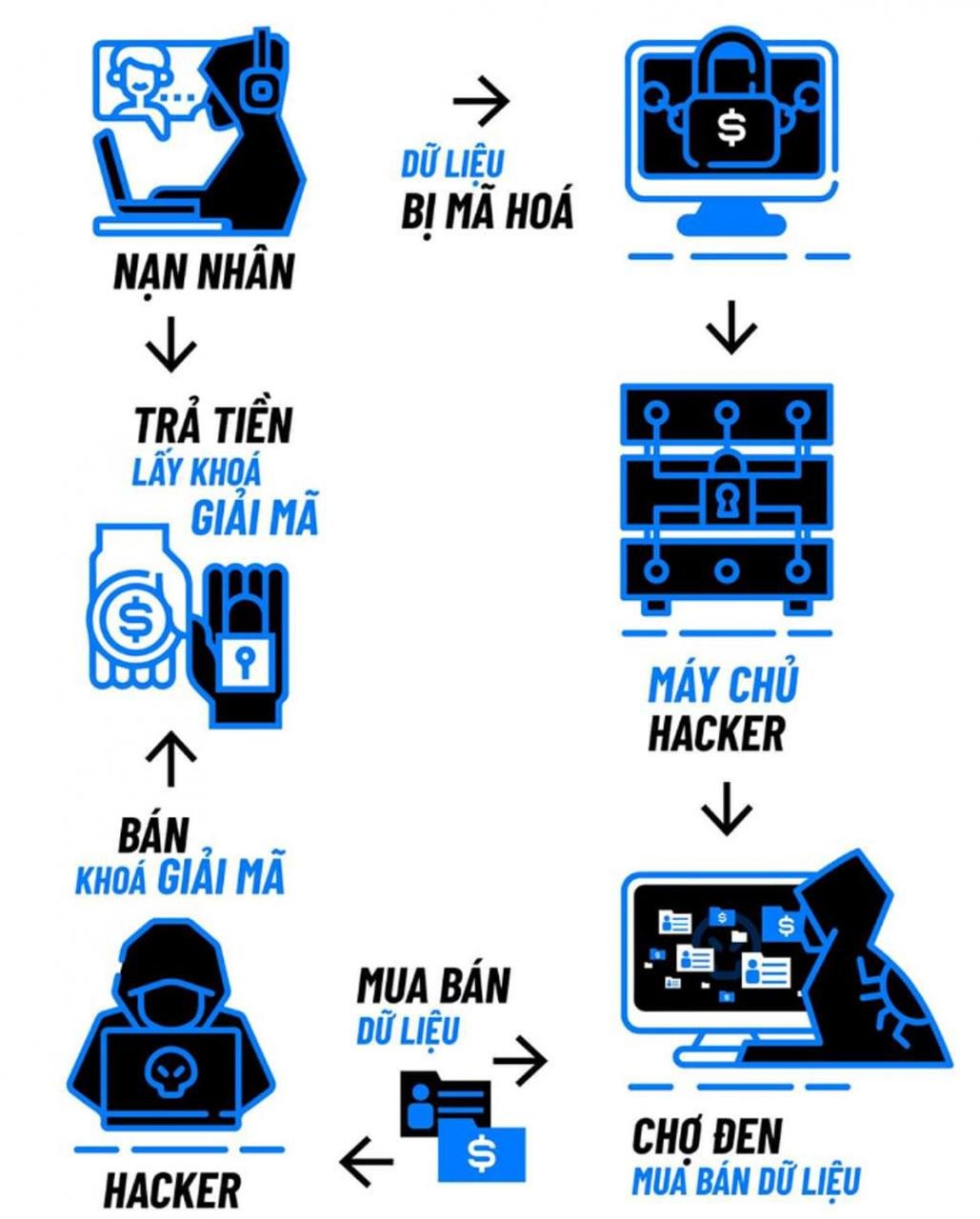

Explicând mai detaliat această formă de atac cibernetic, experții de la Asociația Națională pentru Securitate Cibernetică au analizat faptul că ransomware-ul dublu este o formă de atac „terorist” asupra victimelor.

Prin urmare, mai întâi sistemele informatice ale victimei vor fi încetinite atunci când toate datele vor fi inaccesibile din cauza criptării. Victima este obligată să plătească o răscumpărare pentru a „răscumpăra” cheia de decriptare a datelor. Apoi, hackerul poate continua să vândă aceste date pe piața neagră, provocând riscul scurgerii de date. În datele vândute, pot exista date sensibile, care afectează activitățile comerciale și de producție ale victimei.

În Vietnam, deși nu a existat nicio înregistrare oficială a unui incident similar cu ransomware dublu în trecut, administratorii de sistem trebuie să fie extrem de vigilenți, deoarece perioada apropiată de Tet și de sărbătoarea Anului Nou Lunar este întotdeauna momentul preferat al hackerilor. Acesta este momentul în care sistemele vor fi „oprite” pentru o perioadă lungă de timp, administratorii nu vor fi în serviciu continuu ca de obicei, iar dacă sunt atacate, vor fi dificil de detectat, iar timpul necesar pentru gestionarea incidentului va fi, de asemenea, mai lung, deoarece forțele nu pot fi mobilizate la fel de repede ca de obicei.

Conform raportului NCS, în 2023 au fost înregistrate numeroase atacuri ransomware de criptare a datelor cu consecințe grave. Până la 83.000 de computere și servere au fost înregistrate ca fiind atacate de programe malware de criptare a datelor, o creștere de 8,4% față de 2022.

În special, în trimestrul al patrulea al anului 2023, numărul atacurilor malware de criptare a datelor a crescut brusc, depășind media primelor trei trimestre ale anului cu 23%. Unele facilități cheie au înregistrat, de asemenea, atacuri de criptare a datelor în această perioadă. Numărul variantelor de malware de criptare a datelor apărute în 2023 a fost de 37.500, o creștere de 5,7% față de 2022.

În raportul recent publicat privind riscul de pierdere a securității informațiilor în Vietnam în 2023, sistemul tehnic al Viettel Cyber Security a înregistrat cel puțin 9 atacuri ransomware care au vizat companii și organizații mari din Vietnam. Aceste atacuri au criptat sute de GB de date și au extorcat cel puțin 3 milioane de dolari, provocând perturbări și daune grave companiilor și organizațiilor vizate.

Tendința „Ransomware ca serviciu” este în creștere și se concentrează pe organizațiile mari. Sectoarele cele mai afectate de Ransomware în 2023 sunt organizațiile și întreprinderile mari, în special în domeniile bancar, financiar, asigurări, energie...

Experții în securitate cibernetică de la Viettel au comentat, de asemenea, că creșterea numărului de atacuri ransomware asupra companiilor și organizațiilor este una dintre cele patru tendințe în domeniul tehnologiei și securității informațiilor în Vietnam în 2024. Companiile din întreaga lume și din Vietnam pot deveni victime ale ransomware-ului. Principalele puncte slabe care duc la atacuri ransomware asupra organizațiilor se concentrează adesea pe persoane, vulnerabilități software și active digitale de pe internet, cum ar fi site-uri web și aplicații.

Acțiunile întreprinse de companii pentru a-și proteja organizațiile împotriva atacurilor ransomware includ: concentrarea pe instruirea angajaților, creșterea gradului de conștientizare a atacurilor sub formă de e-mailuri cu link-uri false, sporind în același timp identificarea formularelor de phishing și gestionarea inițială a fișierelor suspecte; utilizarea soluțiilor de recuperare și backup a datelor, asigurând integritatea datelor în cazul atacurilor prin criptare.

Împreună cu acestea, companiile trebuie să intensifice utilizarea soluțiilor de actualizare a securității informațiilor, cum ar fi Threat Intelligence, să înțeleagă prompt situația de atac și să răspundă proactiv; să se concentreze pe gestionarea activelor digitale și a vulnerabilităților, asigurându-se că software-ul important și patch-urile de vulnerabilități sunt actualizate în mod regulat, reducând la minimum suprafețele de atac; să implementeze soluții pentru a proteja datele și drepturile de acces prin mai multe straturi de autentificare.

În același timp, este necesar să se planifice protecția securității informațiilor pentru întregul sistem, să se monitorizeze continuu securitatea informațiilor și să se pregătească pentru răspunsul la incidente, inclusiv soluții de protecție la toate nivelurile, proceduri de gestionare și răspuns ale personalului, precum și soluții pentru situațiile în care sistemul devine ținta unui atac.

Sursă

Comentariu (0)