Aplicațiile rău intenționate reprezintă întotdeauna o amenințare pentru dispozitivele mobile, în special pentru Android, unde utilizatorii pot instala cu ușurință software din orice sursă doresc. Potrivit Bleeping Computer , o nouă versiune a malware-ului XLoader (cunoscut și sub numele de MoqHao) atacă dispozitivele care rulează sistemul de operare Google.

Malware-ul se va executa singur după ce se dă drept Google Chrome pentru a solicita permisiuni de acces ale utilizatorilor.

MoqHao a apărut anterior în SUA, Marea Britanie, Germania, Franța, Japonia, Coreea de Sud și Taiwan. Acest malware se răspândește prin mesaje SMS care conțin linkuri scurtate către o altă adresă. Când utilizatorii dau clic pe link și instalează programul, XLoader se activează imediat. Malware-ul este capabil să ruleze pe ascuns, furând diverse tipuri de date ale utilizatorilor fără a fi detectat de sistem sau de victimă.

Conform McAfee, odată ce aplicația rău intenționată este instalată pe un dispozitiv, activitățile suspecte sunt efectuate automat. Firma de securitate a raportat către Google metodele de distribuție și atac ale programului, colaborând pentru a preveni și atenua daunele acestui tip de malware autoexecutabil pe versiunile viitoare de Android.

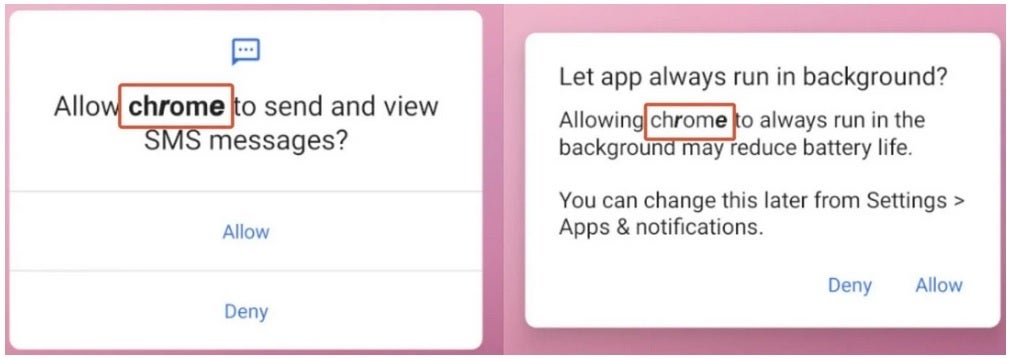

Pentru a „păcăli” utilizatorii, programul va trimite notificări prin care solicită permisiunea de a se da drept browser Google Chrome pentru a trimite și vizualiza mesaje SMS, precum și pentru a rula în fundal.

Cererea de permisiune a fost trimisă dintr-un browser Chrome fals, cu caractere scrise greșit, pentru a ocoli sistemele de securitate ale scanării drepturilor de autor.

Chiar solicită permisiunea de a seta „Chrome” ca aplicație implicită de mesagerie SMS pe dispozitiv. Odată ce utilizatorul este de acord, XLoader fură și trimite fotografii, mesaje, contacte și alte informații despre hardware către un server de control la distanță.

Experții în securitate evaluează că este necesară o interacțiune minimă pentru ca victima să acorde permisiunea, ceea ce face ca noul XLoader să fie mult mai periculos decât predecesorii săi. Distribuitorul de Android a colaborat cu companii de securitate pentru a remedia vulnerabilitatea, făcând dispozitivele cu Google Play Protect activat mai sigure împotriva atacurilor. Prin urmare, aceștia sfătuiesc utilizatorii să nu dea clic pe linkurile suspecte trimise către telefoanele lor și să nu instaleze în niciun caz aplicații din surse necunoscute.

Legătură sursă

Comentariu (0)