ส่วนที่ 1: แคมเปญหลอกลวงพนักงาน Cloudflare

นักวิจัยด้านความปลอดภัยทางไซเบอร์ได้ออกมาเตือนเกี่ยวกับแคมเปญฟิชชิงหลายรูปแบบที่ใช้ประโยชน์จาก Cloudflare Workers เพื่อรวบรวมข้อมูลประจำตัวการเข้าสู่ระบบของผู้ใช้ เว็บไซต์ฟิชชิงเหล่านี้มุ่งเป้าไปที่ผู้ใช้บริการต่างๆ เช่น Microsoft, Gmail, Yahoo! และ cPanel Webmail

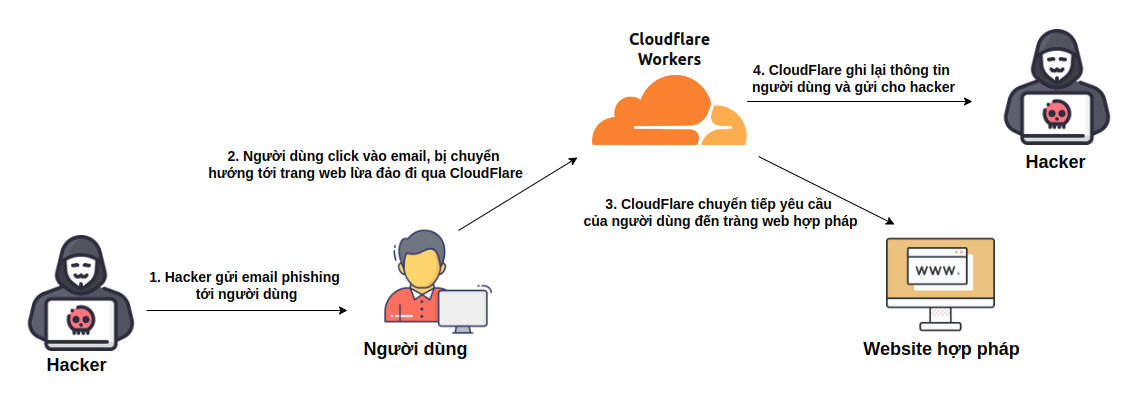

ในกรณีนี้ ผู้โจมตีใช้เทคนิคที่เรียกว่า " Adversary-in-the- Middle" (AitM) โดยใช้ Cloudflare Workers เป็นเซิร์ฟเวอร์ตัวกลางปลอม เมื่อผู้ใช้เข้าถึงหน้าล็อกอินที่ถูกต้อง Cloudflare Workers จะดักจับและส่งต่อข้อมูลระหว่างผู้ใช้และหน้าล็อกอินจริง

โดยพื้นฐานแล้ว การโจมตีประเภทนี้จะเกิดขึ้นผ่านขั้นตอนสี่ขั้นตอนดังต่อไปนี้:

- ขั้นตอนที่ 1: แฮ็กเกอร์ส่งอีเมลหลอกลวงไปยังผู้ใช้

ผู้โจมตีส่งอีเมลฟิชชิงที่มีลิงก์ไปยังเว็บไซต์ปลอม อีเมลเหล่านี้อาจถูกปลอมแปลงจากแหล่งที่น่าเชื่อถือและมีข้อความที่ชักชวนให้ผู้ใช้คลิกลิงก์

- ขั้นตอนที่ 2: ผู้ใช้คลิกที่อีเมลและถูกนำไปยังเว็บไซต์ฟิชชิ่งซึ่งทำงานผ่าน Cloudflare

ผู้ใช้ได้รับอีเมลและคลิกลิงก์ภายในอีเมล ซึ่งจะนำพวกเขาไปยังเว็บไซต์ปลอม เว็บไซต์นี้โฮสต์อยู่บน Cloudflare Workers ดังนั้นคำขอของผู้ใช้จึงผ่าน Cloudflare Workers

- ขั้นตอนที่ 3: Cloudflare ส่งต่อคำขอของผู้ใช้ไปยังเว็บไซต์ที่ถูกต้อง

เมื่อผู้ใช้ป้อนข้อมูลการเข้าสู่ระบบในเว็บไซต์ปลอม Cloudflare Workers จะบันทึกข้อมูลนี้ (รวมถึงชื่อผู้ใช้ รหัสผ่าน และรหัสยืนยันตัวตนสองขั้นตอนหากมี) จากนั้น Cloudflare Workers จะส่งต่อคำขอไปยังเว็บไซต์จริง ผู้ใช้ยังคงสามารถเข้าสู่ระบบเว็บไซต์จริงได้โดยไม่สังเกตเห็นความแตกต่างใดๆ

- ขั้นตอนที่ 4: Cloudflare บันทึกข้อมูลผู้ใช้และส่งไปยังแฮ็กเกอร์

Cloudflare Workers จะบันทึกข้อมูลการเข้าสู่ระบบของผู้ใช้และส่งไปยังผู้โจมตี จากนั้นผู้โจมตีสามารถใช้ข้อมูลนี้เพื่อเข้าถึงบัญชีของผู้ใช้และกระทำการที่เป็นอันตรายได้

ส่วนที่ 2: เทคนิคการลักลอบนำเข้า HTML และกลยุทธ์การรวบรวมข้อมูลการเข้าสู่ระบบ

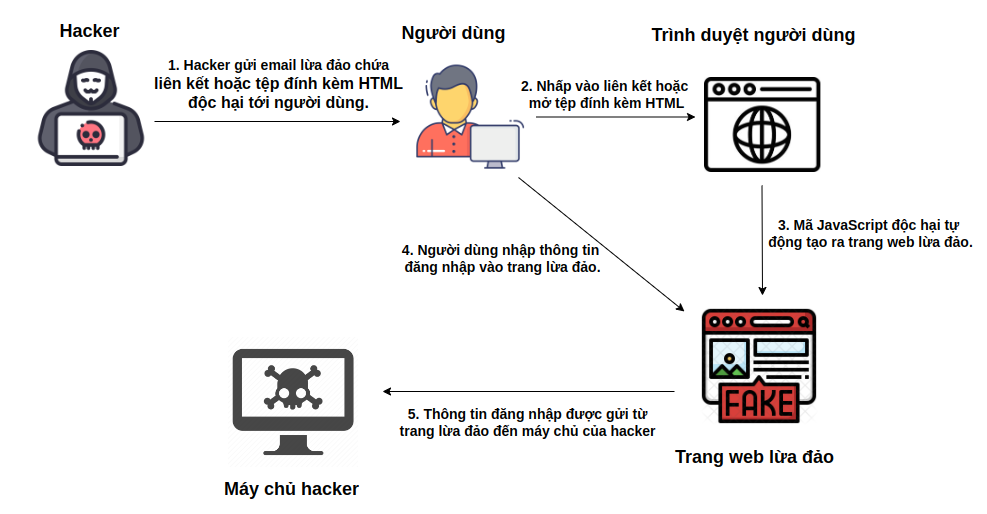

HTML Smuggling เป็นวิธีการโจมตีที่ซับซ้อนซึ่งผู้โจมตีใช้เพื่อสร้างหน้าเว็บฟิชชิ่งในเบราว์เซอร์ของผู้ใช้โดยไม่ได้รับอนุญาต

โดยพื้นฐานแล้ว การโจมตีแบบ HTML Smuggling นั้นเกิดขึ้นตามขั้นตอนหลักห้าขั้นตอนดังต่อไปนี้:

- ขั้นตอนที่ 1: ผู้โจมตีส่งอีเมลหลอกลวง

ผู้โจมตีสร้างอีเมลฟิชชิง โดยแอบอ้างเป็นแหล่งที่น่าเชื่อถือ เช่น องค์กรหรือบริการที่เหยื่อใช้เป็นประจำ อีเมลนี้จะมีลิงก์ที่เป็นอันตรายหรือไฟล์แนบ HTML เนื้อหาในอีเมลส่วนใหญ่มักมีข้อความที่ชักชวนหรือเร่งด่วนเพื่อล่อลวงให้เหยื่อเปิดลิงก์หรือไฟล์แนบ เช่น การแจ้งเตือนเกี่ยวกับบัญชีที่ถูกล็อก หรือเอกสารสำคัญที่ต้องได้รับการจัดการโดยทันที

- ขั้นตอนที่ 2: ผู้ใช้ได้รับอีเมลและเปิดลิงก์/ไฟล์แนบ

ผู้ใช้ได้รับอีเมลหลอกลวง และโดยไม่รู้ตัวก็คลิกที่ลิงก์หรือเปิดไฟล์แนบ HTML เมื่อทำเช่นนั้น เบราว์เซอร์ของผู้ใช้จะโหลดและเรียกใช้โค้ด JavaScript ที่เป็นอันตรายซึ่งอยู่ในไฟล์ HTML หรือลิงก์นั้น โค้ดนี้ถูกออกแบบมาให้ทำงานโดยตรงในเบราว์เซอร์ของผู้ใช้โดยไม่ต้องดาวน์โหลดซอฟต์แวร์เพิ่มเติมใดๆ

- ขั้นตอนที่ 3: โค้ด JavaScript จะสร้างหน้าเว็บหลอกลวงขึ้นโดยตรงในเบราว์เซอร์ของผู้ใช้

โค้ด JavaScript ที่เป็นอันตรายจะสร้างหน้าเว็บหลอกลวงโดยอัตโนมัติและแสดงในเบราว์เซอร์ของผู้ใช้ หน้าเว็บหลอกลวงนี้มักจะมีลักษณะคล้ายกับหน้าเข้าสู่ระบบที่ถูกต้องของบริการออนไลน์ เช่น Microsoft, Gmail หรือบริการอื่นๆ ที่เหยื่อใช้เป็นประจำ ทำให้เหยื่อไม่รู้ตัวว่ากำลังอยู่ในหน้าเว็บปลอม

- ขั้นตอนที่ 4: ผู้ใช้ป้อนข้อมูลการเข้าสู่ระบบลงในหน้าเว็บหลอกลวง

แน่นอนว่า ผู้ใช้จะป้อนข้อมูลการเข้าสู่ระบบลงในเว็บไซต์ฟิชชิ่ง ซึ่งรวมถึงชื่อผู้ใช้ รหัสผ่าน และอาจรวมถึงรหัสยืนยันตัวตนสองขั้นตอน (MFA) หากมีการร้องขอ เว็บไซต์ฟิชชิ่งถูกออกแบบมาเพื่อบันทึกข้อมูลทั้งหมดนี้โดยไม่ให้ใครรู้

- ขั้นตอนที่ 5: ข้อมูลการเข้าสู่ระบบจะถูกส่งไปยังเซิร์ฟเวอร์ของแฮ็กเกอร์

เมื่อผู้ใช้ป้อนข้อมูลการเข้าสู่ระบบในเว็บไซต์ฟิชชิ่ง โค้ด JavaScript ที่เป็นอันตรายจะส่งข้อมูลนี้ไปยังเซิร์ฟเวอร์ของแฮ็กเกอร์ ทำให้ผู้โจมตีสามารถรวบรวมข้อมูลการเข้าสู่ระบบของเหยื่อได้ รวมถึงชื่อผู้ใช้ รหัสผ่าน และรหัสยืนยันตัวตนสองขั้นตอน ด้วยข้อมูลนี้ ผู้โจมตีสามารถเข้าถึงบัญชีของเหยื่อโดยไม่ได้รับอนุญาตได้

ส่วนที่ 3: คำแนะนำสำหรับผู้ใช้เกี่ยวกับมาตรการป้องกัน

เพื่อป้องกันตนเองจากวิธีการโจมตีทางไซเบอร์ที่ซับซ้อนมากขึ้นเรื่อยๆ ดังที่กล่าวมาข้างต้น ผู้ใช้จำเป็นต้องใช้มาตรการป้องกันหลายประการเพื่อลดความเสี่ยง ต่อไปนี้คือข้อแนะนำที่สำคัญบางประการ:

- การสร้างความตระหนักรู้เกี่ยวกับความปลอดภัยทางไซเบอร์

ในสภาพแวดล้อมดิจิทัลในปัจจุบัน วิธีการโจมตีทางไซเบอร์มีการพัฒนาและซับซ้อนมากขึ้นเรื่อยๆ ดังนั้น การอัปเดตความรู้เกี่ยวกับภัยคุกคามทางไซเบอร์ล่าสุดอย่างสม่ำเสมอจึงมีความสำคัญอย่างยิ่ง ผู้ใช้ควรติดตามแหล่งข้อมูลที่น่าเชื่อถือและทันสมัยอย่างสม่ำเสมอ เพื่อทำความเข้าใจความเสี่ยงและรู้วิธีป้องกัน

- การใช้การยืนยันตัวตนสองขั้นตอน (2FA):

การยืนยันตัวตนสองขั้นตอนเพิ่มระดับความปลอดภัยอีกชั้นหนึ่ง แม้ว่าผู้โจมตีจะได้รับข้อมูลการเข้าสู่ระบบของคุณไปแล้ว พวกเขาก็ยังต้องใช้รหัสยืนยันตัวที่สองเพื่อเข้าถึงบัญชีของคุณ

- ตรวจสอบและยืนยันข้อมูลก่อนดำเนินการทุกครั้ง

โปรดตรวจสอบไฟล์แนบและลิงก์ทั้งหมดอย่างละเอียดก่อนคลิก

คิดให้ดีก่อนคลิกเมาส์!!!

- ใช้โปรแกรมป้องกันไวรัส

โปรแกรมป้องกันไวรัสสามารถสแกนและตรวจจับมัลแวร์หลายประเภท เช่น ไวรัส โทรจัน แรนซัมแวร์ สปายแวร์ และภัยคุกคามอื่นๆ เมื่อตรวจพบแล้ว โปรแกรมจะลบหรือแยกมัลแวร์นั้นออกเพื่อปกป้องระบบของคุณ

ในยุคดิจิทัลปัจจุบัน วิธีการโจมตีทางไซเบอร์มีความซับซ้อนและตรวจจับได้ยากขึ้นเรื่อยๆ การทำความเข้าใจและป้องกันแคมเปญฟิชชิ่งโดยใช้ Cloudflare Workers และ HTML Smuggling จึงมีความสำคัญอย่างยิ่ง เพื่อปกป้องตนเอง ผู้ใช้จำเป็นต้องอัปเดตความรู้ด้านความปลอดภัยทางไซเบอร์อย่างสม่ำเสมอ ใช้โปรแกรมจัดการรหัสผ่าน ติดตั้งซอฟต์แวร์ป้องกันไวรัส และใช้การยืนยันตัวตนแบบสองขั้นตอน มาตรการเหล่านี้ไม่เพียงแต่ช่วยปกป้องข้อมูลส่วนบุคคลเท่านั้น แต่ยังช่วยเสริมสร้างความปลอดภัยทางไซเบอร์ให้กับชุมชนโดยรวมอีกด้วย

— เรียบเรียงโดยคณะกรรมการความมั่นคงและระเบียบ —

[โฆษณา_2]

ที่มา: https://www.misa.vn/147167/giai-ma-cac-chien-thuat-tan-cong-phishing-hien-dai-tu-cloudflare-workers-den-html-smuggling/

![[ภาพ] บทเพลงอันไพเราะและพลังอันระเบิดในท้องฟ้าของเมืองดานัง](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/05/31/1780193150738_anh-bia-copy-jpg.webp)

![[วิดีโอ] พระอาทิตย์ตกที่ทะเลสาบลาปอัน – จุดที่พระอาทิตย์ตกเหนืออวนจับปลา](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/05/31/1780192137701_beach-landscape-sea-water-nature-grass-745871-pxhere-com.jpeg)

![[วิดีโอ] พระอาทิตย์ตกที่ทะเลสาบลาปอัน – จุดที่พระอาทิตย์ตกเหนืออวนจับปลา](https://vphoto.vietnam.vn/thumb/800x450/vietnam/resource/IMAGE/2026/05/31/1780192137701_beach-landscape-sea-water-nature-grass-745871-pxhere-com.jpeg)

![[วิดีโอ] พระอาทิตย์ตกที่ทะเลสาบลาปอัน – จุดที่พระอาทิตย์ตกเหนืออวนจับปลา](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/05/31/1780192137701_beach-landscape-sea-water-nature-grass-745871-pxhere-com.jpeg)

การแสดงความคิดเห็น (0)