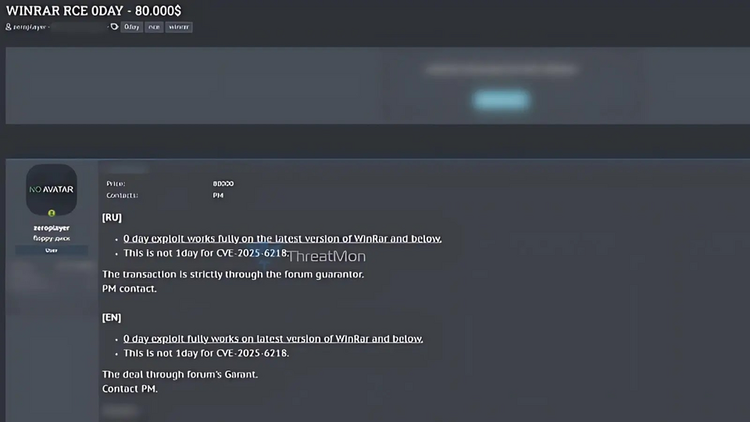

WinRAR ซึ่งเป็นเครื่องมือบีบอัดและแตกไฟล์ยอดนิยมที่ใช้ในคอมพิวเตอร์หลายร้อยล้านเครื่อง กำลังตกเป็นเป้าหมายของแฮกเกอร์ หลังจากที่มีการขายช่องโหว่ RCE (การรันโค้ดจากระยะไกล) แบบ zero-day ในตลาดมืดด้วยราคาสูงถึง 80,000 เหรียญสหรัฐ

สิ่งที่น่ากลัวที่นี่คือช่องโหว่นี้ไม่ได้เป็นการคัดลอกจากช่องโหว่เก่าที่เคยเผยแพร่มาก่อน (CVE-2025-6218) แต่เป็นภัยคุกคามใหม่โดยสิ้นเชิงที่ไม่มีใครรู้จัก ไม่มีแพตช์ และยังคงมีอยู่อย่างเงียบๆ ใน WinRAR เวอร์ชันเก่าจนถึงเวอร์ชันใหม่

คลิกเดียวทั้งระบบตกอยู่ในอันตราย

ช่องโหว่นี้เปิดโอกาสให้ผู้โจมตีสามารถแทรกโค้ดอันตรายเข้าสู่ระบบของเหยื่อได้ง่ายๆ เพียงแค่... เปิดไฟล์บีบอัดที่ "สร้างขึ้นเป็นพิเศษ" ไม่จำเป็นต้องเรียกใช้ไฟล์ ไม่จำเป็นต้องให้สิทธิ์อนุญาต เพียงแค่ดับเบิลคลิกเพื่อแตกไฟล์ ก็เพียงพอแล้วที่แฮ็กเกอร์จะสามารถควบคุมได้

ลองนึกภาพว่าคุณได้รับอีเมลพร้อมไฟล์ .rar แนบมา และเมื่อเปิดดู กลับพบว่าเป็น... การ์ดอวยพรวันเกิดหรือสัญญา แต่แท้จริงแล้ว ภายในเสี้ยววินาที มัลแวร์ก็ทำงานอย่างเงียบๆ อยู่เบื้องหลังและทำลายชั้นความปลอดภัยไป

เนื่องจาก WinRAR ถูกใช้กันอย่างแพร่หลาย ตั้งแต่ผู้ใช้รายบุคคลไปจนถึงธุรกิจ ราคา 80,000 เหรียญสหรัฐ (มากกว่า 2 พันล้านดอง) สำหรับช่องโหว่นี้จึงไม่แพง ถือเป็น "สินค้าหายาก" ในโลกใต้ดิน และแทบจะรับประกันได้เลยว่าจะไม่ถูกตรวจพบการโจมตี

ช่องโหว่จากแพลตฟอร์ม

สิ่งหนึ่งที่ควรทราบ: ข้อบกพร่องด้านความปลอดภัยนี้ส่งผลกระทบต่อ WinRAR หลายเวอร์ชัน ไม่ใช่แค่เวอร์ชันล่าสุดเท่านั้น นั่นหมายความว่าน่าจะเป็นข้อบกพร่องทางสถาปัตยกรรม ไม่ใช่แค่ข้อผิดพลาดในการเขียนโค้ดที่หละหลวมในการอัปเดตล่าสุด

WinRAR เป็น "แหล่งเพาะพันธุ์" สำหรับผู้ไม่หวังดีในการใช้ประโยชน์มานานหลายทศวรรษและมีฟีเจอร์ที่ซับซ้อนมากมาย

ผู้เชี่ยวชาญด้านความปลอดภัยมองว่าช่องโหว่แบบ Zero-day เช่นนี้ถือเป็น "ฝันร้ายทางด้านความปลอดภัย" เพราะไม่มีสัญญาณการตรวจจับ ไม่มีแพตช์ และไม่มีระบบป้องกันแบบดั้งเดิมที่มีประสิทธิภาพเพียงพอ เมื่อช่องโหว่ยังไม่ถูกเปิดเผยต่อสาธารณะ ผู้ใช้ก็ทำได้เพียงเชื่อมั่นในชะตากรรมของตนเอง

ผู้ใช้ควรทำอย่างไร?

ระหว่างที่รอให้นักพัฒนา WinRAR ยืนยันและแก้ไขข้อบกพร่อง วิธีป้องกันชั่วคราวที่ดีที่สุดคือไม่เปิดไฟล์บีบอัดจากแหล่งที่ไม่รู้จัก โดยเฉพาะจากอีเมลหรือลิงก์แปลกๆ มาตรการฉุกเฉินบางประการที่สามารถนำมาใช้ได้:

- ใช้แซนด์บ็อกซ์เมื่อเปิดไฟล์บีบอัด

- เปลี่ยนไปใช้เครื่องมือบีบอัดอื่นที่มีการควบคุมความปลอดภัยที่ดีกว่าชั่วคราว

- อัปเดตและตรวจสอบช่องทางการแจ้งเตือนความปลอดภัยที่มีชื่อเสียงเป็นประจำ

ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์กำลังติดตามสถานการณ์นี้อย่างใกล้ชิด เนื่องจากเมื่อช่องโหว่ดังกล่าวถูกนำไปใช้ในการโจมตีในโลกแห่งความเป็นจริง ผลที่ตามมาจะไม่หยุดอยู่แค่คอมพิวเตอร์ที่ติดไวรัสเพียงไม่กี่เครื่องเท่านั้น

ที่มา: https://khoahocdoisong.vn/tin-tac-rao-ban-loi-zero-day-tren-winrar-voi-gia-2-ty-dong-post1555133.html

![[วิดีโอ] คาดการณ์คะแนนมาตรฐานมหาวิทยาลัยระดับกลางลดลงอย่างรวดเร็ว](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/7/18/be12c225d0724c00a7e25facc6637cb9)

![[Infographic] ปี 2568 ผลิตภัณฑ์ 47 รายการจะบรรลุ OCOP ระดับชาติ](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/7/16/5d672398b0744db3ab920e05db8e5b7d)

การแสดงความคิดเห็น (0)