Експерти з безпеки щойно виявили шкідливу кампанію, яка краде одноразові паролі на пристроях Android по всьому світу, заражаючи пристрої шкідливим програмним забезпеченням через тисячі ботів Telegram.

Дослідники з фірми безпеки Zimperium виявили цю шкідливу кампанію та стежать за нею з лютого 2022 року. Вони повідомляють про виявлення щонайменше 107 000 різних зразків шкідливого програмного забезпечення, пов'язаних з цією кампанією.

Шкідливе програмне забезпечення відстежувало повідомлення, що містили одноразові паролі (OTP) для понад 600 світових брендів, деякі з яких мають сотні мільйонів користувачів. Мотив хакерів був фінансовим.

|

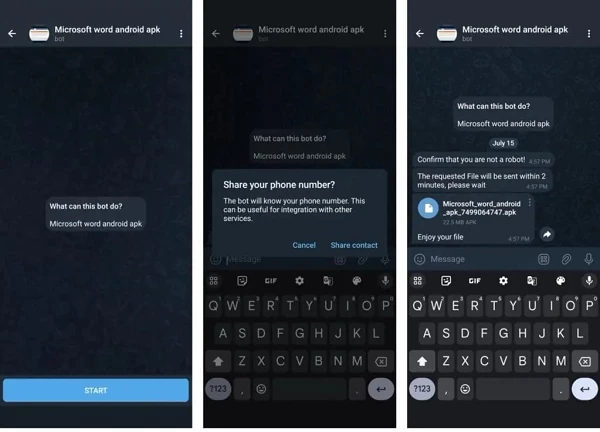

| Боти Telegram просять користувачів надати свої номери телефонів для надсилання APK-файлів. |

Згідно з Zimperium, шкідливе програмне забезпечення для крадіжки SMS поширюється через шкідливу рекламу або ботів Telegram, автоматично спілкуючись з жертвами. Існує два сценарії, які хакери використовують для здійснення атак.

Зокрема, у першому випадку жертву обманом змушують отримати доступ до підроблених сторінок Google Play. В іншому випадку бот Telegram обіцяє користувачам піратські додатки для Android, але спочатку вони повинні надати свій номер телефону, щоб отримати APK-файл. Цей бот використовуватиме цей номер телефону для створення нового APK-файлу, що дозволить хакерам відстежувати або атакувати жертву в майбутньому.

Zimperium повідомив, що шкідлива кампанія використовувала 2600 ботів Telegram для просування різних Android APK, контрольованих 13 серверами Command & Control. Жертви охоплювали 113 країн, але більшість були з Індії та Росії. США, Бразилія та Мексика також мали значну кількість жертв. Ці цифри малюють тривожну картину масштабної та надзвичайно складної операції, що стоїть за цією кампанією.

Експерти виявили шкідливе програмне забезпечення, яке передає перехоплені SMS-повідомлення до кінцевої точки API на веб-сайті «fastsms.su». Цей веб-сайт продає доступ до віртуальних телефонних номерів за кордоном, які потім можна використовувати для анонімності та автентифікації на онлайн-платформах і сервісах. Цілком ймовірно, що заражені пристрої були використані без відома жертв.

Крім того, надаючи доступ до SMS, жертви дозволяють шкідливому програмному забезпеченню читати SMS-повідомлення, красти конфіденційну інформацію, включаючи коди OTP, що використовуються під час реєстрації облікового запису та двофакторної автентифікації. В результаті жертви можуть зіткнутися з різким зростанням своїх рахунків за телефон або ненавмисно стати втягнутими в незаконну діяльність, а їхні пристрої та номери телефонів відстежуватимуться.

Щоб не стати жертвою зловмисників, користувачам Android не слід завантажувати APK-файли поза межами Google Play, не слід надавати дозволи доступу непов’язаним програмам і слід переконатися, що Play Protect увімкнено на їхніх пристроях.

Джерело: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

Коментар (0)