لاک بٹ 3.0 رینسم ویئر تجزیہ رپورٹ جاری

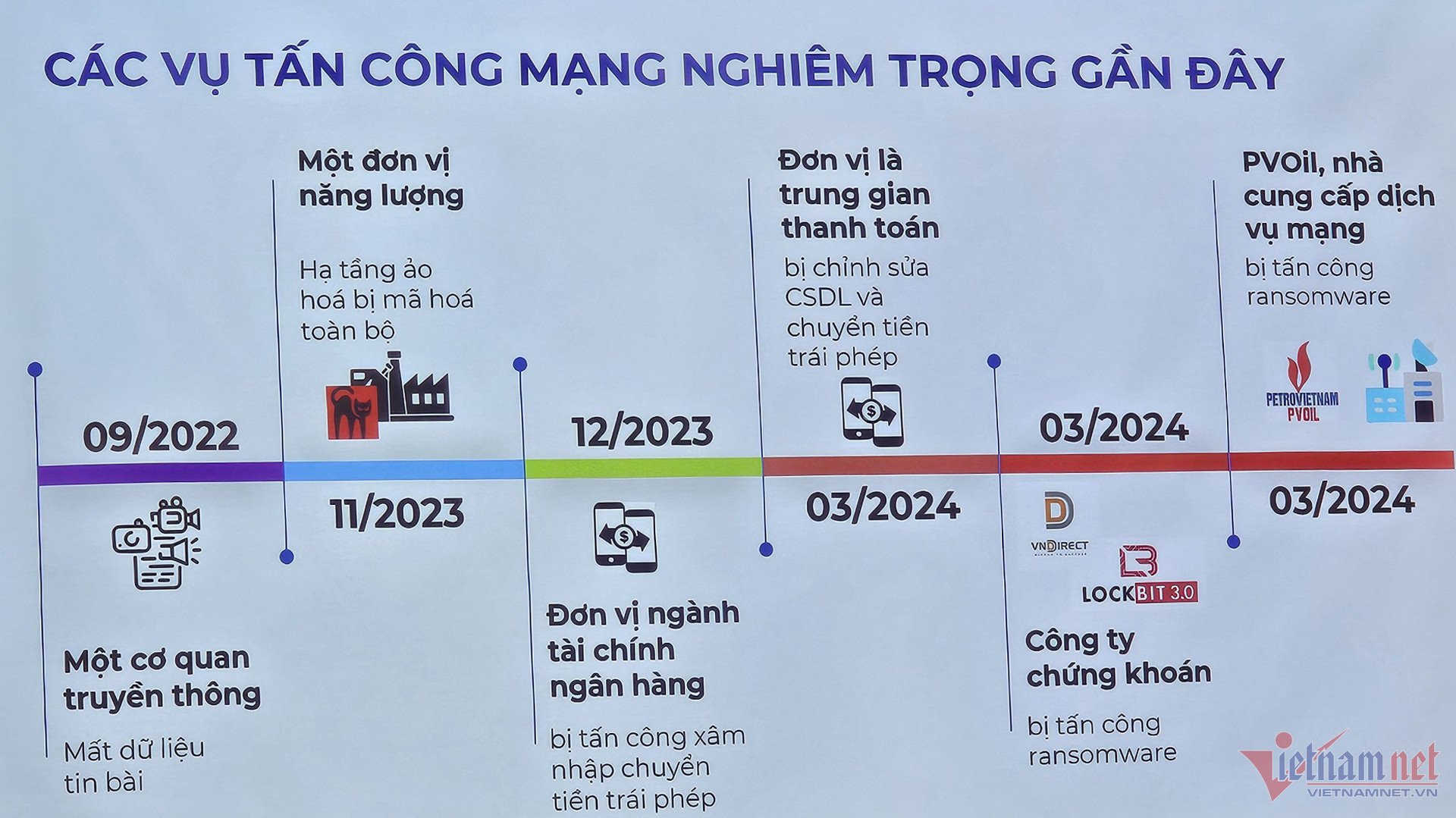

24 مارچ سے اس سال اپریل کے پہلے ہفتے کے 3 ہفتوں کے دوران، ویتنام کی سائبر اسپیس نے مالیات، سیکیورٹیز، توانائی، ٹیلی کمیونیکیشن جیسے اہم شعبوں میں کام کرنے والے بڑے ویتنامی اداروں پر رینسم ویئر کی شکل میں لگاتار ٹارگٹڈ حملے ریکارڈ کیے... ان حملوں کی وجہ سے کاروباری اداروں کے نظام کو شدید نقصان پہنچا اور اقتصادی وقت کو معطل کرنے کے لیے اہم وقت کا سامنا کرنا پڑا۔ وہ اکائیاں جن کے سسٹم کو سائبر کرائمین گروپس نے نشانہ بنایا تھا۔

حال ہی میں ویت نامی اداروں کے انفارمیشن سسٹمز پر حملہ کرنے والے مضامین کے اسباب اور گروپس کا تجزیہ اور تفتیش کرنے کے عمل کے دوران، حکام نے پایا کہ یہ واقعات بہت سے مختلف حملہ آور گروپس جیسے لاک بٹ، بلیک کیٹ، مالوکس... کے 'مصنوعات' تھے، خاص طور پر، VNDIRECT سسٹم پر ransomware کے حملے کے ساتھ، جو 10:00 مارچ کو 4.00.00 بجے تمام ڈیٹا کو این ڈی آئی آر ای سی ٹی کے ذریعے منتقل کیا گیا تھا۔ ویتنامی اسٹاک مارکیٹ کے ٹاپ 3 میں شامل کاروباری اداروں نے، حکام نے اس واقعے کے پیچھے LockBit 3.0 میلویئر والے LockBit گروپ کی نشاندہی کی۔

دنیا بھر میں، LockBit گروپ نے بڑے کاروباروں اور تنظیموں کو نشانہ بناتے ہوئے ransomware کے بہت سے حملے شروع کیے ہیں۔ مثال کے طور پر، 2023 میں، بالترتیب جون اور اکتوبر میں، اس بدنام زمانہ رینسم ویئر گروپ نے سیمی کنڈکٹر مینوفیکچرنگ کمپنی TSMC (تائیوان، چین) اور انفارمیشن ٹیکنالوجی پراڈکٹس اینڈ سروسز کمپنی CDW پر تاوان کی رقم کے ساتھ حملہ کیا جو Lockbit گروپ کو کاروباریوں کو 70 - 80 ملین USD تک ادا کرنے کی ضرورت تھی۔

ویتنام میں ایجنسیوں، تنظیموں اور کاروباروں کو خطرے کی سطح کو بہتر طور پر سمجھنے میں مدد کرنے کی خواہش کے ساتھ اور عام طور پر رینسم ویئر کے حملوں کے ساتھ ساتھ لاک بٹ گروپ کے حملوں سے ہونے والے خطرات کو کیسے روکا جائے اور اسے کم کیا جائے، نیشنل سائبر سیکیورٹی مانیٹرنگ سینٹر - NCSC ڈیپارٹمنٹ آف انفارمیشن سیکیورٹی کے تحت (وزارت اطلاعات و مواصلات) نے ابھی تک سنتھیس ایس پی کے ذرائع پر رپورٹ جاری کی ہے۔ ransomware LockBit 3.0'۔

دنیا کا سب سے خطرناک رینسم ویئر گروپ

NCSC کی طرف سے کی گئی نئی رپورٹ 4 اہم مواد فراہم کرنے پر مرکوز ہے، بشمول: LockBit ransomware حملہ گروپ کے بارے میں معلومات؛ فعال لاک بٹ کلسٹرز؛ LockBit 3.0 سے متعلق ریکارڈ شدہ سائبر حملے کے اشارے کی فہرست؛ ransomware حملوں سے خطرات کو کیسے روکا جائے اور اسے کم کیا جائے۔

LockBit کو دنیا کے سب سے خطرناک ransomware گروپوں میں سے ایک قرار دیتے ہوئے، NCSC رپورٹ میں یہ بھی کہا گیا ہے کہ 2019 میں اپنی پہلی ظاہری شکل کے بعد سے، LockBit نے مختلف شعبوں میں کاروباروں اور تنظیموں کو نشانہ بناتے ہوئے متعدد حملے کیے ہیں۔ یہ گروپ 'Ransomware-as-a-Service (RaaS)' ماڈل کے تحت کام کرتا ہے، جس سے دھمکی دینے والے اداکاروں کو رینسم ویئر تعینات کرنے اور سروس کے پیچھے والوں کے ساتھ منافع بانٹنے کی اجازت ملتی ہے۔

قابل ذکر بات یہ ہے کہ ستمبر 2022 میں، لاک بٹ 3.0 کا سورس کوڈ، جس میں کچھ ایسے نام بھی شامل ہیں جو اس رینسم ویئر کو تیار کرنے کے لیے استعمال کیے جا سکتے ہیں، کو X پلیٹ فارم (سابقہ ٹویٹر) پر 'ali_qushji' نامی ایک فرد نے لیک کیا تھا۔ لیک نے ماہرین کو LockBit 3.0 ransomware کے نمونے کا مزید تجزیہ کرنے کی اجازت دی، لیکن اس کے بعد سے، دھمکی دینے والے اداکاروں نے LockBit 3.0 کے سورس کوڈ کی بنیاد پر نئے ransomware کے مختلف قسموں کی ایک لہر پیدا کی ہے۔

فعال LockBit ransomware کلسٹرز جیسے TronBit، CriptomanGizmo یا Tina Turner کے حملے کے طریقوں کا تجزیہ کرنے کے ساتھ ساتھ، NCSC رپورٹ LockBit 3.0 سے متعلق ریکارڈ شدہ سائبر حملے کے اشارے کی فہرست کے ساتھ یونٹس بھی فراہم کرتی ہے۔ "ہم قومی سائبر اسپیس پورٹل کے alert.khonggianmang.vn صفحہ پر IOC اشارے کی معلومات کو مسلسل اپ ڈیٹ کریں گے،" NCSC کے ایک ماہر نے کہا۔

'LockBit 3.0 Ransomware Analysis Report' میں ذکر کردہ ایک خاص طور پر اہم حصہ وہ مواد ہے جو ایجنسیوں، تنظیموں اور کاروباروں کو راہنمائی کرتا ہے کہ کس طرح ransomware حملوں سے خطرات کو روکا جائے اور اسے کم کیا جائے۔ رینسم ویئر حملوں کی روک تھام اور ان کا جواب دینے میں ویتنام میں یونٹس کی مدد کرنے کے لیے اہم نوٹوں کا تذکرہ محکمہ انفارمیشن سیکیورٹی نے 6 اپریل کو جاری کردہ 'رینسم ویئر حملوں سے خطرات کو کم کرنے اور کم کرنے کے لیے کچھ اقدامات' میں کیا تھا، اور NCSC ماہرین کے ذریعے عمل درآمد کے لیے سفارشات جاری رکھی جاتی ہیں۔

ماہرین کے مطابق، آج کل رینسم ویئر کے حملے اکثر کسی ایجنسی یا تنظیم کی سیکورٹی کی کمزوری سے شروع ہوتے ہیں۔ حملہ آور نظام میں گھس جاتے ہیں، موجودگی برقرار رکھتے ہیں، دخل اندازی کے دائرہ کار کو بڑھاتے ہیں، تنظیم کے IT انفراسٹرکچر کو کنٹرول کرتے ہیں اور نظام کو مفلوج کر دیتے ہیں، جس کا مقصد حقیقی شکار تنظیموں کو تاوان ادا کرنے پر مجبور کرنا ہے اگر وہ انکرپٹڈ ڈیٹا کو بازیافت کرنا چاہتے ہیں۔

5 دن پہلے VNDIRECT سسٹم پر حملہ کے وقت VietNamNet کے رپورٹرز کے ساتھ اشتراک کرتے ہوئے، واقعہ کے ردعمل میں معاونت کی سرگرمیوں کو مربوط کرنے میں حصہ لینے والے یونٹ کے نقطہ نظر سے، محکمہ انفارمیشن سیکیورٹی کے نمائندے نے تبصرہ کیا: یہ واقعہ ویتنام میں تنظیموں اور کاروباروں کے نیٹ ورک کی حفاظت اور تحفظ کے بارے میں بیداری پیدا کرنے کے لیے ایک اہم سبق ہے۔

لہذا، ایجنسیوں، تنظیموں، اور کاروباری اداروں، خاص طور پر اہم شعبوں جیسے کہ فنانس، بینکنگ، سیکیورٹیز، توانائی، ٹیلی کمیونیکیشن وغیرہ میں کام کرنے والے اداروں کو موجودہ سیکیورٹی سسٹمز اور پیشہ ور افراد دونوں کا فوری اور فعال طور پر جائزہ لینے اور انہیں مضبوط کرنے کی ضرورت ہے، اور ساتھ ہی واقعے کے ردعمل کے منصوبے تیار کرنے کی ضرورت ہے۔

"تنظیموں کو انفارمیشن سیکیورٹی اور نیٹ ورک سیکیورٹی سے متعلق ضوابط، تقاضوں اور رہنما خطوط پر سختی سے عمل کرنے کی ضرورت ہے جو جاری کیے گئے ہیں۔ یہ ہر تنظیم اور انٹرپرائز کی ذمہ داری ہے کہ وہ اپنے آپ کو اور اپنے صارفین کو ممکنہ سائبر حملوں سے بچائے،" انفارمیشن سیکیورٹی ڈیپارٹمنٹ کے نمائندے نے زور دیا۔

| لاک بٹ رینسم ویئر کو سب سے پہلے انکرپٹڈ فائل ایکسٹینشن کے بعد ABCD کے نام سے جانا جاتا تھا، اور کچھ مہینوں بعد، ABCD کا ایک قسم موجودہ نام Lockbit کے ساتھ سامنے آیا۔ ایک سال بعد، گروپ نے ایک اپ گریڈ شدہ ورژن، LockBit 2.0 (جسے LockBit Red بھی کہا جاتا ہے) جاری کیا، جس میں حساس ڈیٹا چوری کرنے کے لیے StealBit نامی ایک اور مربوط میلویئر شامل تھا۔ LockBit 3.0، جسے LockBit Black بھی کہا جاتا ہے، تازہ ترین ورژن ہے، جو 2022 میں نئی خصوصیات اور بہتر چوری کی تکنیک کے ساتھ جاری کیا گیا ہے۔ |

رینسم ویئر حملے کے بعد PVOIL سسٹم تیزی سے کیوں ٹھیک ہو سکتا ہے؟

رینسم ویئر حملوں کے خلاف دفاع کو بڑھانے کے لیے سیکیورٹی کلچر کی تشکیل

ڈیٹا کے لیے تاوان کی ادائیگی سے ہیکرز کو رینسم ویئر کے حملوں میں اضافہ کرنے کی ترغیب ملے گی۔

ماخذ

![[تصویر] ڈین ماؤنٹین جنسینگ، کنہ باک سرزمین کو قدرت کی طرف سے ایک قیمتی تحفہ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F11%2F30%2F1764493588163_ndo_br_anh-longform-jpg.webp&w=3840&q=75)

تبصرہ (0)