وبحسب أحدث تقرير صادر عن شركة الأمن السيبراني كاسبيرسكي، برزت هجمات Bruteforce باعتبارها الشكل الأكثر شيوعاً للهجوم الذي يشنه القراصنة ضد الشركات في جنوب شرق آسيا.

في عام ٢٠٢٤، اكتشفت كاسبرسكي وحظرت أكثر من ٥٣ مليون هجوم بالقوة الغاشمة في جميع أنحاء المنطقة. وكانت إندونيسيا وماليزيا أكثر الدول تضررًا، حيث شهدتا ارتفاعًا حادًا في عدد الهجمات.

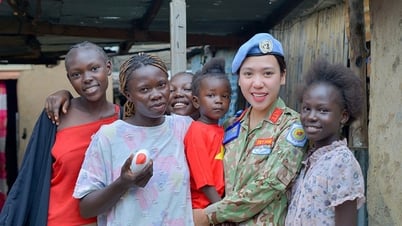

يستغل القراصنة أدوات الذكاء الاصطناعي لتنفيذ هجمات إلكترونية متطورة (صورة توضيحية: جيتي).

يُعرف Bruteforce.Generic.RDP بأنه أسلوب اختراق كلمات المرور، وذلك بمحاولة جميع تركيبات الأحرف الممكنة للعثور على كلمة المرور الصحيحة. بهذه الطريقة، يتمكن المهاجم من الحصول على معلومات تسجيل الدخول والوصول إلى النظام عبر بروتوكول RDP.

بروتوكول سطح المكتب البعيد (RDP) هو بروتوكول من مايكروسوفت يتيح للمستخدمين التحكم في الأجهزة عن بُعد، عبر شبكة محلية أو الإنترنت. هذه الميزات تجعل RDP هدفًا للمخترقين لمهاجمة الأجهزة المهمة.

قال أدريان هيا، المدير الإداري لشركة كاسبرسكي في منطقة آسيا والمحيط الهادئ : "تسجل كاسبرسكي يوميًا أكثر من 145 ألف هجوم Bruteforce ضد شركات في جنوب شرق آسيا. وهذا أمر مثير للقلق نظرًا لنقص المواهب في مجال الأمن السيبراني في المنطقة".

وبحسب السيد هيا، استخدم القراصنة أدوات الذكاء الاصطناعي لزيادة سرعة اختراق كلمات المرور، مما أدى إلى تسريع عملية اختراق نظام الضحية.

وأكد السيد أدريان هيا أن "الشركات بحاجة إلى تقييم وتعزيز حماية الأمن السيبراني لديها للتعامل مع هذا الخطر".

توصيات خبراء الأمن:

-استخدم كلمات مرور قوية لحساباتك الشخصية والتجارية.

- الوصول إلى RDP فقط عبر شبكة VPN الداخلية للشركة.

- قم بتمكين مصادقة مستوى الشبكة (NLA) قبل بدء اتصالات RDP.

- استخدم المصادقة الثنائية (2FA) للحصول على حماية أفضل.

- تعطيل RDP وإغلاق المنفذ 3389 عند عدم الحاجة إليه.

- استخدم برامج أمان موثوقة للكشف عن التهديدات والاستجابة لها.

المصدر: https://dantri.com.vn/cong-nghe/tin-tac-dung-ai-de-do-mat-khau-nguoi-dung-20250516155036316.htm

![[أخبار الملاحة البحرية] أكثر من 80% من سعة شحن الحاويات العالمية في أيدي MSC وتحالفات الشحن الكبرى](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/7/16/6b4d586c984b4cbf8c5680352b9eaeb0)

تعليق (0)