Μαζί με δύο τυπικές ομάδες ransomware - Lockbit και Blackcat, τρεις ομάδες κακόβουλου λογισμικού που κλέβουν πληροφορίες - Atomic, Braodo, Golden Pickaxe - είναι επίσης ενεργές οικογένειες κακόβουλου λογισμικού στο Βιετνάμ κατά το τρίτο τρίμηνο του 2024.

Οι επιθέσεις ransomware εξακολουθούν να τείνουν να αυξάνονται απότομα. Τους πρώτους μήνες του τρέχοντος έτους, ο κυβερνοχώρος του Βιετνάμ κατέγραψε έναν αριθμό κυβερνοεπιθέσεων, ιδίως επιθέσεων με χρήση ransomware. Αυτά τα περιστατικά όχι μόνο προκάλεσαν διαταραχές στις λειτουργίες και υλικές ζημιές και ζημιές εικόνας σε οργανισμούς, οργανισμούς και επιχειρήσεις που δέχτηκαν επίθεση, αλλά επηρέασαν και τις δραστηριότητες διασφάλισης της εθνικής ασφάλειας του κυβερνοχώρου. Επίσης, τους τελευταίους 10 μήνες, το Τμήμα Ασφάλειας Πληροφοριών ( Υπουργείο Πληροφοριών και Επικοινωνιών ) έχει επανειλημμένα προειδοποιήσει εγχώριους οργανισμούς, οργανισμούς και επιχειρήσεις για την αυξανόμενη τάση των επιθέσεων ransomware. Μιλώντας στην πρόσφατη εναρκτήρια εκδήλωση της άσκησης DF Cyber Defense 2024, ο Αναπληρωτής Διευθυντής του Τμήματος Πληροφορικής - Κρατική Τράπεζα, Le Hoang Chinh Quang, υπενθύμισε στο προσωπικό ασφάλειας πληροφοριών σχεδόν 50 τραπεζών και χρηματοπιστωτικών ιδρυμάτων για τις σοβαρές επιθέσεις ransomware σε οργανισμούς και επιχειρήσεις στο Βιετνάμ τα τελευταία χρόνια. Υπάρχει ακόμη και ένας οργανισμός στον χρηματοπιστωτικό τομέα που είναι θύμα και έχει υποστεί σοβαρές ζημιές από επίθεση ransomware.

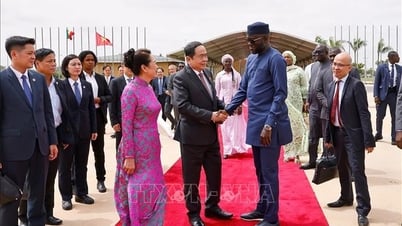

Αξιωματικοί ασφάλειας πληροφοριών 46 τραπεζών και χρηματοπιστωτικών ιδρυμάτων εξάσκησαν την άμυνα και την αντιμετώπιση πιθανών επιθέσεων στον κυβερνοχώρο του Βιετνάμ στην άσκηση DF Cyber Defense 2024. Φωτογραφία: Van Anh

Σε μια νέα μελέτη σχετικά με τον κίνδυνο απώλειας ασφάλειας πληροφοριών στο Βιετνάμ κατά το τρίτο τρίμηνο του 2024, η Viettel Cyber Security ανέφερε ότι το ransomware και το κακόβουλο λογισμικό κλοπής πληροφοριών - stealer είναι ισχυρές γραμμές κακόβουλου λογισμικού, που χρησιμοποιούνται συχνά σε επιθέσεις σε εγχώρια συστήματα. Σε σύγκριση με τα δύο πρώτα τρίμηνα του 2024, οι επιθέσεις ransomware κατά το τρίτο τρίμηνο διαπιστώθηκε ότι παρουσίασαν σημάδια μείωσης σε αριθμό, αλλά το επίπεδο αντίκτυπου ήταν ακόμα πολύ μεγάλο όταν οι μεγάλες εταιρείες και οργανισμοί έγιναν οι πιο στοχευμένες. Οι ομάδες χάκερ συχνά εκμεταλλεύονται πολλές μεθόδους για την εξάπλωση ransomware, συμπεριλαμβανομένων των email ηλεκτρονικού "ψαρέματος" (phishing), της δημιουργίας ψεύτικων ιστότοπων και της χρήσης τρωτών σημείων ασφαλείας για να διεισδύσουν στο σύστημα. Ένας κύριος στόχος του ransomware είναι οι ευάλωτοι διακομιστές, όπου υπάρχουν πολλά σημαντικά δεδομένα και μια μεγάλη ευκαιρία για απαίτηση λύτρων. Συγκεκριμένα, πολλοί κίνδυνοι επιθέσεων ransomware που κρυπτογραφούν δεδομένα και εικονικοποιούν την υποδομή επιχειρήσεων και οργανισμών στο Βιετνάμ καταγράφηκαν κατά το τρίτο τρίμηνο. Τα υποκείμενα κλιμάκωσαν την επίθεση, διείσδυσαν βαθιά στο σύστημα και πραγματοποίησαν κρυπτογράφηση χρησιμοποιώντας τις ακόλουθες μεθόδους: Εκμεταλλευόμενα τρωτά σημεία σε δημόσιες εφαρμογές στον οργανισμό, όπως email, ιστότοπο...· κλεμμένα στοιχεία σύνδεσης σημαντικών συστημάτων του οργανισμού· Πολιτικές δημιουργίας αντιγράφων ασφαλείας και διαμέρισης μη ασφαλών δεδομένων... Παράλληλα, κατά το τρίτο τρίμηνο, οι ειδικοί εξέδωσαν πολλές προειδοποιήσεις σχετικά με διαφορετικούς τύπους κακόβουλου λογισμικού που στοχεύουν την ASEAN και το Βιετνάμ. Νέοι τύποι κλεφτών εξαπλώθηκαν μέσω πακέτων κακόβουλου λογισμικού στο Github. 5 ομάδες ransomware και κλεφτών που δραστηριοποιούνται στο Βιετνάμ . Αξιοσημείωτο είναι ότι η νέα έκθεση της Viettel Cyber Security επεσήμανε επίσης τις ομάδες ransomware και κλεφτών που δραστηριοποιούνται στο Βιετνάμ κατά το τρίτο τρίμηνο του 2024, συμπεριλαμβανομένων 2 ομάδων ransomware Lockbit, Blackcat και 3 ομάδων κλεφτών Atomic, Braodo και Golden Pickaxe. Και οι δύο ομάδες ransomware Lockbit και Blackcat λειτουργούν με το μοντέλο «Ransomware ως υπηρεσία». Το Lockbit στοχεύει κυρίως επιχειρήσεις και οργανισμούς, ενώ το Blackcat επηρεάζει χρήστες των Windows.

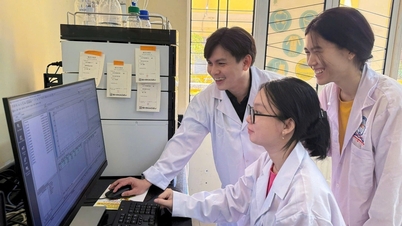

Το Ransomware Lockbit είναι μία από τις πέντε ομάδες κακόβουλου λογισμικού κρυπτογράφησης δεδομένων και κλοπής πληροφοριών που έχουν καταγραφεί ότι είναι ενεργές στο Βιετνάμ κατά το τρίμηνο Ιουλίου, Αυγούστου και Σεπτεμβρίου του τρέχοντος έτους. Φωτογραφία απεικόνισης: Διαδίκτυο

Με 3 δημοφιλείς ομάδες κλοπής, το Atomic στοχεύει το λειτουργικό σύστημα MacOS, πωλείται ευρέως στο Telegram ως υπηρεσία και έχει τη λειτουργία της κλοπής διαπιστευτηρίων και κωδικών πρόσβασης πορτοφολιού κρυπτονομισμάτων. Το Golden Pickaxe χρησιμοποιεί επιθέσεις κοινωνικής μηχανικής για να ξεγελάσει τα θύματα ώστε να παρέχουν πρόσβαση και προσωπικές πληροφορίες, συμπεριλαμβανομένων βίντεο με εικόνες προσώπου, και έτσι κλέβει χρήματα στον τραπεζικό λογαριασμό του θύματος. Ως κακόβουλο λογισμικό που εξαπλώνεται ξεγελώντας τους χρήστες ώστε να κατεβάζουν συνημμένα που περιέχουν κακόβουλο κώδικα όπως BAT, HTA ή MSI, το Braodo κλέβει τις πληροφορίες λογαριασμού του θύματος σε πολλά δημοφιλή προγράμματα περιήγησης όπως Chrome, Firefox, Opera... Οι ειδικοί συνιστούν ότι οι υπηρεσίες και οι οργανισμοί πρέπει να αναπτύσσουν ταυτόχρονα πολλές λύσεις για την πρόληψη και την άμεση αντιμετώπιση επιθέσεων, συμπεριλαμβανομένων επιθέσεων που χρησιμοποιούν ransomware και κακόβουλο λογισμικό κλοπής. Συγκεκριμένα, η προληπτική αναζήτηση πιθανών απειλών και κινδύνων και η τακτική παρακολούθηση 24/7 για την έγκαιρη ανίχνευση και αντιμετώπιση επιθέσεων είναι δύο μέτρα που λαμβάνουν ιδιαίτερη προσοχή.Vietnamnet.vn

Πηγή: https://vietnamnet.vn/5-nhom-ma-doc-ma-hoa-du-lieu-danh-cap-thong-tin-hoat-dong-manh-tai-viet-nam-2338020.html

![[Φωτογραφία] Ανθρώπινη αγάπη στην πλημμύρα στη Χουέ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/29/1761740905727_4125427122470875256-2-jpg.webp)

![[Φωτογραφία] Φθινοπωρινή Έκθεση 2025 - Μια ελκυστική εμπειρία](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/30/1761791564603_1761738410688-jpg.webp)

![[Φωτογραφία] Μέλη του Κόμματος Νέας Εποχής στο «Πράσινο Βιομηχανικό Πάρκο»](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/30/1761789456888_1-dsc-5556-jpg.webp)

![[Φωτογραφία] Ο Πρωθυπουργός Φαμ Μινχ Τσινχ προήδρευσε σύσκεψης για την αξιολόγηση της λειτουργίας του μοντέλου τοπικής αυτοδιοίκησης δύο επιπέδων.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/29/1761751710674_dsc-7999-jpg.webp)

![[Πληροφοριακό γράφημα] Η κοινωνικοοικονομική κατάσταση του Βιετνάμ σε 5 χρόνια 2021-2025: Εντυπωσιακά στοιχεία](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/10/29/1761730747150_anh-man-hinh-2025-10-29-luc-16-38-55.png)

Σχόλιο (0)