Para explotar la vulnerabilidad LeftoverLocals, un atacante debe tener acceso al sistema operativo del dispositivo objetivo. Una vez logrado, el hacker puede extraer datos de la memoria local asignada a la GPU, a la que de otro modo no tendría acceso.

La vulnerabilidad LeftoverLocals se ha encontrado en GPU de muchos fabricantes importantes.

Los autores del estudio demostraron cómo funciona este ataque: lanzaron un modelo LLaMA a gran escala con 7 mil millones de parámetros utilizando una GPU AMD Radeon RX 7900 XT, formularon preguntas a la IA y escucharon las respuestas. Los datos obtenidos coincidieron casi a la perfección con la respuesta real del sistema. Aún más preocupante, el ataque requirió menos de diez líneas de código.

Trail of Bits declaró que el verano pasado probaron 11 chips de 7 fabricantes de GPU en diversos entornos de software. La vulnerabilidad LeftoverLocals se detectó en GPU de AMD, Apple y Qualcomm, pero no fue posible determinar si existía en GPU de Nvidia, Intel o ARM.

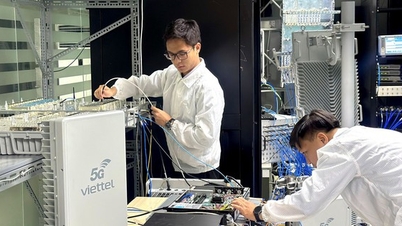

Un portavoz de Apple reconoció el problema y afirmó que la vulnerabilidad se ha corregido para los chips M3 y A17, lo que significa que los modelos anteriores siguen siendo susceptibles. Mientras tanto, Qualcomm informó que está distribuyendo actualizaciones de seguridad a sus clientes. AMD declaró que lanzará una actualización de software en marzo para mitigar selectivamente la vulnerabilidad LeftoverLocals. Google también informó que ha lanzado una actualización de ChromeOS para dispositivos con chips AMD y Qualcomm.

Sin embargo, Trail of Bits advierte que es posible que los usuarios finales no puedan acceder fácilmente a todas estas opciones de actualización de software. Los fabricantes de chips lanzan nuevas versiones de firmware, y los fabricantes de PC y componentes las implementan en sus propias versiones de software más recientes, que luego se entregan a los propietarios finales de los dispositivos. Con la gran cantidad de participantes en el mercado global, coordinar las acciones de todas las partes no es fácil. Si bien LeftoverLocals requiere cierto nivel de acceso al dispositivo objetivo para funcionar, los ataques modernos se llevan a cabo a lo largo de toda la cadena de vulnerabilidades, lo que significa que los hackers pueden explotarlas al máximo combinando métodos.

[anuncio_2]

Enlace de origen

Kommentar (0)