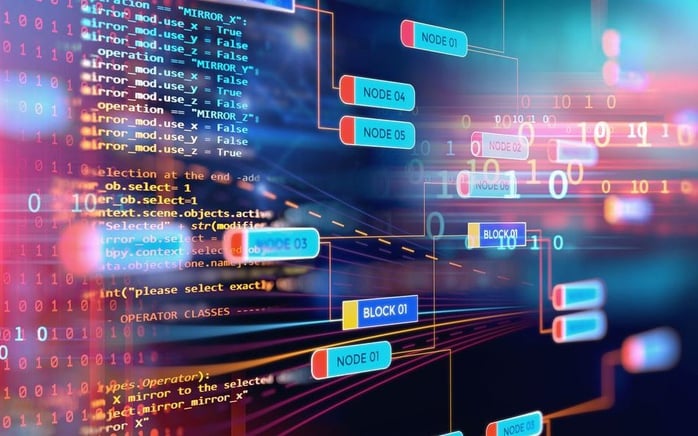

طبق گزارش تیم تحقیق و تحلیل جهانی (GReAT)، بدافزار GhostContainer به عنوان بخشی از یک کمپین بلندمدت و پیشرفته تهدید مداوم (APT) که سازمانهای کلیدی در منطقه آسیا، از جمله شرکتهای بزرگ فناوری را هدف قرار میدهد، در سیستمهایی که از Microsoft Exchange استفاده میکنند، نصب شده است.

GhostContainer که در فایلی به نام App_Web_Container_1.dll پنهان شده است، در واقع یک در پشتی چند منظوره است. این بدافزار قادر است با بارگذاری ماژولهای راه دور اضافی، عملکرد خود را گسترش دهد و مبتنی بر ابزارهای متنباز متنوعی است. این بدافزار خود را به عنوان یک جزء قانونی سیستم میزبان جا میزند و با استفاده از تکنیکهای پیچیدهی گریز، نرمافزارهای امنیتی و سیستمهای نظارتی را دور میزند.

GhostContainer پس از ورود به سیستم، به مهاجمان اجازه میدهد تا کنترل سرورهای Exchange را در دست بگیرند. این بدافزار میتواند به عنوان یک پروکسی یا یک تونل رمزگذاری شده عمل کند و به آنها اجازه دهد تا بدون شناسایی شدن، به عمق بیشتری از شبکه داخلی نفوذ کنند یا دادههای حساس را سرقت کنند. این اقدامات باعث شده است که کارشناسان گمان کنند که این کمپین در خدمت اهداف جاسوسی سایبری است.

سرگئی لوژکین، رئیس تیم GReAT آسیا و اقیانوسیه و خاورمیانه و آفریقا در کسپرسکی، گفت که گروه پشت GhostContainer دانش بسیار خوبی در مورد محیطهای سرور Exchange و IIS دارد. آنها از کد منبع باز برای توسعه ابزارهای حمله پیچیده استفاده میکنند و در عین حال از ردیابیهای آشکار اجتناب میکنند و این امر ردیابی منشأ را بسیار دشوار میکند.

در حال حاضر مشخص نیست کدام گروه پشت این کمپین است، زیرا این بدافزار از کد چندین پروژه متنباز استفاده میکند - به این معنی که احتمالاً توسط گروههای مختلف مجرمان سایبری در سراسر جهان به طور گسترده مورد استفاده قرار میگیرد. نکته قابل توجه این است که طبق آمار، تا پایان سال ۲۰۲۴، تقریباً ۱۴۰۰۰ بسته بدافزار در پروژههای متنباز شناسایی شده است که نسبت به پایان سال ۲۰۲۳، ۴۸ درصد افزایش یافته است - که نشان میدهد خطرات امنیتی ناشی از متنباز به طور فزایندهای جدی میشوند.

به گفته کسپرسکی، برای کاهش خطر قربانی شدن در حملات سایبری هدفمند، کسبوکارها باید تیمهای عملیات امنیتی خود را به منابع بهروز اطلاعات تهدید مجهز کنند.

ارتقای مهارتهای تیمهای امنیت سایبری برای افزایش توانایی آنها در شناسایی و پاسخ به حملات پیچیده ضروری است. کسبوکارها همچنین باید راهحلهای تشخیص و عیبیابی نقاط پایانی را همراه با ابزارهای نظارت و حفاظت در سطح شبکه به کار گیرند.

علاوه بر این، از آنجا که بسیاری از حملات با ایمیلهای فیشینگ یا سایر اشکال فریب روانی آغاز میشوند، سازمانها باید به طور منظم آموزشهای آگاهیبخشی امنیتی را به کارمندان ارائه دهند. سرمایهگذاری هماهنگ در فناوری، افراد و فرآیندها، کلید کمک به کسبوکارها برای تقویت دفاع خود در برابر تهدیدات فزاینده و پیچیده است.

منبع: https://nld.com.vn/ma-doc-an-minh-trong-microsoft-exchange-phat-hien-gian-diep-mang-tinh-vi-196250724165422125.htm

نظر (0)