टेकस्पॉट के अनुसार, हालांकि माइक्रोसॉफ्ट ने पिछले साल CVE-2023-21563 भेद्यता के लिए एक पैच जारी किया था, लेकिन हैकर थॉमस लैम्बर्ट्ज़ ने हाल ही में प्रदर्शित किया कि विंडोज की डिस्क एन्क्रिप्शन सुविधा बिटलॉकर अभी भी पूरी तरह से सुरक्षित नहीं है।

विंडोज 11 पर मौजूद बिटलॉकर एन्क्रिप्शन टूल को अभी भी बायपास किया जा सकता है।

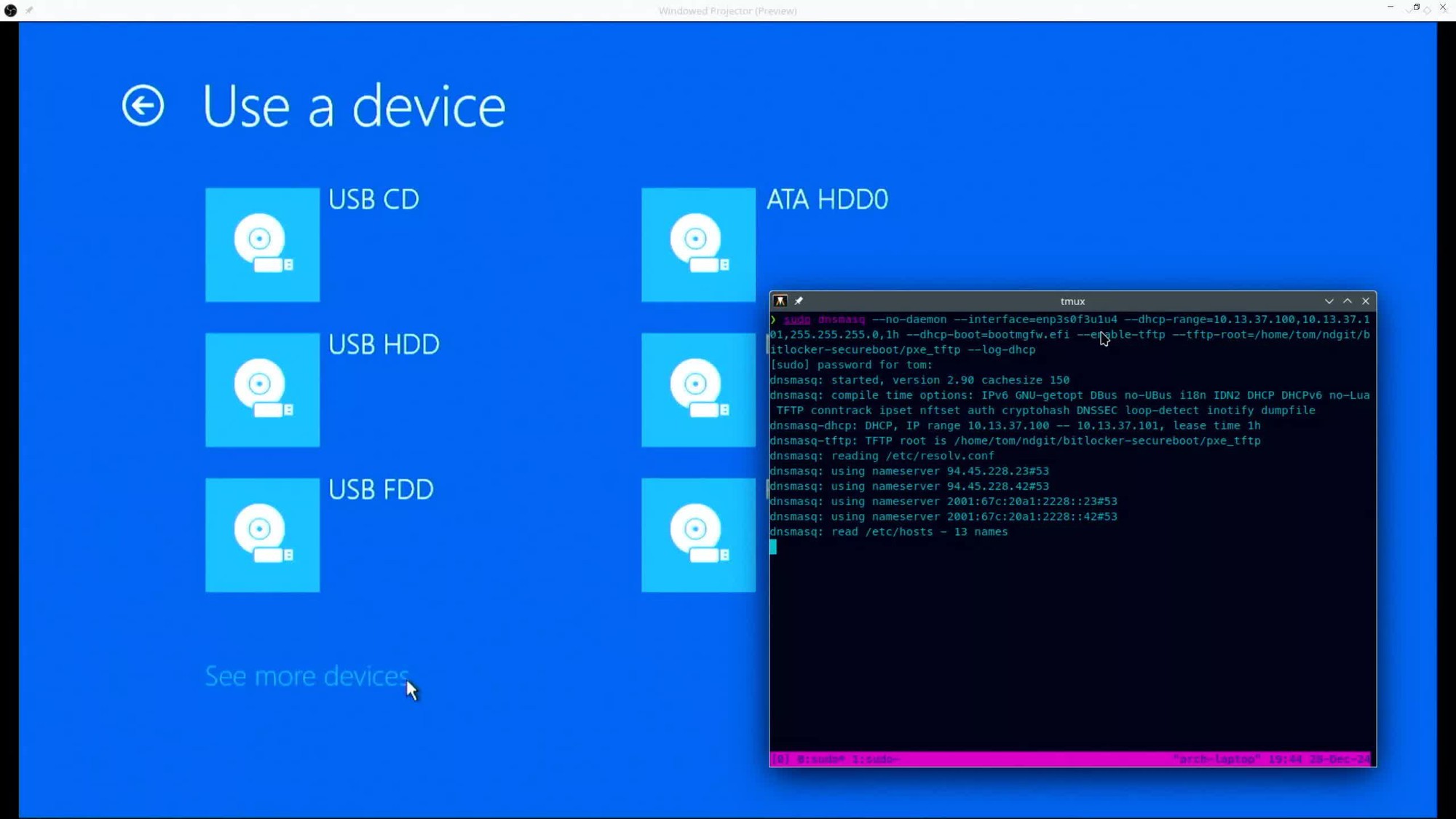

फोटो: टेकस्पॉट से लिया गया स्क्रीनशॉट

विंडोज 11 पर अभी भी बिटलॉकर की सुरक्षा खामी का 'पुन: उपयोग' किया जा रहा है।

हाल ही में आयोजित चाओस कम्युनिकेशन कांग्रेस में एक प्रस्तुति में, हैकर लैम्बर्ट्ज़ ने यह प्रदर्शित किया कि पूरी तरह से अपडेट किए गए विंडोज 11 कंप्यूटर पर बिटलॉकर एन्क्रिप्शन को बायपास करने के लिए 'बिटपिक्सी' नामक एक भेद्यता का फायदा कैसे उठाया जाए।

सिक्योर बूट तकनीक और पुराने विंडोज बूटलोडर का फायदा उठाकर, हैकर एन्क्रिप्शन कुंजी को मेमोरी में निकालने और फिर लिनक्स ऑपरेटिंग सिस्टम का उपयोग करके उसे पुनः प्राप्त करने में सक्षम हो गया। चौंकाने वाली बात यह है कि इस हमले के लिए कंप्यूटर तक केवल एक बार भौतिक पहुंच की आवश्यकता थी।

लैम्बर्ट्ज़ ने कहा कि कई व्यवसाय अपने डेटा की सुरक्षा के लिए बिटलॉकर का उपयोग कर रहे हैं, और नए विंडोज 11 इंस्टॉलेशन में माइक्रोसॉफ्ट द्वारा इस सुविधा की डिफ़ॉल्ट सेटिंग हमलों के जोखिम को बढ़ाती है। विशेष रूप से, लोकप्रिय 'डिवाइस एन्क्रिप्शन' मोड, जिसके लिए अतिरिक्त पासवर्ड की आवश्यकता नहीं होती है, हमलावरों के लिए बिटलॉकर ड्राइव को अनलॉक करना आसान बना देता है।

इस खोज ने एक बार फिर साइबर सुरक्षा के जोखिमों को उजागर किया है; यहां तक कि अभेद्य प्रतीत होने वाली सुरक्षा तकनीकों को भी हैकर्स की प्रतिभाशाली बुद्धि भेद सकती है। इसलिए, उपयोगकर्ताओं को अधिक सतर्क रहने और अपने महत्वपूर्ण डेटा की सुरक्षा के लिए कई स्तरों का उपयोग करने की आवश्यकता है।

[विज्ञापन_2]

स्रोत: https://thanhnien.vn/bitlocker-tren-windows-11-van-de-bi-xam-nhap-du-da-duoc-va-loi-185250103092845364.htm

![[छवि] केंद्रीय पार्टी कार्यालय ने 2025 के कार्यों का सारांश प्रस्तुत किया](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F18%2F1766065572073_vptw-hoi-nghi-tong-ket-89-1204-jpg.webp&w=3840&q=75)

टिप्पणी (0)