A TechSpot szerint, miközben az Apple gyakran dicsekszik az App Store szigorú felülvizsgálati folyamatával, egy hamis LastPass alkalmazás átcsúszott a biztonsági gáton, és megjelent a platformon, aggodalmakat vetve fel a felhasználói adatok biztonságával kapcsolatban.

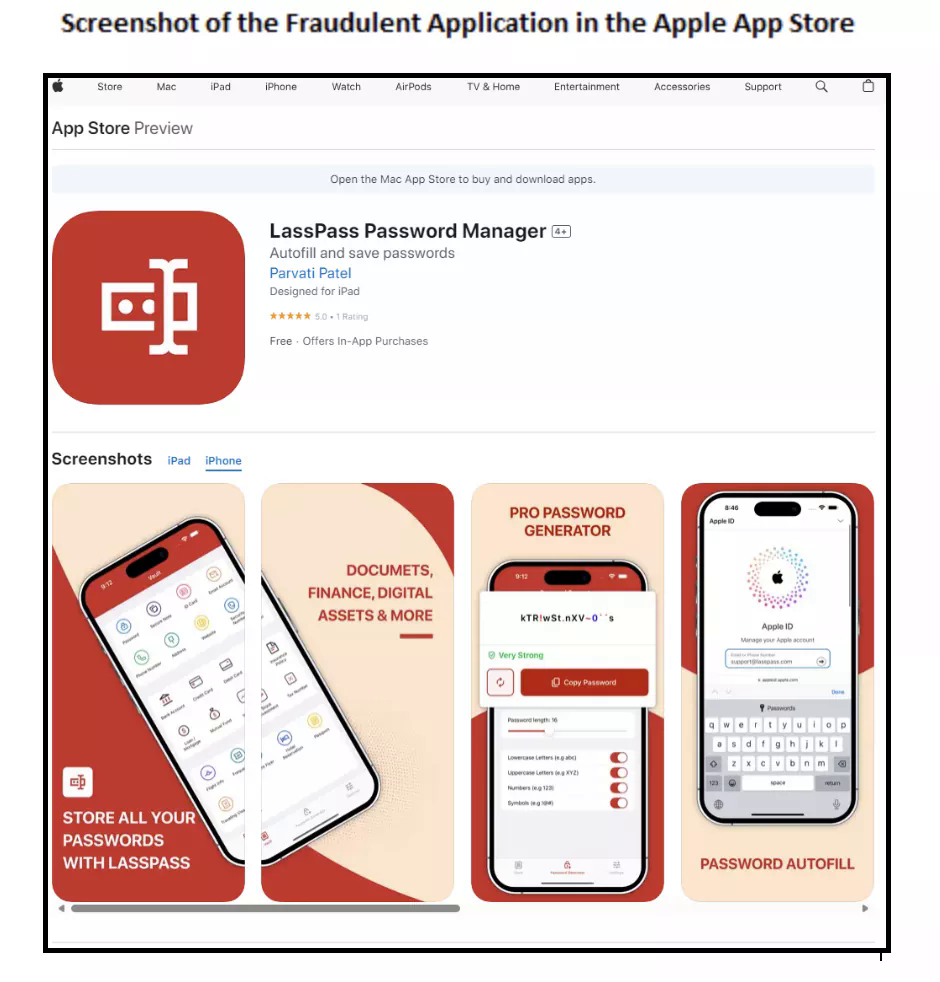

Ez az alkalmazás „LassPass Password Manager” néven fut, egy feltűnő elírási hibával a nevében és egy helytelen fejlesztővel. Azonban megpróbálta lemásolni a LastPass arculatát, logóját és felületét annyira, hogy összezavarja a felhasználókat.

Meglepő módon ez az alkalmazás hetekig az App Store-ban volt, mielőtt eltávolították, annak ellenére, hogy számos jel utalt arra, hogy hamisítvány. Nem világos, hogy ki távolította el az alkalmazást az áruházból, az Apple vagy a fejlesztő.

Hamis LassPass alkalmazás az App Store-ban

A „LassPass” megjelenése az App Store-ban egy olyan időszakban történik, amikor az Apple ellenzi az Európai Unió (EU) digitális piaci törvényét (DMA), amely lehetővé teszi harmadik féltől származó alkalmazásboltok számára iOS-alkalmazások tárolását. Az Apple attól tart, hogy a DMA veszélyeztetheti az iPhone-felhasználók biztonságát, beleértve a hamis alkalmazások kockázatát is.

A LassPass telepítés utáni pontos működése nem tisztázott, de úgy tűnik, hogy nem kapcsolódik közvetlenül a LastPass-hoz, ezért nem tudja lemásolni a bejelentkezési adatokat az eredeti jelszókezelő alkalmazásból. Azonban nagyon valószínű, hogy a fejlesztő ellopja az érzékeny személyes adatokat, például jelszavakat, e-mail címeket, címeket és bankkártya-adatokat, mivel az alkalmazás fizetős előfizetési lehetőséget kínál.

Ez az eset figyelmeztetésül szolgál a felhasználók számára az alkalmazások letöltésekor alkalmazott óvatosság fontosságára, még olyan megbízható platformokról is, mint az App Store. Telepítés előtt mindig alaposan ellenőrizze az olyan információkat, mint a fejlesztő, az alkalmazás neve, a leírás és az értékelések. Továbbá csak megbízható kiadók hivatalos alkalmazásait használja, és kerülje a hamisítás jeleit mutató alkalmazásokat.

[hirdetés_2]

Forráslink

Hozzászólás (0)