「シナジア」というコードネームで呼ばれるインターポールの作戦は、2023年9月から11月まで実行され、急速かつ複雑化し、ますます専門化している国境を越えたサイバー犯罪ネットワークに対応するため、また、新たなサイバーセキュリティの脅威に対抗するために世界各国が協調行動をとる必要性に対応するために開始される。

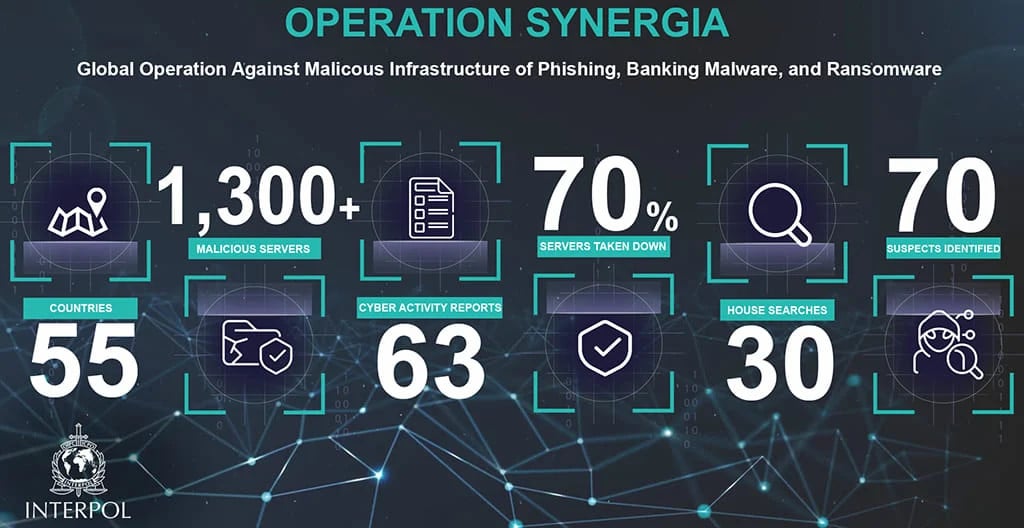

その結果、インターポールはフィッシングサイトをホストする500以上のIPアドレスと、マルウェア運営者が使用する1,900以上のIPアドレスを発見しました。当局は31人を逮捕し、70人の容疑者を特定しました。また、この捜査により、サイバー犯罪者が使用したマルウェアが、世界有数のウェブホスティングプロバイダー200社以上のシステムに配布されていたことも判明しました。

このキャンペーンの結果、1,300台以上のコマンドアンドコントロール(C2)サーバーが停止され、検出されたサーバーの約70%を占めました。C2サーバーは、ほとんどのランサムウェア、フィッシング、マルウェア配布キャンペーンで一般的に利用されています。サイバー犯罪者は、攻撃においてマルウェアを制御したり、感染したデバイスから送信される情報を収集したりするためにC2サーバーを利用しており、多くの攻撃において不可欠な要素となっています。

「Synergia」の活動範囲は、アジア太平洋、ヨーロッパ、中東、アフリカ、そしてその他の地域にまで広がっています。オーストラリア、カナダ、香港、シンガポール、南スーダン、ジンバブエは、サイバー犯罪者がマルウェア攻撃を仕掛ける際に頻繁に選ぶ国です。

50か国以上の当局に加え、Group-IB、カスペルスキー、トレンドマイクロ、シャドウサーバー、Team Cymruなど国際的なサイバーセキュリティ企業もインターポールの「Synergia」作戦に積極的に参加している。

「シナジア作戦」は、国際法執行機関、各国当局、民間パートナーを結集し、協力し、情報を共有し、サイバー犯罪に積極的に対抗する上で効果的であることが証明されている。

(インターポールによると)

[広告2]

ソース

![[写真] ト・ラム書記長が第14回党大会小委員会常務委員会と活動中](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/09/1765265023554_image.jpeg)

コメント (0)