Kaspersky បានប្រកាសថា តាមរយៈផលិតផល B2B របស់ខ្លួន វាបានការពារការវាយប្រហារដោយបង្ខំរាប់សិបលាន ដែលផ្តោតលើអាជីវកម្មនៅអាស៊ីអាគ្នេយ៍ក្នុងឆ្នាំ 2023។

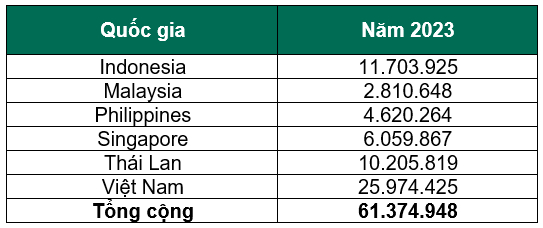

ជាពិសេសចាប់ពីខែមករា ឆ្នាំ 2023 ដល់ខែធ្នូ ឆ្នាំ 2023 ផលិតផល B2B របស់ Kaspersky ដែលបានដំឡើងនៅក្នុងក្រុមហ៊ុនគ្រប់ទំហំនៅអាស៊ីអាគ្នេយ៍ បានរកឃើញ និងទប់ស្កាត់ការវាយប្រហារបែបនេះចំនួន 61,374,948 ។

ការវាយប្រហារ Bruteforce គឺជាទម្រង់នៃការទស្សន៍ទាយពាក្យសម្ងាត់ ឬលេខកូដសម្ងាត់ ដោយព្យាយាមជាប្រព័ន្ធនូវបន្សំដែលអាចធ្វើបានទាំងអស់នៃតួអក្សរ រហូតដល់ការផ្សំត្រឹមត្រូវត្រូវបានរកឃើញ។ ប្រសិនបើជោគជ័យ អ្នកវាយប្រហារអាចលួចព័ត៌មានចូលរបស់អ្នកប្រើប្រាស់បាន។

ពិធីការផ្ទៃតុពីចម្ងាយ (RDP) គឺជាពិធីការរបស់ Microsoft ដែលមានកម្មសិទ្ធិដែលផ្តល់ចំណុចប្រទាក់ក្រាហ្វិកសម្រាប់អ្នកប្រើប្រាស់ដើម្បីភ្ជាប់ទៅកុំព្យូទ័រផ្សេងទៀតតាមបណ្តាញ។ RDP ត្រូវបានប្រើប្រាស់យ៉ាងទូលំទូលាយដោយទាំងអ្នកគ្រប់គ្រងប្រព័ន្ធ និងអ្នកប្រើប្រាស់ធម្មតា ដើម្បីគ្រប់គ្រងម៉ាស៊ីនមេ និងកុំព្យូទ័រផ្សេងទៀតពីចម្ងាយ។

ឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតប្រើការវាយប្រហារដោយបង្ខំដើម្បីស្វែងរកឈ្មោះអ្នកប្រើប្រាស់/ពាក្យសម្ងាត់ដែលមានសុពលភាពដោយព្យាយាមបន្សំតួអក្សរដែលអាចធ្វើទៅបានរហូតដល់ពួកគេរកឃើញពាក្យសម្ងាត់ត្រឹមត្រូវដើម្បីចូលប្រើប្រព័ន្ធ។

Kaspersky បានទប់ស្កាត់ការវាយប្រហារដោយកម្លាំង brute-force ជាង 61 លានដែលផ្តោតលើអាជីវកម្មក្នុងឆ្នាំ 2023 ។

ប្រទេសវៀតណាម ឥណ្ឌូនេស៊ី និងថៃបានកត់ត្រាចំនួនការវាយប្រហារដោយកម្លាំងសាហាវបំផុតនៅក្នុងតំបន់អាស៊ីអាគ្នេយ៍កាលពីឆ្នាំមុន។ ទន្ទឹមនឹងនេះដែរ ប្រទេសសិង្ហបុរីបានកត់ត្រាករណីជាង ៦លានករណី ហ្វីលីពីនជិត ៥លាននាក់ ហើយម៉ាឡេស៊ីមានចំនួនការវាយប្រហារដោយកម្លាំងសាហាវបំផុតដែលមានជិត ៣លាននាក់។

យោងតាមលោក Adrian Hia នាយកគ្រប់គ្រងប្រចាំតំបន់អាស៊ី ប៉ាស៊ីហ្វិក នៅ Kaspersky ការវាយប្រហារដោយបង្ខំគឺជាការគំរាមកំហែងដ៏មានសក្តានុពលដែលអាជីវកម្មមិនអាចមិនអើពើបាន។

ការប្រើប្រាស់សេវាកម្មភាគីទីបីសម្រាប់ការផ្លាស់ប្តូរទិន្នន័យ បុគ្គលិកដែលធ្វើការលើកុំព្យូទ័រផ្ទាល់ខ្លួន និងបណ្តាញ Wi-Fi បង្កហានិភ័យ។ ឧបករណ៍ចូលប្រើពីចម្ងាយដូចជា RDP នៅតែជាកង្វល់ឥតឈប់ឈរសម្រាប់ក្រុមសន្តិសុខតាមអ៊ីនធឺណិតរបស់ក្រុមហ៊ុន។

ប្រសិនបើអ្នកប្រើប្រាស់កំពុងប្រើ RDP សម្រាប់ការងារ សូមប្រាកដថាអ្នកអនុវត្តការប្រុងប្រយ័ត្នខាងក្រោមទាំងអស់៖

- កំណត់អាទិភាពដោយប្រើពាក្យសម្ងាត់ខ្លាំង។

- ដាក់កម្រិតការចូលប្រើ RDP លើ VPN សហគ្រាស។

- បើកដំណើរការការផ្ទៀងផ្ទាត់កម្រិតបណ្តាញ (NLA)។

- បើកការផ្ទៀងផ្ទាត់កត្តាពីរ (ប្រសិនបើមាន)។

- បិទ RDP និងបិទច្រក 3389 ប្រសិនបើមិនប្រើ។

- ប្រើដំណោះស្រាយសុវត្ថិភាពល្បីឈ្មោះដូចជា Kaspersky Endpoint Security សម្រាប់អាជីវកម្ម។

ប្រភព៖ https://nld.com.vn/viet-nam-thuoc-3-nuoc-bi-danh-cap-mat-khau-nhieu-nhat-dong-nam-a-196240516175411054.htm

![[វីដេអូ] សិប្បកម្មផលិតគំនូរប្រជាប្រិយ Dong Ho ត្រូវបានអង្គការយូណេស្កូចុះក្នុងបញ្ជីសិប្បកម្មដែលត្រូវការការការពារជាបន្ទាន់។](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/10/1765350246533_tranh-dong-ho-734-jpg.webp)

Kommentar (0)