ໃນປີ 2023, ມີ 13.900 ການໂຈມຕີທາງອິນເຕີເນັດຢູ່ຫວຽດນາມ, ເພີ່ມຂຶ້ນ 9.5% ເມື່ອທຽບໃສ່ປີ 2022. ໃນນັ້ນ, ມີ 554 ເວັບໄຊທ໌ຂອງລັດຖະບານ ແລະອົງການ ການສຶກສາ ແລະອົງການຈັດຕັ້ງທີ່ມີຊື່ໂດເມນ .gov.vn ແລະ .edu.vn ຖືກແຮັກ ແລະມີການໃສ່ລະຫັດໂຄສະນາການພະນັນ ແລະພະນັນ.

ວັນທີ 12 ທັນວານີ້, ບໍລິສັດ ເຕັກໂນໂລຊີ ຄວາມປອດໄພທາງອິນເຕີແນັດແຫ່ງຊາດຫວຽດນາມ (NCS) ໄດ້ປະກາດບົດລາຍງານສັງລວມກ່ຽວກັບສະພາບຄວາມປອດໄພທາງອິນເຕີແນັດຂອງຫວຽດນາມໃນປີ 2023.

ການໂຈມຕີທາງອິນເຕີເນັດເພີ່ມຂຶ້ນ 9.5%, ໂດຍສະເລ່ຍ 1,160 ເຫດການຕໍ່ເດືອນ.

ຕາມການສັງລວມຂອງ NCS, ໃນປີ 2023, ການໂຈມຕີທາງອິນເຕີເນັດ 13.900 ກໍລະນີຖືກບັນທຶກໃສ່ບັນດາອົງການຈັດຕັ້ງຢູ່ຫວຽດນາມ, ສະເລ່ຍ 1.160 ກໍລະນີຕໍ່ເດືອນ, ເພີ່ມຂຶ້ນ 9.5% ເມື່ອທຽບໃສ່ປີ 2022. ບັນດາເປົ້າໝາຍທີ່ຖືກໂຈມຕີຫຼາຍທີ່ສຸດໃນປີກາຍນີ້ແມ່ນບັນດາອົງການ ລັດຖະບານ , ລະບົບທະນາຄານ, ສະຖາບັນການເງິນ, ລະບົບອຸດສາຫະກຳ ແລະ ລະບົບວິພາກວິຈານອື່ນໆ. ໂດຍສະເພາະ, ໃນ 3 ເດືອນສຸດທ້າຍຂອງປີ 2023, ຈໍານວນການໂຈມຕີທາງອິນເຕີເນັດເພີ່ມຂຶ້ນຢ່າງຫຼວງຫຼາຍ, ບັນລຸເຖິງ 1,614 ກໍລະນີໃນ 1 ເດືອນ, ສູງກວ່າລະດັບສະເລ່ຍ 1,5 ເທົ່າ.

ສາເຫດແມ່ນໃນຊ່ວງທ້າຍປີ, ບັນດາອົງການ, ທຸລະກິດ ແລະ ອົງການຈັດຕັ້ງຕ່າງໆ ມີຫຼາຍໂຄງການ IT ທີ່ຈະສຳເລັດ, ພະນັກງານມັກຈະຕ້ອງເຮັດວຽກໃຫ້ໄດ້ຜົນຜະລິດເກີນ 100% ດັ່ງນັ້ນ ອາດຈະເກີດຄວາມຜິດພາດຫຼາຍຢ່າງເກີດຂຶ້ນ, ນີ້ກໍ່ເປັນໂອກາດໃຫ້ພວກແຮກເກີບຸກໂຈມຕີ ແລະ ບຸກໂຈມຕີ.

ອີງຕາມສະຖິຕິຂອງ NCS, ເຖິງ 342 ເວັບໄຊທ໌ການສຶກສາທີ່ມີຊື່ໂດເມນ .edu.vn ແລະ 212 ເວັບໄຊທ໌ຂອງອົງການລັດຖະບານທີ່ມີຊື່ໂດເມນ .gov.vn ຖືກໂຈມຕີດ້ວຍວິທີນີ້. ໂດຍສະເພາະ, ຫຼາຍເວັບໄຊທ໌ໄດ້ຖືກໂຈມຕີຫຼາຍຄັ້ງໂດຍບໍ່ມີການແກ້ໄຂຢ່າງສົມບູນ.

ເພື່ອປ້ອງກັນການໂຈມຕີທາງອິນເຕີເນັດ, ອົງການແລະອົງການຈັດຕັ້ງຈໍາເປັນຕ້ອງໄດ້ທົບທວນຄືນສະຖາປັດຕະຍະກໍາຄວາມປອດໄພເຄືອຂ່າຍໂດຍລວມ, ກວດສອບແລະປະເມີນເປັນໄລຍະ (pentest) ບໍລິການແລະອຸປະກອນທີ່ໃຊ້. ນຳໃຊ້ລະບົບການຕິດຕາມຄວາມປອດໄພເຄືອຂ່າຍ 24/7, ເຊິ່ງຕ້ອງການການເກັບກຳບັນທຶກການເຄື່ອນໄຫວຂອງລະບົບທັງໝົດ, ຮັບປະກັນການເກັບຮັກສາໄວ້ຢ່າງໜ້ອຍ 6 ເດືອນ, ແລະມອບໝາຍໃຫ້ຜູ້ຊ່ຽວຊານ ຫຼືບໍລິການກວດສອບຄວາມປອດໄພເຄືອຂ່າຍພາຍນອກ.

ການລະບາດຂອງ malware ການເຂົ້າລະຫັດຂໍ້ມູນໃນທ້າຍປີ

ອີງຕາມການສັງລວມຂອງ NCS, ອັດຕາການຄອມພິວເຕີຂອງຫວຽດນາມຖືກໂຈມຕີໂດຍ malware ໃນປີ 2023 ແມ່ນ 43,6%, ເຖິງແມ່ນວ່າມັນໄດ້ຫຼຸດລົງເລັກນ້ອຍ 8,6% ເມື່ອທຽບໃສ່ປີ 2022, ແຕ່ມັນຍັງຢູ່ໃນລະດັບສູງໃນໂລກ. ຄວາມພະຍາຍາມຢ່າງຕໍ່ເນື່ອງຂອງຫວຽດນາມ ໃນການຫຼຸດຜ່ອນອັດຕາການຕິດເຊື້ອໄວຣັສຄອມພິວເຕີໃນແຕ່ລະປີແມ່ນເປັນທີ່ໜ້າສັງເກດ, ເພາະວ່າກ່ອນໜ້ານັ້ນໃນປີ 2018 ອັດຕາການຕິດເຊື້ອນີ້ຍັງສູງຫຼາຍເຖິງ 60%.

ປີທີ່ຜ່ານມາຍັງໄດ້ບັນທຶກຫຼາຍໆກໍລະນີຂອງການໂຈມຕີການເຂົ້າລະຫັດຂໍ້ມູນ ransomware ທີ່ມີຜົນສະທ້ອນທີ່ຮ້າຍແຮງ. ບໍ່ພຽງແຕ່ການເຂົ້າລະຫັດຂໍ້ມູນເພື່ອຮຽກຮ້ອງໃຫ້ຜູ້ຖືກເຄາະຮ້າຍຈ່າຍຄ່າໄຖ່, ແຮກເກີສາມາດຮົ່ວໄຫລແລະຂາຍຂໍ້ມູນໃຫ້ບຸກຄົນທີສາມເພື່ອເພີ່ມຍອດເງິນທີ່ເກັບກໍາ. ຄອມພິວເຕີ ແລະເຊີບເວີເຖິງ 83,000 ເຄື່ອງຖືກບັນທຶກວ່າຖືກໂຈມຕີໂດຍ malware ເຂົ້າລະຫັດຂໍ້ມູນ, ເພີ່ມຂຶ້ນ 8.4% ເມື່ອທຽບໃສ່ປີ 2022.

ໂດຍສະເພາະ, ຈໍານວນການໂຈມຕີການເຂົ້າລະຫັດຂໍ້ມູນເພີ່ມຂຶ້ນຢ່າງຫຼວງຫຼາຍໃນໄຕມາດທີ່ສີ່ຂອງປີ 2023, ເກີນສະເລ່ຍຂອງສາມໄຕມາດທໍາອິດຂອງປີໂດຍ 23%. ບາງສະຖານທີ່ສໍາຄັນຍັງບັນທຶກການໂຈມຕີການເຂົ້າລະຫັດຂໍ້ມູນໃນລະຫວ່າງເວລານີ້. ຈໍານວນຕົວແປຂອງ malware encryption ຂໍ້ມູນທີ່ປະກົດອອກໃນປີ 2023 ແມ່ນ 37,500, ເພີ່ມຂຶ້ນ 5.7% ເມື່ອທຽບໃສ່ກັບ 2022.

ຄໍາເຕືອນກ່ຽວກັບການຮົ່ວໄຫລຂອງຂໍ້ມູນແລະການສໍ້ໂກງອອນໄລນ໌ທີ່ແຜ່ລາມ

ສະພາບການຮົ່ວໄຫຼຂອງຂໍ້ມູນຜູ້ໃຊ້ຢູ່ຫວຽດນາມ ໄດ້ບັນລຸລະດັບທີ່ໜ້າຕົກໃຈ. ອີງຕາມສະຖິຕິໃນປີ 2023, ກະຊວງປ້ອງກັນຄວາມສະຫງົບຕ້ອງເຕືອນແລະຈັດການກັບຫຼາຍສິບລ້ານກໍລະນີທີ່ກ່ຽວຂ້ອງກັບການລະເມີດຖານຂໍ້ມູນສ່ວນບຸກຄົນ. ຮ້າຍແຮງກວ່າເກົ່າ, ຂໍ້ມູນນີ້ໄດ້ຖືກຂາຍຢູ່ໃນເວທີສົນທະນາ, ເຖິງແມ່ນວ່າຢູ່ໃນກຸ່ມ Telegram. ຕາມນັ້ນແລ້ວ, ທ່ານພຽງແຕ່ຕ້ອງໃຊ້ເງິນບໍ່ເທົ່າໃດພັນດົ່ງເພື່ອໄດ້ຮັບຂໍ້ມູນສ່ວນຕົວຂອງບຸກຄົນໂດຍຜ່ານເບີໂທລະສັບຕິດຕໍ່.

ມີສອງເຫດຜົນຕົ້ນຕໍສໍາລັບການຮົ່ວໄຫລຂອງຂໍ້ມູນຢູ່ໃນຫວຽດນາມ. ທໍາອິດແມ່ນວ່າລະບົບທີ່ເກັບກໍາແລະເກັບຮັກສາຂໍ້ມູນຜູ້ໃຊ້ບໍ່ຮັບປະກັນຄວາມປອດໄພ, ເຊິ່ງເຮັດໃຫ້ແຮກເກີບຸກເຂົ້າໄປໃນແລະລັກຂໍ້ມູນຫຼືພະນັກງານຢ່າງຫ້າວຫັນຂາຍມັນເພື່ອຜົນກໍາໄລທີ່ຜິດກົດຫມາຍ. ເຫດຜົນທີສອງແມ່ນວ່າຜູ້ໃຊ້ມີຫົວຂໍ້ແລະບໍ່ສົນໃຈ, ເປີດເຜີຍຂໍ້ມູນຂອງເຂົາເຈົ້າອອນໄລນ໌ຫຼືຢູ່ໃນເວັບໄຊທ໌ຊື້ເຄື່ອງອອນໄລນ໌. ຊິມຂີ້ເຫຍື້ອ, ບັນຊີທະນາຄານຂີ້ເຫຍື້ອແຜ່ລາມອອກ, ຂໍ້ມູນສ່ວນຕົວຖືກຮົ່ວໄຫຼ, ແລະຄວາມນິຍົມຂອງເຕັກໂນໂລຊີ DeepFake ໄດ້ເຮັດໃຫ້ເກີດກໍລະນີການສໍ້ໂກງອອນໄລນ໌ໃນປີ 2023. ຄົນບໍ່ດີອີງໃສ່ຂໍ້ມູນທີ່ພວກເຂົາມີ, ສ້າງສະຖານະການສໍາລັບແຕ່ລະເປົ້າຫມາຍ, ແລະໃຊ້ DeepFake ເພື່ອປອມແປງຮູບພາບແລະສຽງ, ເຮັດໃຫ້ມັນຍາກຫຼາຍສໍາລັບຜູ້ຖືກເຄາະຮ້າຍທີ່ຈະກວດພົບ.

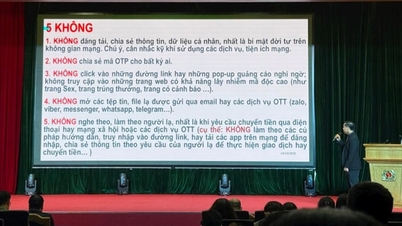

ຕາມສະຖິຕິ, ມີການສໍ້ໂກງຫຼາຍກວ່າ 24 ຮູບແບບ, ພົ້ນເດັ່ນກວ່າໝູ່ແມ່ນ ການສໍ້ໂກງ “ວຽກງ່າຍ, ເງິນເດືອນສູງ”, ການສໍ້ໂກງການລົງທຶນຫຼັກຊັບ, ການສໍ້ໂກງເງິນຕາຕ່າງປະເທດທີ່ມີກໍາໄລຫຼາຍ, ປອມຕົວຍາດພີ່ນ້ອງ ແລະ ໝູ່ເພື່ອນທີ່ປະສົບອຸບັດຕິເຫດ, ປອມຕົວເປັນເຈົ້າໜ້າທີ່ຕໍາຫຼວດ, ພະນັກງານພາສີ ເພື່ອຫຼອກລວງປະຊາຊົນໃຫ້ຕິດຕັ້ງແອັບປອມເພື່ອຄວບຄຸມໂທລະສັບ. ໃນຫຼາຍກໍລະນີ, ຜູ້ປະສົບເຄາະຮ້າຍໄດ້ເສຍເງິນເປັນຈຳນວນຫຼວງຫຼາຍ, ເຖິງຫຼາຍຕື້ດົ່ງ.

ອີງຕາມຜູ້ຊ່ຽວຊານ NCS, ການເກີດຂອງດໍາລັດ 13/2023 / ND-CP ກ່ຽວກັບການປົກປ້ອງຂໍ້ມູນສ່ວນບຸກຄົນແລະດໍາລັດກ່ຽວກັບການລົງໂທດທີ່ກ່ຽວຂ້ອງກັບການປົກປ້ອງຂໍ້ມູນສ່ວນບຸກຄົນຈະບັງຄັບໃຫ້ອົງການຈັດຕັ້ງທີ່ເກັບກໍາ, ເກັບຮັກສາ, ແລະປະມວນຜົນຂໍ້ມູນສ່ວນບຸກຄົນມີຄວາມຮັບຜິດຊອບໃນການເສີມສ້າງແລະປັບປຸງມາດຕະການຄຸ້ມຄອງເຊັ່ນດຽວກັນກັບມາດຕະການດ້ານວິຊາການເພື່ອຮັບປະກັນຄວາມປອດໄພຂອງຂໍ້ມູນ. ປະຊາຊົນຍັງຈໍາເປັນຕ້ອງມີຄວາມລະມັດລະວັງຫຼາຍຂຶ້ນ, ປົກປ້ອງຂໍ້ມູນສ່ວນຕົວຢ່າງຕັ້ງຫນ້າ, ແລະຮຽນຮູ້ຂໍ້ມູນເພື່ອກໍານົດການຫຼອກລວງ. ດ້ວຍເຫດນີ້, ຊ່ວຍໃຫ້ຕົນເອງມີທັກສະການປ້ອງກັນຕົນເອງໃນເວລາເຂົ້າຮ່ວມໃນ cyberspace.

ການພະຍາກອນຄວາມປອດໄພທາງໄຊເບີ 2024

ອີງຕາມ NCS, ໃນປີ 2024, ການໂຈມຕີທາງອິນເຕີເນັດ, ການໂຈມຕີ APT ກ່ຽວກັບລະບົບທີ່ສໍາຄັນ, ແລະການໂຈມຕີການເຂົ້າລະຫັດຂໍ້ມູນຈະສືບຕໍ່ເກີດຂຶ້ນ. ການຫັນເປັນດິຈິຕອນທີ່ເຂັ້ມແຂງເຮັດໃຫ້ໂທລະສັບສະຫຼາດມີຄວາມສໍາຄັນຫຼາຍໃນຊີວິດແລະການເຮັດວຽກ, ແຕ່ຍັງກາຍເປັນ bait ທີ່ຫນ້າສົນໃຈຫຼາຍສໍາລັບແຮກເກີ.

ຜູ້ໃຊ້ໂທລະສັບມືຖືຈະປະເຊີນກັບ malware ທີ່ສາມາດເຈາະ, ຂູດຮີດຊ່ອງໂຫວ່, ແລະຄວບຄຸມໂທລະສັບ, ລວມທັງໂທລະສັບທີ່ໃຊ້ Android ແລະ iOS (iPhone). ຈະມີການໂຈມຕີຂະຫນາດໃຫຍ່ທີ່ແນໃສ່ອຸປະກອນ IoT, ໂດຍສະເພາະອຸປະກອນທີ່ສາມາດເກັບກໍາຂໍ້ມູນແລະຮູບພາບເຊັ່ນກ້ອງຖ່າຍຮູບຄວາມປອດໄພແລະຫນ້າຈໍໂຄສະນາສາທາລະນະ.

ເທັກໂນໂລຍີປັນຍາປະດິດ (AI) ມີຄວາມຄືບໜ້າຢ່າງມະຫັດສະຈັນໃນປີ 2023 ແລະຈະສືບຕໍ່ຂະຫຍາຍໄປນຳໃຊ້ໃນປີ 2024. ນີ້ຈະນຳໄປສູ່ເຄື່ອງມືຮັບໃຊ້ຈຸດປະສົງທີ່ເປັນອັນຕະລາຍ ເຊັ່ນ: ການສໍ້ໂກງ ແລະການໂຈມຕີທາງອິນເຕີເນັດ. Generative AI ເຊັ່ນ ChatGPT ແລະ DeepFake ຈະຖືກນໍາໃຊ້ເພື່ອຕົນເອງປະກອບສະຖານະການການສໍ້ໂກງເພື່ອລັກເງິນຈາກຜູ້ຖືກເຄາະຮ້າຍ. ມັລແວ ແລະ ເຄື່ອງມືການຂູດຮີດຈະຖືກຕິດຕັ້ງດ້ວຍປັນຍາປະດິດເພື່ອເພີ່ມຄວາມສາມາດໃນການຂຸດຄົ້ນຊ່ອງໂຫວ່ ພ້ອມທັງຊ່ວຍຂ້າມຜ່ານການແກ້ໄຂຄວາມປອດໄພທາງອິນເຕີເນັດ.

TRAN binH

ທີ່ມາ

![[ຮູບພາບ] ໜັງສືພິມ Nhan Dan ເປີດຕົວ “ບັນດາປະເທດໃນໃຈ: ຟິມຄອນເສີດ”](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/16/1760622132545_thiet-ke-chua-co-ten-36-png.webp)

![[INFOGRAPHIC] Logitech MX Master 4, ເມົາສ໌ລະດັບສູງທີ່ມີການຕອບສະໜອງການສັ່ນສະເທືອນເພີ່ມ](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/10/17/1760680544259_thumb-chuot-cao-cap-jpg.webp)

(0)