Deze aankondiging werd onlangs gedaan tijdens de Security Analyst Summit 2025-conferentie: een zero-day-kwetsbaarheid in de openbare applicatie van de partnercontractant, die de weg vrijmaakt voor ongeautoriseerde toegang tot het telematicasysteem – het brein dat de auto bestuurt en gegevens verzamelt. In een realistisch aanvalsscenario kunnen de boeven de auto dwingen om te schakelen en de motor uit te zetten tijdens het rijden, wat de veiligheid van de bestuurder en passagiers direct in gevaar brengt.

Kaspersky ontdekt ernstig beveiligingslek dat de veiligheid van voertuigen bedreigt

Volgens Kaspersky werd de beveiligingsbeoordeling op afstand uitgevoerd, met de nadruk op de openbare diensten van de fabrikant en de aannemer. Experts ontdekten verschillende toegangspoorten die waren blootgesteld aan het internet en een kwetsbaarheid in de SQL-injectie in de wiki-applicatie, waardoor ze gebruikersgegevens en versleutelde wachtwoorden konden extraheren. Een deel van deze wachtwoorden werd ontsleuteld, waardoor toegang werd verkregen tot het incidentenvolgsysteem met gevoelige configuratie-informatie van de telematica-infrastructuur, waaronder een bestand met gehashte wachtwoorden van servergebruikers.

Wat het connected car-systeem betreft, ontdekte het team een verkeerd geconfigureerde firewall, waardoor interne servers bloot kwamen te liggen.

Met de verkregen inloggegevens kregen ze toegang tot het bestandssysteem en konden ze zelfs aangepaste firmware-updateopdrachten naar de telematica-controller (TCU) sturen.

Met deze actie krijgt u toegang tot het lokale netwerk (CAN), dat de motor, transmissie en sensoren coördineert. Dit betekent dat veel belangrijke voertuigfuncties kunnen worden aangestuurd.

"Deze kwetsbaarheden zijn het gevolg van veelvoorkomende fouten, zoals het gebruik van zwakke wachtwoorden, het ontbreken van tweefactorauthenticatie en het niet versleutelen van gevoelige gegevens. Slechts één zwakke schakel in de toeleveringsketen kan het hele slimme autosysteem in gevaar brengen", aldus Artem Zinenko, hoofd van ICS CERT Security Research and Assessment bij Kaspersky.

Kaspersky roept autofabrikanten op om de cybersecuritymaatregelen te versterken, met name via de infrastructuur van externe partners, om de veiligheid van gebruikers te waarborgen en het vertrouwen in de technologie van verbonden auto's te behouden.

Kaspersky's aanbevelingen aan aannemers en technologiepartners in de automobielsector:

- Beperk de internettoegang tot webdiensten via VPN, waarbij diensten worden geïsoleerd van het bedrijfsintranet

- Gescheiden webservices, zodat ze niet gerelateerd zijn aan het bedrijfsintranet

- Handhaaf een strikt wachtwoordbeleid

- Twee-factorauthenticatie (2FA) inschakelen

- Gevoelige gegevens versleutelen

- Integreer het loggingsysteem met het SIEM-platform om incidenten in realtime te monitoren en detecteren. (SIEM - Security Information and Event Management is een beveiligingsinformatie- en eventmanagementsysteem dat helpt om afwijkend gedrag of cyberaanvallen vroegtijdig te detecteren)

Kaspersky adviseert autofabrikanten om de toegang tot het telematicaplatform (het systeem dat voertuiggegevens verzamelt en verwerkt) te beperken tot het netwerk van het voertuig, alleen toegestane netwerkverbindingen toe te staan, SSH-wachtwoordaanmelding uit te schakelen, services te gebruiken met de minimaal vereiste machtigingen, de authenticiteit van besturingsopdrachten die naar de TCU (telematica-controle-eenheid in het voertuig) te garanderen en een SIEM-platform te integreren.

Bron: https://nld.com.vn/phat-hien-lo-hong-zero-day-de-doa-an-toan-he-thong-o-to-ket-noi-toan-cau-196251113092524751.htm

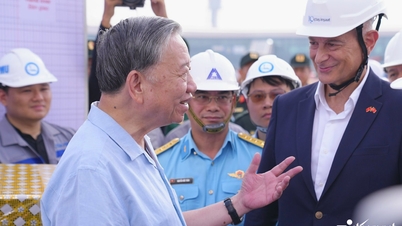

![[Foto] Secretaris-generaal van Lam bezoekt Long Thanh International Airport Project](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/13/1763008564398_vna-potal-tong-bi-thu-to-lam-tham-du-an-cang-hang-khong-quoc-te-long-thanh-8404600-1261-jpg.webp)

![Dong Nai OCOP-transitie: [Artikel 3] Toerisme koppelen aan OCOP-productconsumptie](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/10/1762739199309_1324-2740-7_n-162543_981.jpeg)

Reactie (0)