Ved å utnytte aktivitetene med å samle inn kommentarer til utkast til dokumenter som skal sendes inn til partiets 14. nasjonale kongress, har ondsinnede aktører installert skadelig programvare for å utføre sabotasjeaktiviteter og stjele informasjonsdata.

Gjennom arbeidet med å forstå situasjonen oppdaget avdelingen for cybersikkerhet og høyteknologisk kriminalitetsforebygging, Hanoi bypoliti skadelig programvare Valley RAT lenker til kontrollserveradressen (C2): 27.124.9.13, port 5689, skjult i en fil med navnet «DRAFT RESOLUTION CONGRESSION.exe». Personene utnytter aktiviteten med å samle inn meninger om utkast til dokumenter som sendes inn til Kongressen for å lure brukere til å installere og utføre farlige handlinger som å stjele sensitiv informasjon, tilegne seg personlige kontoer, stjele dokumenter og spre skadelig programvare til andre datamaskiner.

Analyseresultatene viser at skadevaren, etter å ha blitt installert på brukerens datamaskin, automatisk kjøres hver gang datamaskinen startes, og kobler seg til fjernkontrollserveren som kontrolleres av hackeren, og dermed fortsetter å utføre de ovennevnte farlige handlingene. Vi utvider gjennomgangen og oppdager andre skadevarefiler koblet til C2-serveren som hackeren har spredt i det siste:

(1) FINANCIAL REPORT2.exe eller BUSINESS INSURANCE PAYMENT.exe

(2) HASTER OFFISIELT MEDDELELSE FRA REGJERINGEN.exe

(3) STØTTE FOR SKATTEDEKLARASJON.exe

(4) OFFISIELT DOKUMENT SOM EVALUERER PARTISAKTIVITETER.exe eller AUTORISASJONSSKJEMA.exe

(5) REFERAT FRA TREDJE KVARTALSRAPPORT.exe

For proaktivt å forebygge, har avdelingen for cybersikkerhet og forebygging av høyteknologisk kriminalitet, Hanoi-politiet anbefale folk:

– Vær årvåken, ikke last ned, installer eller åpne filer av ukjent opprinnelse (spesielt kjørbare filer med filtypene .exe, .dll, .bat, .msi,...).

- Sjekk enhetens og lokalitetens informasjonssystem for å oppdage mistenkelige filer. Hvis det registreres en hendelse, isoler den infiserte maskinen, koble fra internett og rapporter til Nasjonalt senter for cybersikkerhet for støtte.

– Skann hele systemet med den nyeste oppdaterte sikkerhetsprogramvaren (EDR/XDR) som kan oppdage og fjerne skjult skadelig programvare. Anbefalt bruk: Avast, AVG, Bitdefender (gratisversjon) eller den nyeste oppdaterte Windows Defender.

Merk: Kasperskys gratisversjon har ikke oppdaget denne skadelige programvaren ennå.

- Manuell skanning:

+ Sjekk i Prosessutforskeren hvis du ser at prosessen ikke har en digital signatur eller har et falskt tekstfilnavn.

+ Sjekk tcpview for å se nettverkstilkoblingen – hvis tilkobling til IP 27[.]124[.]9[.]13 oppdages, må den håndteres umiddelbart.

– Administratorer må umiddelbart blokkere brannmuren og forhindre tilgang til den ondsinnede IP-adressen 27.124.9.13.

Kilde: https://quangngaitv.vn/canh-bao-ma-doc-nguy-hiem-loi-dung-viec-gop-y-du-thao-van-kien-dai-hoi-dang-toan-quoc-lan-thu-xiv-6510283.html

![[Foto] Statsminister Pham Minh Chinh møter representanter for fremragende lærere](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763215934276_dsc-0578-jpg.webp)

![[Foto] Panorama av finalerunden i Community Action Awards 2025](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763206932975_chi-7868-jpg.webp)

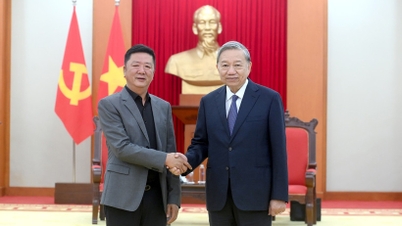

![[Foto] Generalsekretær To Lam mottar visepresident i Luxshare-ICT Group (Kina)](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763211137119_a1-bnd-7809-8939-jpg.webp)

Kommentar (0)