Kraftig økning i målrettede angrepskampanjer

Målrettede angrep – APT på viktige informasjonssystemer med mye data og stor innflytelse, har vært og er en av angrepstrendene som er valgt av mange hackergrupper. Denne trenden øker stadig mer i sammenheng med at mange organisasjoner og bedrifter flytter driften sin til det digitale miljøet, med stadig større dataressurser.

Faktisk har situasjonen for nettverksinformasjonssikkerhet i verden og Vietnam i årets første måneder tydelig vist den økende trenden med målrettede angrep rettet mot systemene til enheter som opererer innen nøkkelfelt som energi, telekommunikasjon... Spesielt i Vietnam, i første halvdel av 2024, forårsaket målrettede angrep med løsepengevirus på systemene til VNDIRECT, PVOIL... driftsforstyrrelser og materielle og imagemessige skader på disse virksomhetene, samt aktiviteter for å sikre nasjonal cybersikkerhet.

I nylig delt informasjon opplyste National Cyber Security Monitoring Center – NCSC underlagt informasjonssikkerhetsavdelingen at enheten nylig har registrert informasjon knyttet til cyberangrepskampanjer som bevisst bruker kompleks skadelig programvare og sofistikerte angrepsteknikker for å infiltrere viktige informasjonssystemer i organisasjoner og bedrifter, med hovedmålet cyberangrep, informasjonstyveri og systemsabotasje.

I advarselen fra 11. september som ble sendt til IT- og informasjonssikkerhetsenheter i departementer, filialer og lokaliteter; statseide selskaper, generelle selskaper, telekommunikasjons-, internett- og digitale plattformleverandører, og finans- og bankorganisasjoner, ga informasjonssikkerhetsavdelingen detaljert informasjon om APT-angrepskampanjer fra tre angrepsgrupper: Mallox Ransomware, Lazarus og Stately Taurus (også kjent som Mustang Panda).

Mer spesifikt, i tillegg til å syntetisere og analysere angrepsatferden til angrepsgrupper i tre målrettede angrepskampanjer rettet mot viktige informasjonssystemer, inkludert: Angrepskampanje relatert til Mallox ransomware, Lazarus-gruppens kampanje som bruker Windows-applikasjoner som utgir seg for å være videokonferanseplattformer for å spre mange typer skadelig programvare og Stately Taurus-gruppens kampanje som utnytter VSCode for å angripe organisasjoner i Asia, har Department of Information Security også gitt ut indikatorer for cyberangrep – IoC, slik at etater, organisasjoner og bedrifter over hele landet kan gjennomgå og oppdage tidlige risikoer for cyberangrep.

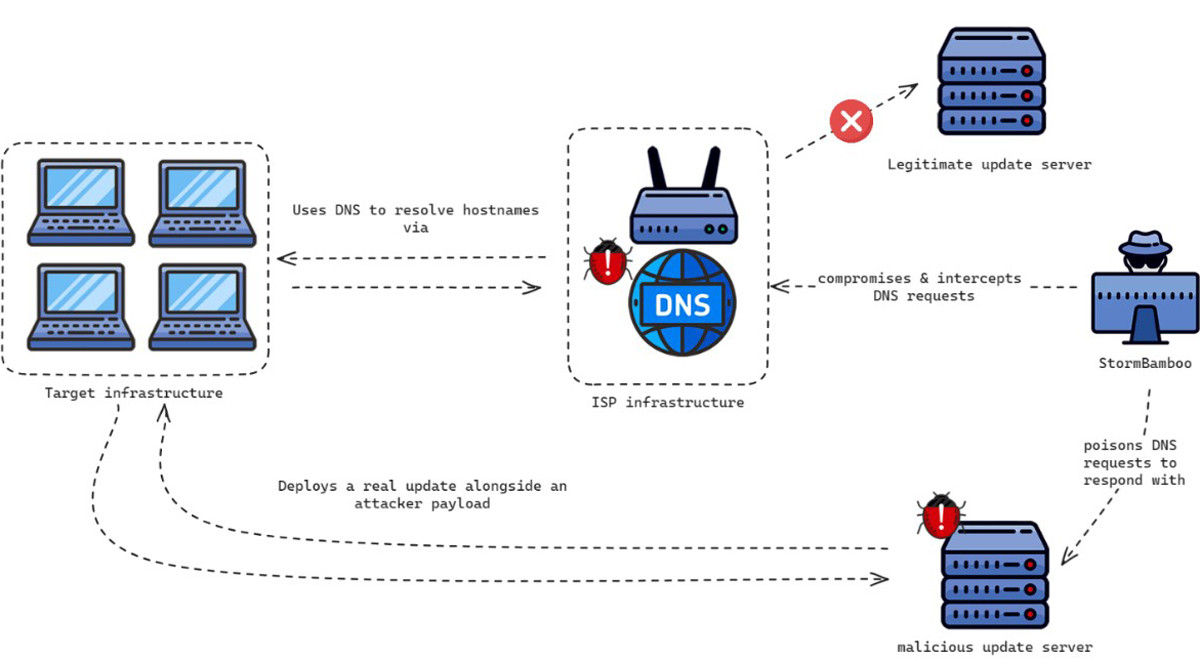

Rett før det, i august 2024, utstedte Department of Information Security også kontinuerlig advarsler om andre farlige målrettede angrepskampanjer, som for eksempel: Kampanjen som bruker teknikken «AppDomainManager Injection» for å spre skadelig programvare, identifisert som relatert til APT 41-gruppen og som påvirker organisasjoner i Asia- Stillehavsregionen , inkludert Vietnam; cyberangrepskampanjen utført av APT StormBamboo-gruppen, rettet mot internettleverandører, med mål om å distribuere skadelig programvare på brukernes macOS- og Windows-systemer for derved å ta kontroll og stjele viktig informasjon; cyberangrepskampanjen utført av APT MirrorFace-angrepsgruppen, med «målet» som finansinstitusjoner, forskningsinstitutter og produsenter...

Informasjon om målrettede angrepsgrupper som retter seg mot store organisasjoner og bedrifter i Vietnam er også et innhold som Viettel Cyber Security fokuserer på å analysere og dele i rapporten om informasjonssikkerhetssituasjonen i Vietnam i første halvdel av dette året.

Mer spesifikt viser analyser utført av Viettel Cyber Security-eksperter at APT-angrepsgrupper i første halvdel av 2024 oppgraderte verktøyene og skadevaren som ble brukt i angrepskampanjer. Følgelig er den viktigste angrepsmetoden til APT-grupper å bruke falske dokumenter og programvare for å lure brukere til å kjøre skadevaren. Den populære teknikken som brukes av mange grupper er DLL-Sideloading, der de utnytter rene kjørbare filer for å laste inn skadelige DLL-er eller gjennom CVE-sikkerhetssårbarheter.

APT-gruppene som Viettel Cyber Securitys tekniske system har vurdert å ha stor innvirkning på bedrifter og organisasjoner i Vietnam i de første månedene av 2024, inkluderer: Mustang Panda, Lazarus, Kimsuky, SharpPanda, APT32, APT 28, APT27.

Tiltak for å forhindre tidlig risiko for at systemet blir angrepet av APT

I advarsler om APT-angrep har informasjonssikkerhetsavdelingen bedt etater, organisasjoner og bedrifter om å sjekke og gjennomgå informasjonssystemene sine som kan bli påvirket av angrepet. Samtidig bør de proaktivt overvåke informasjon relatert til cyberangrep for å forhindre dem tidlig og unngå risikoen for å bli angrepet.

Samtidig anbefales det også at enhetene styrker overvåkingen og utarbeider responsplaner når de oppdager tegn på utnyttelse og cyberangrep, og regelmessig overvåker varslingskanaler fra myndigheter og store informasjonssikkerhetsorganisasjoner for raskt å oppdage risikoer for cyberangrep.

I sammenheng med cyberangrep, inkludert målrettede angrep, som stadig øker globalt og i Vietnam, har informasjonssikkerhetseksperter også anbefalt innenlandske organisasjoner og bedrifter en rekke tiltak å fokusere på for å minimere risikoer og opprettholde kontinuerlig produksjon og forretningsaktiviteter.

Disse er: Gjennomgang av prosesser og systemer for håndtering av kundedata og interne data; proaktiv gjennomgang av tegn på inntrenging i systemet, oppdagelse av og tidlig respons på målrettede angrepsgrupper; gjennomgang og oppgradering av versjoner av programvare og applikasjoner som inneholder sikkerhetssårbarheter med alvorlige konsekvenser...

[annonse_2]

Kilde: https://vietnamnet.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-to-chuc-doanh-nghiep-viet-2323445.html

![[Foto] Åpning av den 14. konferansen til den 13. sentralkomiteen i partiet](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/05/1762310995216_a5-bnd-5742-5255-jpg.webp)

![[Foto] Panorama av Nhan Dan Newspapers patriotiske emulasjonskongress for perioden 2025–2030](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762252775462_ndo_br_dhthiduayeuncbaond-6125-jpg.webp)

Kommentar (0)