Pe 26 iunie, experții Kaspersky au anunțat descoperirea unui nou program spyware numit SparkKitty, conceput pentru a ataca smartphone-urile care utilizează sistemele de operare iOS și Android, trimițând apoi imagini și informații despre dispozitive de pe telefoanele infectate către serverul atacatorului.

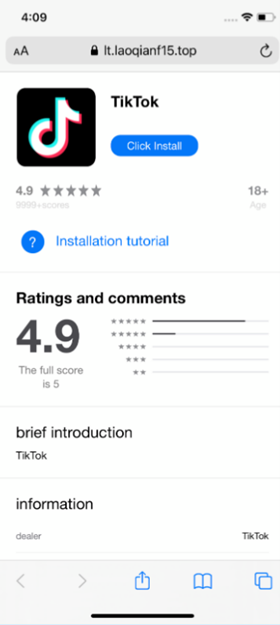

SparkKitty este încorporat în aplicații cu conținut legat de criptomonede și jocuri de noroc, precum și într-o versiune falsă a aplicației TikTok. Aceste aplicații sunt distribuite nu doar prin App Store și Google Play, ci și pe site-uri web de phishing.

Conform analizei experților, scopul acestei campanii ar putea fi furtul de criptomonede de la utilizatorii din Asia de Sud-Est și China. Utilizatorii din Vietnam riscă, de asemenea, să se confrunte cu o amenințare similară.

Kaspersky a notificat Google și Apple să abordeze aplicațiile rău intenționate menționate anterior. Unele detalii tehnice sugerează că această nouă campanie de atac este legată de SparkCat – un troian detectat anterior. SparkCat este primul malware de pe platforma iOS care are un modul integrat de recunoaștere optică a caracterelor (OCR) pentru a scana bibliotecile foto ale utilizatorilor, furând capturi de ecran care conțin parole sau fraze de recuperare a portofelului de criptomonede.

După SparkCat, aceasta este a doua oară în acest an când cercetătorii Kaspersky au detectat programe malware troiene în App Store.

În App Store, acest malware troian este deghizat într-o aplicație legată de criptomonede numită 币coin. În plus, pe site-urile web de phishing concepute pentru a imita interfața App Store a iPhone-ului, infractorii cibernetici distribuie acest malware sub masca TikTok și a unor jocuri de noroc.

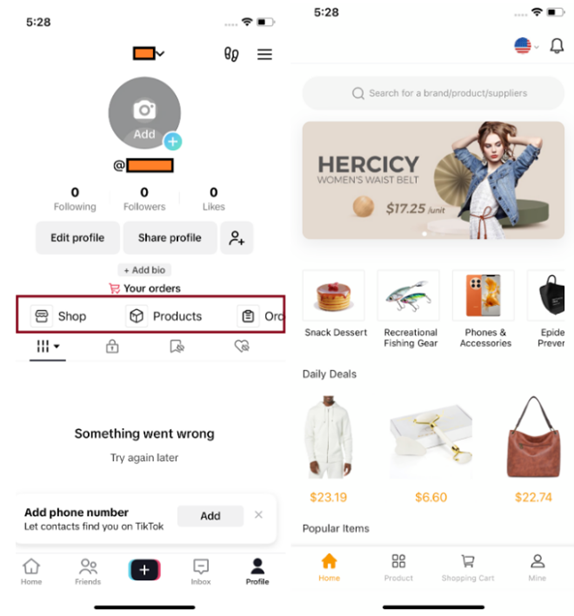

Sergey Puzan, analist malware la Kaspersky, a declarat: „Site-urile web false sunt unul dintre cele mai comune canale de distribuire a programelor malware troiene, prin care hackerii încearcă să păcălească utilizatorii să acceseze și să instaleze software rău intenționat pe iPhone-urile lor. Pe sistemul de operare iOS, există încă unele metode legitime prin care utilizatorii pot instala aplicații din afara App Store. În acest atac, hackerii au exploatat un instrument pentru dezvoltatori – conceput pentru a instala aplicații intern în cadrul companiilor. În versiunea infectată TikTok, imediat după ce utilizatorul s-a conectat, malware-ul a furat fotografii din galeria telefonului și a introdus în secret un link ciudat în pagina de profil a victimei. Ceea ce este îngrijorător este că acest link a dus la un magazin care acceptă doar plăți în criptomonede, ceea ce ne sporește și mai mult îngrijorările cu privire la această campanie.”

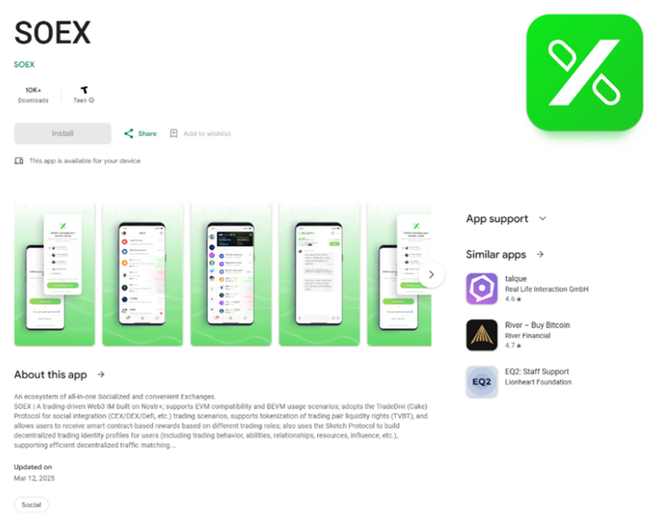

Pe sistemul de operare Android, atacatorii vizează utilizatorii atât de pe Google Play, cât și de pe site-uri web terțe, deghizând programe malware în servicii legate de criptomonede. Un exemplu de aplicație infectată este SOEX - o aplicație de mesagerie cu funcționalitate integrată de tranzacționare a criptomonedelor, care are peste 10.000 de descărcări din magazinul său oficial.

În plus, experții au descoperit și fișiere APK (fișiere de instalare a aplicațiilor Android, care pot fi instalate direct fără a trece prin Google Play) ale acestor aplicații infectate pe site-uri web terțe, despre care se crede că au legătură cu campania de atac menționată anterior.

Aceste aplicații sunt promovate ca proiecte de investiții în criptomonede. În special, site-urile web care distribuie aplicațiile sunt, de asemenea, promovate pe scară largă pe rețelele de socializare, inclusiv pe YouTube.

Dmitry Kalinin, analist malware la Kaspersky, a declarat: „După instalare, aceste aplicații funcționează așa cum au fost descrise inițial. Cu toate acestea, în timpul instalării, ele se infiltrează în mod silențios în dispozitiv și trimit automat imagini din galeria victimei către atacator. Aceste imagini pot conține informații sensibile pe care hackerii le caută, cum ar fi coduri de recuperare pentru portofelul de criptomonede, permițându-le să fure activele digitale ale victimei. Există multe semne indirecte că grupul de atac vizează activele digitale ale utilizatorilor: multe aplicații infectate sunt legate de criptomonede, iar versiunea infectată cu malware a TikTok integrează și un magazin care acceptă doar plăți în criptomonede.”

Pentru a evita să devină victime ale acestui malware, Kaspersky recomandă utilizatorilor să ia următoarele măsuri de siguranță:

- Dacă ați instalat accidental una dintre aplicațiile infectate, eliminați-o rapid de pe dispozitiv și nu o mai utilizați până când nu este lansată o actualizare oficială pentru a elimina complet funcțiile rău intenționate.

- Evitați salvarea capturilor de ecran care conțin informații sensibile în biblioteca foto, în special imagini cu coduri de recuperare a portofelului de criptomonede. În schimb, utilizatorii pot stoca informațiile de conectare în aplicații dedicate de gestionare a parolelor.

- Instalați un software de securitate fiabil pentru a preveni riscul de infecție cu malware. Pentru sistemul de operare iOS, cu arhitectura sa unică de securitate, soluția Kaspersky vă va avertiza dacă detectează că dispozitivul transmite date către serverul de comandă și control al unui hacker și va bloca această transmitere de date.

- Când o aplicație solicită acces la biblioteca foto, utilizatorii ar trebui să analizeze cu atenție dacă această permisiune este cu adevărat necesară pentru funcția principală a aplicației.

Sursă: https://www.vietnamplus.vn/phat-hien-phan-mem-gian-diep-moi-nham-vao-nguoi-tren-app-store-va-google-play-post1046585.vnp

![[Foto] Prim-ministrul Pham Minh Chinh îl primește pe guvernatorul provinciei Tochigi (Japonia)](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765892133176_dsc-8082-6425-jpg.webp&w=3840&q=75)

![[Live] Gala Premiilor pentru Acțiune Comunitară 2025](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765899631650_ndo_tr_z7334013144784-9f9fe10a6d63584c85aff40f2957c250-jpg.webp&w=3840&q=75)

![[Foto] Prim-ministrul Pham Minh Chinh îl primește pe ministrul laoțian al Educației și Sportului, Thongsalith Mangnormek](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765876834721_dsc-7519-jpg.webp&w=3840&q=75)

![[Imagine] Imagini scurse înainte de gala Premiilor pentru Acțiune Comunitară din 2025.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765882828720_ndo_br_thiet-ke-chua-co-ten-45-png.webp&w=3840&q=75)

![[Foto] Prim-ministrul Pham Minh Chinh participă la Forumul Economic din Vietnam 2025](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/16/1765893035503_ndo_br_dsc-8043-jpg.webp)

Comentariu (0)