Эксперты по безопасности только что обнаружили вредоносную кампанию по краже OTP-кодов на устройствах Android по всему миру путем заражения устройств вредоносным ПО через тысячи ботов в Telegram.

Исследователи из компании Zimperium, занимающейся вопросами безопасности, обнаружили эту вредоносную кампанию и отслеживают ее с февраля 2022 года. Они сообщают об обнаружении как минимум 107 000 различных образцов вредоносного ПО, связанных с этой кампанией.

Вредоносная программа отслеживала сообщения, содержащие одноразовые пароли (OTP) для более чем 600 мировых брендов, некоторые из которых насчитывают сотни миллионов пользователей. Мотивом хакеров была финансовая выгода.

|

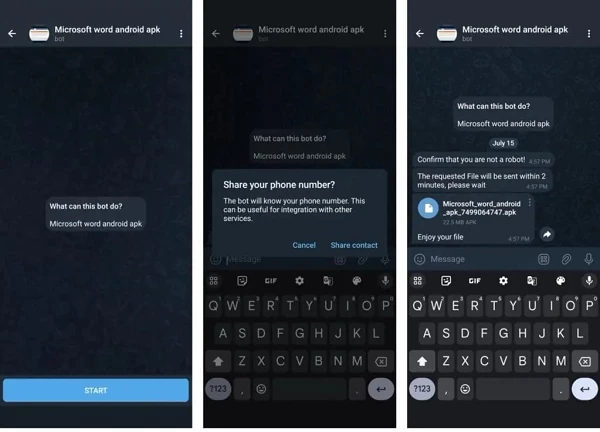

| Telegram-боты просят пользователей указать свои номера телефонов для отправки APK-файлов. |

По данным Zimperium, вредоносное ПО для кражи SMS-сообщений распространяется через вредоносную рекламу или ботов Telegram, автоматически взаимодействуя с жертвами. Хакеры используют два сценария для осуществления атак.

В частности, в первом случае жертву обманом заставляют перейти на поддельные страницы Google Play. Во втором случае бот в Telegram обещает пользователям пиратские приложения для Android, но сначала они должны указать свой номер телефона, чтобы получить APK-файл. Этот бот использует этот номер телефона для создания нового APK-файла, что позволит хакерам отслеживать или атаковать жертву в будущем.

Издание Zimperium сообщило, что в ходе вредоносной кампании использовалось 2600 ботов в Telegram для продвижения различных APK-файлов для Android, управляемых 13 серверами управления и контроля. Жертвами стали лица из 113 стран, но большинство из них — из Индии и России. Значительное число жертв также было из США, Бразилии и Мексики. Эти цифры рисуют тревожную картину масштабной и высокотехнологичной операции, стоящей за этой кампанией.

Эксперты обнаружили вредоносное ПО, которое передает перехваченные SMS-сообщения на API-интерфейс веб-сайта fastsms.su. Этот веб-сайт продает доступ к виртуальным телефонным номерам за границей, которые затем могут использоваться для анонимности и аутентификации на онлайн-платформах и сервисах. Весьма вероятно, что зараженные устройства были взломаны без ведома жертв.

Кроме того, предоставляя доступ к SMS-сообщениям, жертвы позволяют вредоносному ПО читать SMS-сообщения, красть конфиденциальную информацию, включая одноразовые пароли (OTP), используемые при регистрации учетной записи и двухфакторной аутентификации. В результате счета за телефонные услуги могут резко возрасти, или жертвы могут непреднамеренно оказаться вовлеченными в незаконную деятельность, а их устройства и номера телефонов будут отслежены.

Чтобы не стать жертвой злоумышленников, пользователям Android следует избегать загрузки APK-файлов вне Google Play, не предоставлять права доступа сторонним приложениям и убедиться, что функция Play Protect включена на их устройствах.

Источник: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[Фото] Генеральный секретарь и президент То Лам представляет решение Политбюро по кадровым вопросам четырем партийным комитетам, непосредственно подчиняющимся Центральному комитету.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/13/1776077847172_a1-bnd-8005-950-jpg.webp)

![[Фото] Генеральный секретарь и президент Т. Лам ведет телефонный разговор с председателем Либерально-демократической партии Японии и премьер-министром Японии Такаичи Санаэ.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/13/1776077840503_a1-bnd-7942-6402-jpg.webp)

![[Изображение] Ускорение расчистки территории в переулке 310 Нги Там для облегчения строительства моста Ту Лиен.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/14/1776160406551_ndo_br_z7724148990408-9e5d4777e3c4504998b4286178b2e66e-jpg.webp)

![[Фото] Премьер-министр Ле Минь Хунг и премьер-министр Роберт Фицо присутствуют на Словакийско-вьетнамском бизнес-форуме.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/13/1776075264359_ndo_br_dsc-6775-jpg.webp)

Комментарий (0)