Это «аналогия» подполковника Ле Сюань Туи, директора Национального центра кибербезопасности Департамента кибербезопасности и предотвращения высокотехнологичных преступлений (A05) Министерства общественной безопасности, когда его спросили об уровне опасности хакеров, скрывающихся в ключевых системах информационных технологий.

На семинаре по предотвращению атак программ-вымогателей, организованном Клубом IT-журналистов 5 апреля, г-н Ле Сюань Туй рассказал, что, исходя из его опыта борьбы с кибератаками, хакеры могут скрываться очень долго. В некоторых банках они даже осуществляют денежные переводы. В частности, существует множество случаев, когда хакеры скрываются и разбираются в своей профессии лучше, чем специализированные сотрудники. Он привёл пример подразделения финансового сектора, подвергшегося атаке в декабре 2023 года. Хакеры скрывались долгое время, нанеся ущерб почти в 200 миллиардов донгов.

Разделяя эту точку зрения, г-н Ву Нгок Сон, глава отдела технологических исследований Национальной ассоциации кибербезопасности, сравнил хакеров со злодеями, прячущимися в супермаркетах. Они проникают в систему, досконально изучают ценные товары, коды кассовых аппаратов, планы расположения, коды дверей... а затем внезапно действуют, запирая весь склад, чтобы никто больше не мог к нему попасть.

Лже-инсайд — один из восьми этапов атаки на шифрование данных, включающий: обнаружение, проникновение, лже-инсайд, шифрование, очистку, вымогательство, отмывание денег и повторение. Лже-инсайд может длиться от 3 до 6 месяцев, помогая хакерам собирать информацию и выявлять важные цели. Они нацелены на три цели: где находятся важные данные, как устроена система управления пользователями и каковы задачи информационно-технологических систем. После определенного периода обучения хакеры могут стать более экспертами в этой области, чем оператор.

По словам г-на Фам Тхай Сона, заместителя директора Национального центра мониторинга кибербезопасности (NCSC) Департамента информационной безопасности Министерства информации и коммуникаций , хакеры долго выжидают, и как только они нанесут удар, они будут разгромлены. «Цель хакеров — деньги. Организациям необходимо уделять больше внимания обеспечению информационной безопасности и мониторингу системы».

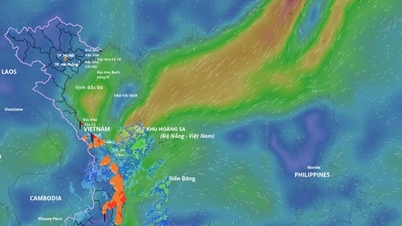

Ситуация с кибербезопасностью во Вьетнаме становится всё более сложной, поскольку атаки на подразделения, имеющие критически важные системы, происходят всё чаще. Г-н Ле Суан Туй отметил, что Вьетнам активно переходит к цифровой трансформации, но при этом не уделяет должного внимания кибербезопасности. В условиях бурного развития цифровой трансформации дисбаланс в сфере кибербезопасности растёт, что повышает уровень риска.

По словам представителя A05, круглосуточный мониторинг сетевой безопасности стал привлекать внимание лишь недавно, после крупных инцидентов, нанесших серьёзный ущерб. Кроме того, в крупных организациях и крупных банках по-прежнему существуют неблагоприятные ситуации. Например, компании «забывают» об информационных технологиях, не обновляют их, не устраняют ошибки и непреднамеренно становятся плацдармом для проникновения хакеров.

Комментируя задержку между осведомлённостью и действиями во Вьетнаме, г-н Ву Нгок Сон привёл случай организации, которая подверглась нападению, несмотря на предупреждение об уязвимости доступа к системе.

«В эпоху информационных технологий не рекомендуется закрывать дверь конюшни после того, как лошадь убежала», — посоветовал он. «Оставить свою собственность без защиты крайне опасно».

Эксперты отмечают, что по этим причинам проверка крайне важна. При тщательной проверке вероятность обнаружения скрытых рисков высока, а затраты на неё невелики. Необходимы регулярные периодические проверки и максимально возможный мониторинг. Департамент A05 также разослал уведомления подразделениям и предоставил инструкции по некоторым видам проверки, усилению сетевой безопасности и предотвращению атак программ-вымогателей. Предприятиям необходимо проводить такие мероприятия, как поверхностные проверки, развертывание усовершенствованных информационных систем, средств защиты и управление привилегированными учётными записями.

«Мониторинг — хороший инструмент для минимизации ущерба, причиняемого тайными агентами. При обнаружении подозрительного поведения его можно вовремя пресечь, избежав последствий. Усиление мониторинга кибербезопасности — это последняя линия обороны, когда все остальные линии не сработали», — сказал г-н Ле Сюань Туй.

Источник

![[Фото] Премьер-министр Фам Минь Чинь принимает Генерального секретаря Организации Объединенных Наций Антониу Гутерриша](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761390212729_dsc-1484-jpg.webp)

![[Фото] Председатель Национальной ассамблеи Чан Тхань Ман принимает Генерального секретаря Организации Объединенных Наций Антониу Гутерриша](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761390815792_ctqh-jpg.webp)

![[Фото] Премьер-министр Фам Минь Чинь и Генеральный секретарь Организации Объединенных Наций Антониу Гутерриш присутствуют на пресс-конференции, посвященной церемонии подписания Ханойской конвенции](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761391413866_conguoctt-jpg.webp)

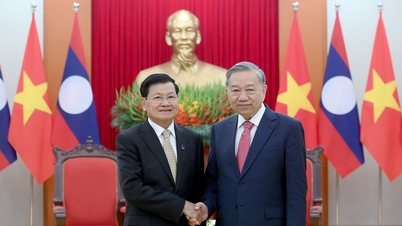

![[Фото] Генеральный секретарь То Лам встречается с генеральным секретарем и президентом Лаоса Тхонглуном Сисулитом](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761380913135_a1-bnd-4751-1374-7632-jpg.webp)

Комментарий (0)