Hedefli saldırı kampanyalarında keskin artış

Hedefli saldırılar - Çok fazla veri ve büyük etkiye sahip önemli bilgi sistemlerine yönelik APT saldırıları, birçok hacker grubu tarafından tercih edilen saldırı trendlerinden biri olmuştur ve olmaya devam etmektedir. Bu trend, birçok kuruluş ve işletmenin faaliyetlerini giderek daha büyük veri varlıklarıyla dijital ortama taşımasıyla birlikte giderek yaygınlaşmaktadır.

Nitekim bu yılın ilk aylarında dünyada ve Vietnam'da ağ bilgi güvenliğinin durumu, enerji, telekomünikasyon gibi kilit alanlarda faaliyet gösteren birimlerin sistemlerini hedef alan hedefli saldırıların artan eğilimini açıkça ortaya koymuştur. Özellikle Vietnam'da 2024'ün ilk yarısında VNDIRECT, PVOIL... gibi şirketlerin sistemlerine yönelik fidye yazılımı kullanılarak gerçekleştirilen hedefli saldırılar, bu işletmelerin operasyonlarında aksamalara, maddi ve imaj hasarlarına ve ulusal siber güvenliğin sağlanmasına yönelik faaliyetlere neden olmuştur.

Bilgi Güvenliği Daire Başkanlığı'na bağlı Ulusal Siber Güvenlik İzleme Merkezi (NCSC) tarafından yeni paylaşılan bilgiye göre, birimin son dönemde, kurum ve işletmelerin önemli bilgi sistemlerine sızmak için karmaşık kötü amaçlı yazılımlar ve gelişmiş saldırı teknikleri kullanan, temel amacı siber saldırı, bilgi hırsızlığı ve sistem sabotajı olan siber saldırı kampanyalarına ilişkin bilgileri kaydettiği bildirildi.

Bilgi Güvenliği Daire Başkanlığı, bakanlıkların, şubelerin ve yerel yönetimlerin bilgi teknolojileri ve bilgi güvenliği birimlerine; devlet şirketlerine, genel şirketlere, telekomünikasyon, internet ve dijital platform hizmet sağlayıcılarına ve finans ve bankacılık kuruluşlarına gönderilen 11 Eylül uyarısında, Mallox Ransomware, Lazarus ve Stately Taurus (Mustang Panda olarak da bilinir) adlı üç saldırı grubunun gerçekleştirdiği APT saldırı kampanyaları hakkında ayrıntılı bilgiler verdi.

Özellikle, Mallox fidye yazılımıyla ilgili saldırı kampanyası, Lazarus grubunun video konferans platformlarını taklit ederek birçok türde kötü amaçlı yazılım yaymak için Windows uygulamaları kullanma kampanyası ve Stately Taurus grubunun Asya'daki kuruluşlara saldırmak için VSCode'u kullanma kampanyası dahil olmak üzere önemli bilgi sistemlerini hedef alan 3 hedefli saldırı kampanyasındaki saldırı gruplarının saldırı davranışlarını sentezlemenin ve analiz etmenin yanı sıra, Bilgi Güvenliği Departmanı ayrıca ülke çapındaki kurumların, kuruluşların ve işletmelerin siber saldırı risklerini erkenden inceleyip tespit edebilmeleri için siber saldırı göstergeleri - IoC'yi de yayınladı.

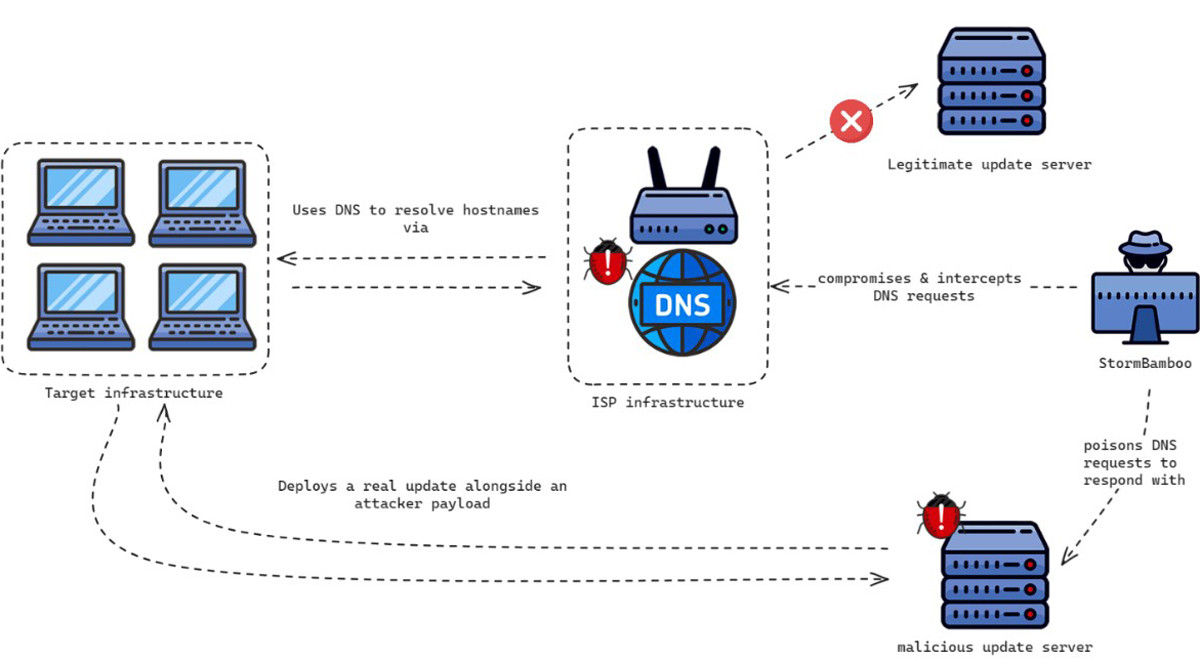

Hemen öncesinde, Ağustos 2024'te, Bilgi Güvenliği Departmanı ayrıca aşağıdaki gibi diğer tehlikeli hedefli saldırı kampanyaları hakkında sürekli olarak uyarılar yayınladı: APT 41 grubuyla bağlantılı olduğu belirlenen ve Vietnam dahil Asya -Pasifik bölgesindeki kuruluşları etkileyen kötü amaçlı yazılımları yaymak için 'AppDomainManager Enjeksiyonu' tekniğini kullanan kampanya; APT StormBamboo grubu tarafından gerçekleştirilen ve kullanıcıların macOS ve Windows sistemlerinde kötü amaçlı yazılım dağıtarak önemli bilgileri ele geçirmeyi ve çalmayı amaçlayan, İnternet servis sağlayıcılarını hedef alan siber saldırı kampanyası; APT MirrorFace saldırı grubu tarafından gerçekleştirilen ve 'hedef' olarak finans kuruluşları, araştırma enstitüleri ve üreticileri hedefleyen siber saldırı kampanyası...

Viettel Cyber Security'nin bu yılın ilk yarısında Vietnam'daki bilgi güvenliği durumuyla ilgili raporunda, Vietnam'daki büyük kuruluşları ve işletmeleri hedef alan hedefli saldırı gruplarıyla ilgili bilgiler de analiz etmeye ve paylaşmaya odaklandığı bir içeriktir.

Viettel Cyber Security uzmanlarının analizi, APT saldırı gruplarının 2024'ün ilk yarısında saldırı kampanyalarında kullandıkları araçları ve kötü amaçlı yazılımları güncellediğini gösteriyor. Buna göre, APT gruplarının temel saldırı yöntemi, kullanıcıları kötü amaçlı yazılım çalıştırmaya yönlendirmek için sahte belgeler ve yazılımlar kullanmak; birçok grup tarafından kullanılan popüler teknik ise, temiz yürütülebilir dosyalardan yararlanarak kötü amaçlı DLL'leri yüklemek veya CVE güvenlik açıklarından yararlanmak olan DLL-Sideloading.

Viettel Cyber Security'nin teknik sistemi tarafından 2024'ün ilk aylarında Vietnam'daki işletmeler ve kuruluşlar üzerinde büyük etki yaratacağı değerlendirilen APT grupları şunlardır: Mustang Panda, Lazarus, Kimsuky, SharpPanda, APT32, APT 28, APT27.

Sistemin APT tarafından saldırıya uğrama riskinin erken önlenmesine yönelik önlemler

Bilgi Güvenliği Departmanı, APT saldırıları konusunda uyarılarda bulunarak, kurum, kuruluş ve işletmelerden saldırıdan etkilenebilecek bilgi sistemlerini kontrol etmelerini ve incelemelerini istedi. Aynı zamanda, siber saldırıları erkenden önlemek ve saldırı riskinden kaçınmak için ilgili bilgileri proaktif olarak izleyin.

Aynı zamanda, birimlerin, istismar ve siber saldırı belirtileri tespit edildiğinde izlemeyi güçlendirmeleri ve müdahale planları hazırlamaları; siber saldırı risklerini zamanında tespit etmek için yetkililerin ve büyük bilgi güvenliği kuruluşlarının uyarı kanallarını düzenli olarak izlemeleri de önerilmektedir.

Dünya genelinde ve Vietnam'da hedefli saldırılar da dahil olmak üzere siber saldırıların sürekli arttığı bir ortamda, bilgi güvenliği uzmanları, yurtiçindeki kurum ve kuruluşlara riskleri en aza indirmek ve kesintisiz üretim ve iş faaliyetlerini sürdürmek için odaklanmaları gereken bir dizi önlemi de öneriyor.

Bunlar: Müşteri verilerini ve dahili verileri yönetme süreçlerini ve sistemlerini gözden geçirmek; sisteme yönelik saldırı işaretlerini proaktif olarak incelemek, hedeflenen saldırı gruplarını erken tespit etmek ve bunlara yanıt vermek; ciddi etkileri olan güvenlik açıkları içeren yazılım ve uygulamaların sürümlerini gözden geçirmek ve yükseltmek...

[reklam_2]

Source: https://vietnamnet.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-to-chuc-doanh-nghiep-viet-2323445.html

![[Fotoğraf] Ho Chi Minh Şehri Gençleri Daha Temiz Bir Çevre İçin Harekete Geçiyor](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762233574890_550816358-1108586934787014-6430522970717297480-n-1-jpg.webp)

![[Fotoğraf] Yoldaş Nguyen Duy Ngoc, Hanoi Parti Komitesi Sekreterliği görevini yürütüyor](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762234472658_a1-bnd-5518-8538-jpg.webp)

![[Fotoğraf] Ca Mau, yılın en yüksek gelgitiyle başa çıkmakta "zorlanıyor", alarm seviyesi 3'ü aşması bekleniyor](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762235371445_ndo_br_trieu-cuong-2-6486-jpg.webp)

![[Fotoğraf] Dong Nai'yi Ho Chi Minh Kenti'ne bağlayan yol, 5 yıllık inşaata rağmen hala tamamlanmadı.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762241675985_ndo_br_dji-20251104104418-0635-d-resize-1295-jpg.webp)

Yorum (0)