ITNews کے مطابق، Quarkslab نے خبردار کیا ہے کہ ان حفاظتی کمزوریوں کا فائدہ اسی مقامی نیٹ ورک پر غیر مستند ریموٹ حملہ آوروں کے ذریعے استعمال کیا جا سکتا ہے، اور بعض صورتوں میں، دور سے بھی۔ محققین نے کہا کہ ان کمزوریوں کے اثرات میں DDoS، معلومات کا رساو، ریموٹ کوڈ پر عمل درآمد، DNS کیش پوائزننگ، اور نیٹ ورک سیشن ہائی جیکنگ شامل ہیں۔

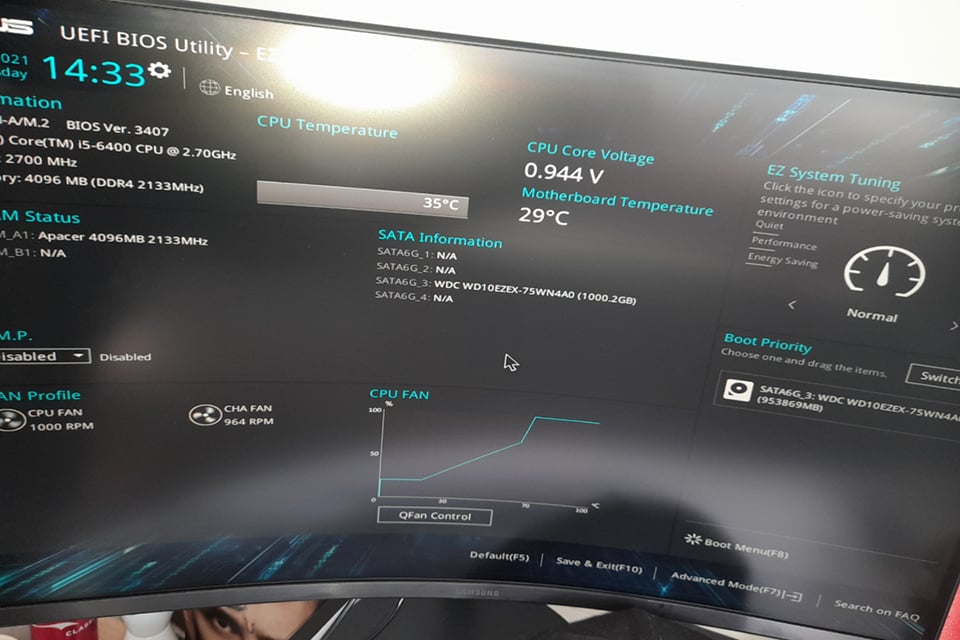

UEFI سب سے زیادہ استعمال ہونے والا BIOS سسٹم ہے۔

کارنیگی میلن یونیورسٹی (USA) میں CERT سائبرسیکیوریٹی کوآرڈینیشن سینٹر نے کہا کہ UEFI وینڈرز بشمول امریکن Megatrends، Insyde Software، Intel اور Phoenix Technologies سے عمل درآمد کے عمل میں اس خرابی کی نشاندہی کی گئی، جبکہ Toshiba متاثر نہیں ہوا۔

Insyde سافٹ ویئر، AMI، اور Phoenix Technologies نے Quarkslab کو تصدیق کی ہے کہ وہ اصلاحات فراہم کر رہے ہیں۔ دریں اثنا، بگ کی ابھی بھی 18 دیگر دکانداروں کی طرف سے تحقیقات کی جا رہی ہیں، جن میں گوگل، HP، Microsoft، ARM، ASUSTek، Cisco، Dell، Lenovo، اور VAIO جیسے بڑے نام شامل ہیں۔

کیڑے EDK II کے TCP/IP اسٹیک، NetworkPkg میں رہتے ہیں، جو نیٹ ورک بوٹنگ کے لیے استعمال ہوتا ہے اور خاص طور پر ڈیٹا سینٹرز اور HPC ماحول میں ابتدائی بوٹ کے مراحل کو خودکار کرنے کے لیے اہم ہے۔ تین سب سے زیادہ شدید کیڑے، تمام کے CVSS اسکور 8.3 کے ساتھ، DCHPv6 ہینڈل بفر اوور فلو سے متعلق ہیں، بشمول CVE-2023-45230، CVE-2023-45234، اور CVE-2023-45235۔ دوسرے بگز کے CVSS اسکور 5.3 سے 7.5 کے درمیان ہیں۔

ماخذ لنک

![[تصویر] لام کے جنرل سکریٹری اور قومی اسمبلی کے چیئرمین ٹران تھانہ مین ویتنامی معائنہ کے شعبے کے روایتی دن کی 80 ویں سالگرہ میں شرکت کر رہے ہیں](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/17/1763356362984_a2-bnd-7940-3561-jpg.webp)

تبصرہ (0)