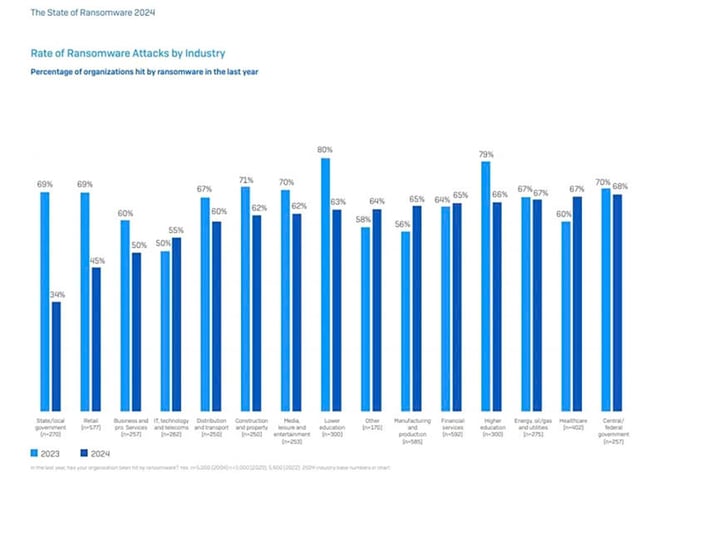

Podle výzkumu společnosti Sophos bylo tímto malwarem napadeno více než 56 % podniků a 70 % z nich mělo zašifrovaná data, přičemž požadavky na výkupné se ve srovnání s rokem 2023 pětinásobně zvýšily.

Ransomware cílí na firmy.

Speciální zpráva společnosti Sophos o stavu ransomwaru v roce 2024, která podrobně popisuje současný stav ransomwaru, ukazuje, že rok 2024 je pro firmy i nadále „katastrofálním“ rokem kvůli neúnavným útokům ransomwaru.

Podle společnosti Sophos se kybernetické útoky zaměřené na malé a střední podniky (MSP) nadále zvyšují. Zejména ransomware je považován za velkou hrozbu pro podniky všech velikostí. Tyto útoky jsou stále častější a závažnější a požadavky na výkupné dosahují desítek milionů dolarů nebo způsobují ekvivalentní ztráty v důsledku provozních narušení. Kromě toho pokročilé perzistentní hrozby (APT) zůstávají velkou hrozbou pro všechny organizace a podniky.

Ransomware je termín používaný k popisu malwaru, který šifruje data oběti, zabaví je a požaduje výkupné. Hackeři požadují, aby oběti, často firmy, zaplatily výkupné v kryptoměně, jako je Bitcoin, aby „záchranily“ svá data.

Podle společnosti Sophos více než polovina středních a velkých podniků ze 14 zemí uvedla, že v roce 2024 byly napadeny ransomwarem. Mezi zranitelnosti, které ransomware nejvíce zneužíval, patřily chyby v zabezpečení softwaru nebo systému (32 %), útoky na slabá místa (29 %), škodlivé e-maily (23 %) a cílený phishing (11 %). Obnovení provozu narušeného útokem ransomwaru trvalo v průměru 35 % podniků týden, zatímco 34 % trvalo měsíc.

Graf porovnává míru útoků ransomwaru na průmyslový a komerční sektor a na management a vládní organizace. Nejčastěji se na ně zaměřují organizace zdravotnictví a nemocnice, které představují 68 %.

Absence jednotného řešení

Podle společnosti Sophos je důvodem, proč jsou podnikové systémy zranitelné vůči útokům, překrývání softwaru, zejména v éře umělé inteligence (AI).

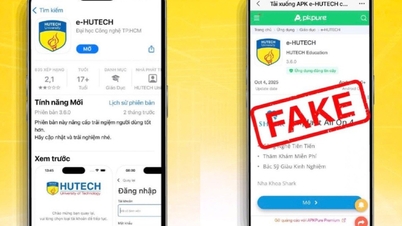

Vývoj nových technologií aplikovaných na provoz všech organizací a podniků zvětšil plochu pro kybernetické útoky. Pravidelně je odhalováno příliš mnoho bezpečnostních zranitelností v aplikacích a operačních systémech a IT administrátoři s nimi nedrží krok, což vytváří příležitosti pro kyberzločince k provádění útoků.

Mnoho bezpečnostních zranitelností pochází z aplikací a operačních systémů.

Podle zástupce společnosti Sophos je složitost IT systémů důvodem, proč většina organizací a podniků čelí četným problémům s bezpečností a zabezpečením informací. Mezi tři hlavní problémy patří: mnoho „slepých míst“ v implementaci bezpečnostních řešení; nedostatek monitorovacích nástrojů, které by administrátorům umožnily vidět celý systém; a nedostatek vysoce kvalifikovaného personálu pro provoz a řešení incidentů v oblasti informační bezpečnosti.

Společnost Sophos naznačuje, že malé a střední podniky (MSP), kterým chybí profesionální pracovní síla, mohou k překonání těchto slabin využít profesionální řešení.

Sophos nabízí řešení Sophos EDR a XDR (Early Detection and Response) s klíčovými výhodami: Včasná detekce „skrytých“, nepovšimnutých útoků; Spolehlivé zprávy o stavu zabezpečení v daném okamžiku; Rychlá reakce a optimální řešení incidentů; Operátoři lépe rozumí útoku, ke kterému došlo, a tomu, jak mu předcházet. To firmám poskytuje bezpečnostního experta 24 hodin denně, 7 dní v týdnu.

Podle expertů ze společnosti Sophos není robustní platforma pro ochranu koncových bodů (EPP) dostatečná k zabránění stále sofistikovanějším útokům malwaru. Proto se používají pokročilé technologie, které pomáhají EPP detekovat a efektivně reagovat na takové incidenty, konkrétně Endpoint Detection & Response (EDR). XDR je rozšířením EDR.

Sophos XDR dokáže odhalit a reagovat na jakékoli incidenty pocházející z pracovních stanic, serverů, firewallů, mobilních zařízení, cloudu a dalších zdrojů.

Tři vlastnosti dávají systémům Sophos EDR a XDR výhodu:

Live Discovery umožňuje správcům vyhledávat a dotazovat se na veškeré informace o stavu systému, malwaru, útocích atd. s využitím historických dat uložených v datovém jezeře. Podporuje proaktivní lov IT hrozeb na základě indikátorů útoku (IoA) a indikátorů kompromitace (IoC).

Živá reakce: Pomáhá administrátorům efektivně reagovat na incidenty, včetně akcí, jako jsou: izolace, karanténa, skenování, vzorkování nebo hloubková analýza škodlivých objektů (získávání souborů, vytváření případů ohrožení) atd. Administrátoři budou mít vzdálený přístup ke koncovému bodu prostřednictvím administračního rozhraní pro rychlou reakci.

Hrozby a analýza: Poskytuje hierarchickou, propojenou analýzu hlavních příčin událostí a incidentů. Integruje pokročilé technologie, jako je umělá inteligence, strojové učení (ML/DL), cloudový sandboxing atd., pro analýzu podezřelých souborů a generování podrobných zpráv o těchto objektech.

Zdroj

![[Fotografie] Dva letadla úspěšně přistála a vzlétla na letišti Long Thanh.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F15%2F1765808718882_ndo_br_img-8897-resize-5807-jpg.webp&w=3840&q=75)

Komentář (0)