Schadsoftware stellt stets eine Bedrohung für Mobilgeräte dar, insbesondere für Android-Geräte, da Nutzer dort problemlos Software aus beliebigen Quellen installieren können. Laut Bleeping Computer greift eine neue Version der XLoader-Malware (auch bekannt als MoqHao) Geräte an, die mit Googles Betriebssystem laufen.

Die Schadsoftware führt sich selbst aus, nachdem sie sich als Google Chrome ausgegeben hat, um Benutzerzugriffsberechtigungen anzufordern.

MoqHao trat bereits in den USA, Großbritannien, Deutschland, Frankreich, Japan, Südkorea und Taiwan auf. Diese Schadsoftware verbreitet sich über SMS mit Kurzlinks zu einer anderen Adresse. Sobald Nutzer auf den Link klicken und das Programm installieren, wird XLoader sofort aktiviert. Die Schadsoftware kann unbemerkt im Hintergrund laufen und verschiedene Arten von Nutzerdaten stehlen, ohne dass dies vom System oder dem Opfer erkannt wird.

Laut McAfee werden nach der Installation der Schadsoftware auf einem Gerät automatisch verdächtige Aktivitäten ausgeführt. Das Sicherheitsunternehmen hat Google über die Verbreitungs- und Angriffsmethoden des Programms informiert und arbeitet mit Google zusammen, um die Auswirkungen dieser Art von selbstausführender Malware auf zukünftige Android-Versionen zu verhindern und zu minimieren.

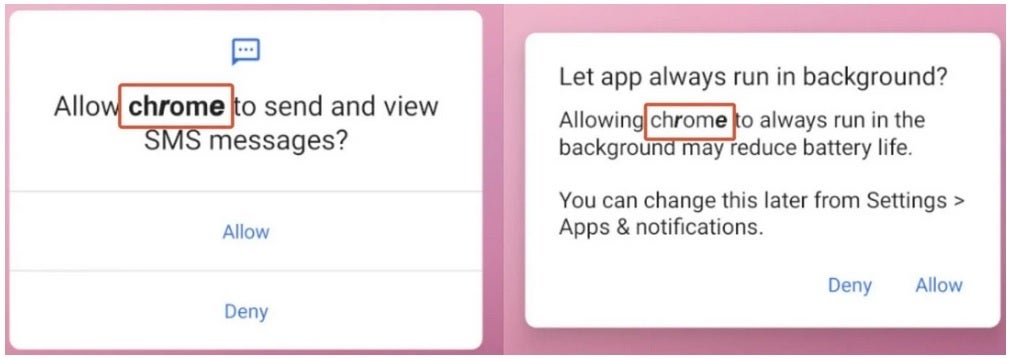

Um die Benutzer zu täuschen, sendet das Programm Benachrichtigungen, in denen es um Erlaubnis bittet, den Google Chrome-Browser zu imitieren, um SMS-Nachrichten zu senden und anzuzeigen sowie im Hintergrund ausgeführt zu werden.

Die Berechtigungsanfrage wurde von einem gefälschten Chrome-Browser mit Rechtschreibfehlern gesendet, um die Sicherheitssysteme zur Überprüfung des Urheberrechts zu umgehen.

Es fragt sogar nach der Erlaubnis, „Chrome“ als Standard-SMS-App auf dem Gerät festzulegen. Sobald der Nutzer zustimmt, stiehlt XLoader Fotos, Nachrichten, Kontakte und andere Hardwareinformationen und sendet sie an einen entfernten Server.

Sicherheitsexperten schätzen, dass nur minimale Interaktion seitens des Opfers erforderlich ist, um die Berechtigung zu erteilen. Dadurch ist der neue XLoader deutlich gefährlicher als seine Vorgänger. Der Android-Hersteller hat in Zusammenarbeit mit Sicherheitsunternehmen an der Behebung der Sicherheitslücke gearbeitet und Geräte mit aktiviertem Google Play Protect besser vor Angriffen geschützt. Daher raten sie Nutzern dringend, nicht auf verdächtige Links zu klicken, die ihnen per E-Mail zugesendet werden, und keinesfalls Apps aus unbekannten Quellen zu installieren.

Quellenlink

Kommentar (0)