תוכנות כופר תקפה ארגוני בריאות , וגרמה לתוצאות חמורות.

על פי אתר החדשות האבטחה והטכנולוגיה BleepingComputer, קורבנות מתקפת הכופר היו Radix systems, שותפה חיצונית המספקת שירותים לסוכנויות פדרליות רבות.

על פי הודעה רשמית של ממשלת שוויץ, האקרים פרסמו 1.3 טרה-בייט של מידע גנוב לרשת האפלה, המכיל מסמכים סרוקים, רשומות פיננסיות, חוזים ותקשורת. המרכז הלאומי לאבטחת סייבר בשוויץ (NCSC) מנתח באופן פעיל את הנתונים כדי להעריך את מידת ההשפעה של המידע הגנוב והמוצפן, וכן אילו סוכנויות נפגעו.

רדיקס הוא ארגון ללא מטרות רווח שבסיסו בציריך, המוקדש לקידום בריאות. הוא מפעיל שמונה מרכזים המבצעים פרויקטים ושירותים בהזמנת הממשלה הפדרלית השוויצרית, ממשלות מחוזיות ועירוניות, וארגונים ציבוריים ופרטיים אחרים.

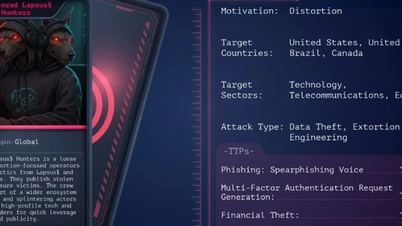

על פי ההודעה הרשמית של Radix, מערכות הותקפו על ידי תוכנת הכופר Sarcoma ביוני. Bleeping Computer מדווח כי Sarcoma הוא ארגון פשעי סייבר צומח במהירות הפעיל מאז אוקטובר 2024. הם תקפו 36 מטרות עיקריות תוך חודש אחד בלבד. Sarcoma חודרת למערכות באמצעות פישינג, ניצול פגיעויות מערכת או תקיפת שרשראות אספקה.

קודם לכן, במרץ 2024, דלפו גם נתוני ממשלת שוויץ בעקבות מתקפה דומה על קבלן אחר, Xplain. תקרית סייבר זו דלפה 65,000 מסמכים הקשורים לממשל הפדרלי, שרבים מהם הכילו מידע אישי רגיש.

על פי ההודעות האחרונות, ביוני, בעקבות חקירת מתקפת הכופר Qilin ששיבשה את שירותי Synnovis, פגעה בספקי דם של שירות הבריאות הלאומי (NHS) בבריטניה וגרמה למותו של מטופל, נחשף כי כנופיות פשעי סייבר כיוונו במשך שנים לבתי חולים וארגוני בריאות, מה שהופך אותם למטרות רווחיות למתקפות כופר עקב הדחיפות של שחזור מערכות ונתונים רגישים.

בעבר, בשנת 2020, תוכנת הכופר DoppelPaymer תקפה בית חולים בדיסלדורף, ושיבשה את השירותים. אישה בת 78 נפטרה כתוצאה ממפרצת באבי העורקים, התעכבה בקבלת טיפול חירום לאחר שנאלצה לפנות לבית חולים מרוחק יותר, בעוד שבית החולים הקרוב ביותר, בית החולים האוניברסיטאי של דיסלדורף, הותקף גם הוא על ידי התוכנה הזדונית.

תוכנות כופר כמו Qilin ממשיכות לתקוף כל מיני ארגונים, כולל כאלה במגזר הבריאות. במרץ, Qilin פתחה במתקפות על מרפאת סרטן ביפן ועל מתקן בריאות לנשים בארצות הברית.

לדברי מר נגו טראן וו, מנהל חברת האבטחה NTS: "רוב בתי החולים וארגוני הבריאות הם מוסדות קריטיים, אך המערכות שלהם עדיין אינן מוגנות כראוי. המציאות היא שמחשבים רבים מתחברים בחופשיות לאינטרנט, מתחברים בו זמנית למערכת ניהול בית החולים ואף משתמשים בתוכנה פיראטית, מה שיוצר נקודות כניסה רבות עבור תוכנות כופר לחדור לרשת הפנימית."

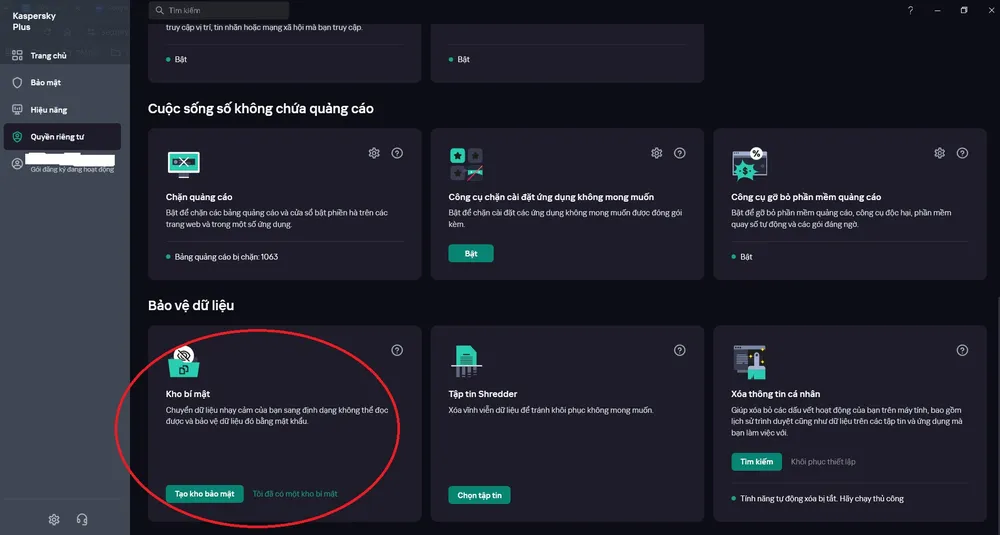

לכן, יש צורך להשתמש בפתרונות אבטחה משולבים, כגון הסנכרון הגמיש של קספרסקי בין מכשירים, שהיא גישה מתאימה ופשוטה. בנוסף לשכבות הגנה יעילות מרובות, קספרסקי פלוס מאפשר למשתמשים ליצור ארכיון מוגן של נתונים קריטיים, לצורך שחזור במקרה של מתקפת כופר.

אירועים אלה חושפים כי הגישה השאננה של מנהלי בתי החולים, שחושבים שבתי חולים מעורבים בחיי אדם, גורמת לכך שפושעי סייבר יעזבו אותם בשקט. במציאות, נתונים רפואיים רגישים ומערכות חירום הופכים את בתי החולים למטרות עיקריות לסחיטה. בתי חולים וארגוני בריאות צריכים להעריך במדויק את הסכנה שמציבה תוכנות כופר כדי ליישם מדיניות השקעה מתאימה. עליהם להימנע ממצב שבו הם פועלים רק לאחר שהנזק נגרם.

בינה לאם

מקור: https://www.sggp.org.vn/du-lieu-co-quan-chinh-phu-va-benh-vien-cung-la-muc-tieu-cua-ma-doc-tong-tien-post803116.html

![[תמונה] שתי טיסות נחתו והמריאו בהצלחה בשדה התעופה לונג טאן.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F15%2F1765808718882_ndo_br_img-8897-resize-5807-jpg.webp&w=3840&q=75)

תגובה (0)