"फोर्टिनेट की सातवीं वार्षिक स्टेट ऑफ ऑपरेशनल टेक्नोलॉजी साइबरसिक्योरिटी रिपोर्ट दर्शाती है कि संगठन ओटी सुरक्षा को अधिक गंभीरता से ले रहे हैं। यह ओटी जोखिम की ज़िम्मेदारी सी-सूट को सौंपने में उल्लेखनीय वृद्धि, साथ ही ओटी सुरक्षा में स्व-रिपोर्ट किए गए सुधारों और वृद्धि में परिलक्षित होता है," फोर्टिनेट के उत्पाद और समाधान विभाग के वरिष्ठ उपाध्यक्ष, नीरव शाह ने कहा।

व्यावसायिक नेतृत्व टीमों में ओटी साइबर सुरक्षा जिम्मेदारी में सकारात्मक बदलाव: रिपोर्ट में सीआईएसओ या अन्य अधिकारियों के तहत साइबर सुरक्षा को एकीकृत करने की योजना बनाने वाली निगमों की वैश्विक प्रवृत्ति में उल्लेखनीय वृद्धि देखी गई है।

जैसे-जैसे सीधी ज़िम्मेदारी कार्यकारी नेतृत्व स्तर पर स्थानांतरित होती है, ओटी सुरक्षा बोर्डरूम स्तर की चिंता का विषय बन जाती है। ओटी साइबर सुरक्षा निर्णयों को प्रभावित करने वाले शीर्ष आंतरिक नेता अब सीआईएसओ/सीएसओ होने की संभावना है।

आधे से ज़्यादा (52%) संगठन अब रिपोर्ट करते हैं कि उनके CISO/CSO, OT के लिए ज़िम्मेदार हैं, जो 2022 में 16% था। सभी वरिष्ठ नेतृत्व भूमिकाओं में, यह संख्या बढ़कर 95% हो जाती है। इसके अतिरिक्त, अगले 12 महीनों में OT साइबर सुरक्षा को CISO के दायरे में लाने का इरादा रखने वाले संगठनों की संख्या 2025 तक 60% से बढ़कर 80% हो जाएगी।

ओटी साइबर सुरक्षा परिपक्वता उल्लंघनों के प्रभाव को प्रभावित कर रही है: संगठनों ने इस वर्ष ओटी सुरक्षा परिपक्वता में महत्वपूर्ण सुधारों की स्व-रिपोर्ट दी है। बुनियादी स्तर 1 स्तर पर, 26% संगठनों ने कहा कि उन्होंने दृश्यता स्थापित की है और विभाजन लागू किया है, जो पिछले वर्ष के 20% से अधिक है।

जिन संगठनों ने अपनी सुरक्षा परिपक्वता की सूचना दी, उनमें से सबसे बड़ी संख्या स्तर 2 पहुँच और प्रोफ़ाइलिंग पर थी। फ़ोर्टिनेट सर्वेक्षण में परिपक्वता और हमलों के बीच संबंध भी पाया गया। जिन संगठनों ने अधिक परिपक्व होने की सूचना दी (स्तर 0 से 4), उन्हें कम हमलों का सामना करना पड़ा या उन्होंने कहा कि वे फ़िशिंग जैसी कम जटिल रणनीतियों से बेहतर ढंग से निपटने में सक्षम थे।

यह ध्यान दिया जाना चाहिए कि उन्नत लगातार खतरों (APTs) और OT मैलवेयर जैसी कुछ रणनीतियों का पता लगाना मुश्किल होता है, और कम परिपक्व संगठनों के पास उनकी उपस्थिति की पहचान करने के लिए सुरक्षा समाधान नहीं हो सकते हैं। कुल मिलाकर, जबकि लगभग आधे संगठनों ने इसका प्रभाव अनुभव किया है, संगठनों पर घुसपैठ का प्रभाव कम हो रहा है, और सबसे महत्वपूर्ण कमी राजस्व को प्रभावित करने वाले डाउनटाइम में कमी है, जो 52% से घटकर 42% हो गया है।

साइबर सुरक्षा की सर्वोत्तम प्रथाओं को अपनाने से सकारात्मक प्रभाव पड़ रहा है: परिपक्वता के उल्लंघनों के प्रभाव को प्रभावित करने के अलावा, ऐसा प्रतीत होता है कि बुनियादी नेटवर्क सफाई और ऑडिटिंग के साथ-साथ प्रशिक्षण और जागरूकता को लागू करने जैसी सर्वोत्तम प्रथाओं को अपनाने से वास्तविक प्रभाव पड़ रहा है, जिसके परिणामस्वरूप व्यावसायिक ईमेल उल्लंघनों में उल्लेखनीय कमी आई है।

2024 के बाद से, अन्य सर्वोत्तम प्रथाओं और ख़तरे की खुफिया जानकारी को शामिल करने जैसी सर्वोत्तम प्रथाओं को अपनाने वाले संगठनों की संख्या में भी नाटकीय रूप से (49%) वृद्धि हुई है। इसके अतिरिक्त, रिपोर्ट में ओटी उपकरण विक्रेताओं की संख्या में उल्लेखनीय गिरावट देखी गई, जो परिपक्वता और परिचालन दक्षता का संकेत है। ज़्यादा संगठन (78%) अब केवल एक से चार ओटी विक्रेताओं का उपयोग करते हैं, जो दर्शाता है कि इनमें से कई संगठन सर्वोत्तम प्रथाओं को लागू करने की अपनी रणनीति के तहत विक्रेताओं को एकीकृत कर रहे हैं।

साइबर सुरक्षा विक्रेताओं का एकीकरण भी संगठनात्मक साइबर सुरक्षा परिपक्वता का प्रतीक है; और कई मामलों में, यह ग्राहकों के फोर्टिनेट ओटी सुरक्षा प्लेटफ़ॉर्म पर भरोसे का प्रमाण है। दूरस्थ ओटी साइटों पर समेकित नेटवर्किंग और सुरक्षा ने दृश्यता बढ़ाई है और नेटवर्क जोखिम कम किया है, जिसके परिणामस्वरूप फ्लैट नेटवर्क की तुलना में नेटवर्क घटनाओं में 93% की कमी आई है। सरलीकृत फोर्टिनेट समाधान कम ट्राइएज और सेटअप के माध्यम से 7 गुना बेहतर प्रदर्शन भी प्रदान करते हैं।

फ़ोर्टिनेट की वैश्विक 2025 परिचालन प्रौद्योगिकी (ओटी) साइबर सुरक्षा रिपोर्ट, संगठनों को उनकी सुरक्षा स्थिति को मज़बूत करने में मदद करने के लिए कार्रवाई योग्य अंतर्दृष्टि प्रदान करती है। संगठन सर्वोत्तम प्रथाओं को अपनाकर ओटी सुरक्षा चुनौतियों का समाधान कर सकते हैं।

संगठनों को अपने ओटी नेटवर्क के हर तत्व को समझने में सक्षम होना चाहिए। एक बार दृश्यता स्थापित हो जाने के बाद, संगठनों को महत्वपूर्ण और असुरक्षित उपकरणों की सुरक्षा करनी होगी, जिसके लिए संवेदनशील ओटी उपकरणों के अनुरूप सुरक्षात्मक क्षतिपूर्ति नियंत्रणों की आवश्यकता होती है। प्रोटोकॉल-जागरूक नेटवर्क नीतियाँ, सिस्टम इंटरैक्शन विश्लेषण और एंडपॉइंट मॉनिटरिंग जैसी सुविधाएँ असुरक्षित संपत्तियों का पता लगा सकती हैं और उन्हें खतरे से बचा सकती हैं।

विभाजन लागू करें: घुसपैठ को कम करने के लिए सभी पहुँच बिंदुओं पर मज़बूत नेटवर्क नीति नियंत्रणों के साथ एक ठोस ओटी वातावरण की आवश्यकता होती है। इस प्रकार की रक्षात्मक ओटी वास्तुकला नेटवर्क ज़ोन या खंडों के निर्माण से शुरू होती है। ISA/IEC 62443 जैसे मानक ओटी और आईटी नेटवर्कों और ओटी प्रणालियों के बीच नियंत्रण लागू करने के लिए विभाजन की विशेष रूप से आवश्यकता रखते हैं। आईटी टीमों को समाधान के प्रबंधन की समग्र जटिलता का मूल्यांकन करना चाहिए और केंद्रीकृत प्रबंधन सुविधाओं वाले एक एकीकृत या प्लेटफ़ॉर्म-आधारित दृष्टिकोण के लाभों पर विचार करना चाहिए।

समग्र सुरक्षा वास्तुकला के लिए एक प्लेटफ़ॉर्म दृष्टिकोण पर विचार करें: तेजी से विकसित हो रहे ओटी खतरों और लगातार बढ़ते हमले की सतह से निपटने के लिए, कई संगठन विभिन्न विक्रेताओं से विभिन्न प्रकार के सुरक्षा समाधानों का उपयोग करते हैं, जिसके परिणामस्वरूप अत्यधिक जटिल सुरक्षा वास्तुकला बनती है जो दृश्यता में बाधा डालती है और सुरक्षा टीम के सीमित संसाधनों पर अतिरिक्त बोझ डालती है...

स्रोत: https://doanhnghiepvn.vn/chuyen-doi-so/an-ninh-mang/cac-to-chuc-ngay-cang-coi-trong-bao-mat-cong-nghe-van-hanh/20250710014645839

![[फोटो] केओ पैगोडा में लगभग 400 साल पुराने खजाने - तुयेत सोन की मूर्ति की पूजा](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

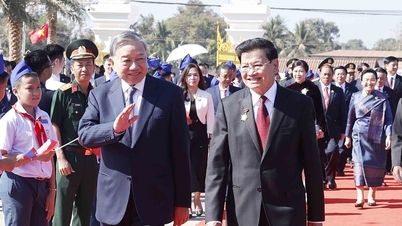

![[फोटो] लाओस के राष्ट्रीय दिवस की 50वीं वर्षगांठ मनाने के लिए परेड](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

टिप्पणी (0)