कई उपयोगकर्ताओं ने अजीब एप्लीकेशन डाउनलोड करने के बाद अचानक अपने बैंक खातों में पैसा खो दिया और विशेषज्ञों ने दिखाया कि कैसे फोन के लिए एक सुरक्षात्मक परत बनाई जाए, जिससे मोबाइल के माध्यम से धन हस्तांतरित करते समय इसे सुरक्षित रखा जा सके।

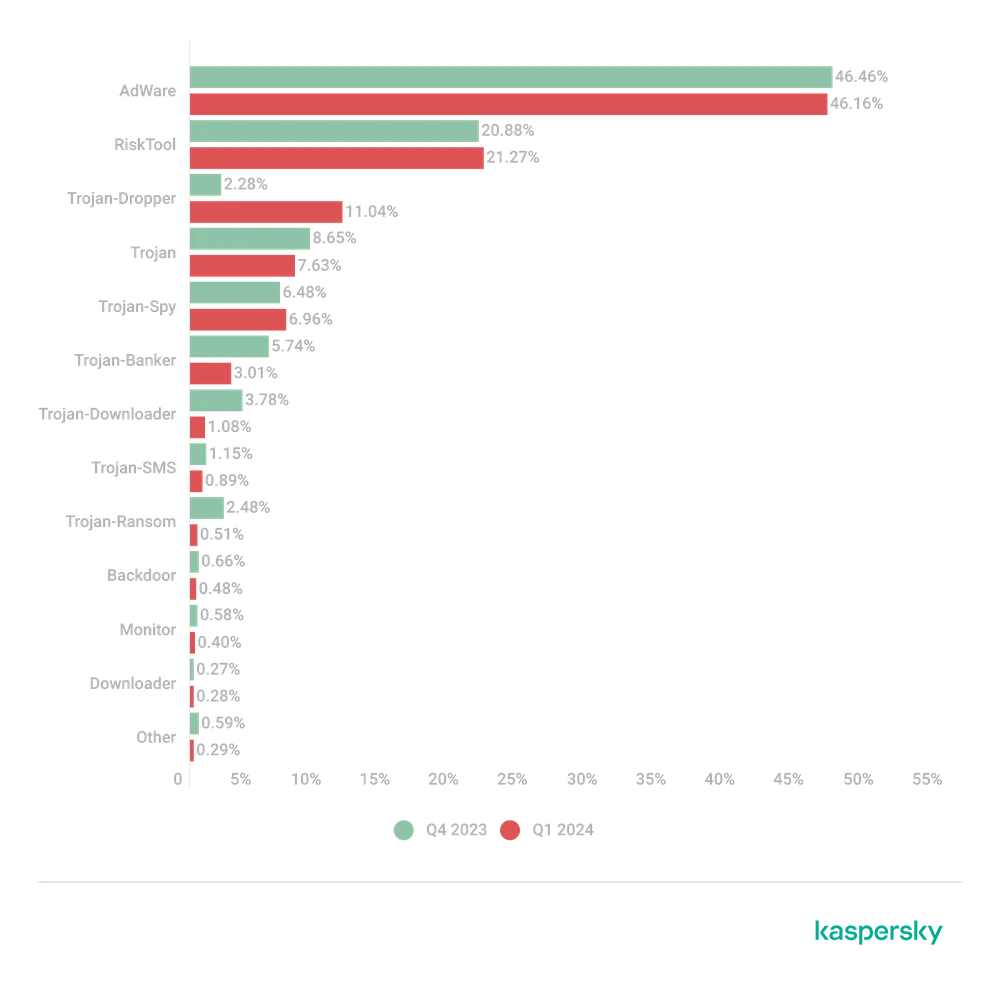

कैस्परस्की की 2023 की सूचना सुरक्षा रिपोर्ट के अनुसार, मोबाइल फ़ोनों को निशाना बनाने वाले कुल 33.8 मिलियन मैलवेयर में से, मोबाइल उपकरणों पर उपयोगकर्ताओं के बैंक खातों को चुराने वाले मैलवेयर हमलों की संख्या में 30% की वृद्धि हुई है। कई देशों में बैंक खातों को निशाना बनाने वाले मैलवेयर में लगभग 300% की वृद्धि देखी गई है। इनमें से, एंड्रॉइड फ़ोनों पर हमला करने वाला मैलवेयर Trojan-Banker.AndroidOS समूह का है।

हाल ही में वियतनाम में, अपराधियों ने उस समय का फायदा उठाया जब लोगों को VneID एप्लीकेशन के माध्यम से व्यक्तिगत पहचान की जानकारी को पंजीकृत करने और प्रमाणित करने की आवश्यकता थी, ताकि एक समान नकली एप्लीकेशन बनाया जा सके और इसे इंस्टॉल करने के लिए "शिकार" को लुभाने के लिए चाल का उपयोग किया जा सके, जिससे पीड़ित के फोन पर नियंत्रण हो सके और धन हस्तांतरण किया जा सके, संपर्क सूची में जानकारी के माध्यम से पीड़ित के रिश्तेदारों को धोखा दिया जा सके...

2024 की पहली तिमाही में यह संख्या आसमान छू गई जब कैस्परस्की सिक्योरिटी नेटवर्क ने मोबाइल फ़ोनों को निशाना बनाकर किए गए 10.1 मिलियन मैलवेयर हमलों को दर्ज किया, जिन्हें कैस्परस्की मोबाइल सिक्योरिटी सुरक्षा एप्लिकेशन ने रोका। विशेष रूप से, सूचना सुरक्षा निगरानी प्रणाली ने दिखाया कि KMS एप्लिकेशन ने 389,000 दुर्भावनापूर्ण एप्लिकेशन को उपयोगकर्ताओं के उपकरणों पर इंस्टॉल होने से रोका, जिनमें से 11,729 ट्रोजन मैलवेयर एप्लिकेशन थे जो बैंक खाते की जानकारी चुराने में माहिर थे और 1990 रैंसमवेयर मैलवेयर एप्लिकेशन थे।

जब ट्रोजन मैलवेयर किसी उपयोगकर्ता के फ़ोन में प्रवेश करता है, तो यह चुपचाप व्यक्तिगत डेटा, बैंक खाते की जानकारी चुरा लेता है, और पीड़ित की जानकारी के बिना कीलॉगर जैसे अन्य प्रकार के मैलवेयर डाउनलोड कर लेता है। ये मैलवेयर फ़ोन पर उपयोगकर्ता की सभी गतिविधियों और गतिविधियों को रिकॉर्ड करते हैं और चुपचाप उस जानकारी को साइबर अपराधियों तक पहुँचा देते हैं।

एनटीएस सिक्योरिटी कंपनी के निदेशक श्री एनगो ट्रान वु ने कहा: "ठग लोकप्रिय एप्लिकेशन बनाते हैं और फिर उन्हें उन उपयोगकर्ताओं को मुफ्त में वितरित करते हैं जो सामुदायिक चैनलों या साझा नेटवर्क से अवैध रूप से उनका उपयोग करना चाहते हैं। क्योंकि वे उन्हें अवैध रूप से उपयोग करना चाहते हैं, उपयोगकर्ता अक्सर एंड्रॉइड सुरक्षा परत को हटाने और इन अवैध एपीके एप्लिकेशन को स्थापित करने के लिए सहमत होते हैं, यह नहीं जानते कि उन्होंने अपने फोन में मैलवेयर भी स्थापित किया है।"

श्री न्गो ट्रान वु ने कहा, "नकली ऐप्स को गूगल प्ले या एप्पल ऐप स्टोर के लिए अनुमोदित नहीं किया जा सकता है, इसलिए स्कैमर्स पुलिस अधिकारी बनकर पीड़ितों को धोखा देने के लिए मजबूर होते हैं और उन्हें सीधे कॉल करके नकली वीएनईआईडी इंस्टॉल करने के लिए कहते हैं, फिर उन्हें ज़ालो चैट के माध्यम से इंस्टॉलेशन फ़ाइल भेजते हैं।"

"नकली VNeID एप्लिकेशन उच्च-स्तरीय पहुँच अधिकारों की माँग करता है, जिसमें व्यक्तिगत डेटा पढ़ना और OTP कोड वाले संदेशों को पढ़ना शामिल है, जो बैंक धन हस्तांतरण को प्रमाणित करने के लिए ग्राहकों को भेजते हैं। तदनुसार, धोखेबाज़ बैंक खाता एप्लिकेशन को नियंत्रित करता है और तेज़ी से धन हस्तांतरित करता है।"

श्री न्गो ट्रान वु का मानना है कि उपयोगकर्ता निम्नलिखित उपायों से इनमें से अधिकांश खतरों से बच सकते हैं: एक ऐसी मानसिकता विकसित करें जो हमेशा याद रखे कि "वित्तीय जानकारी और व्यक्तिगत डेटा संग्रहीत करने वाले किसी भी उपकरण को सुरक्षित और संरक्षित किया जाना चाहिए"। मोबाइल फ़ोन को भी कंप्यूटर (पीसी) की तरह मैलवेयर से सुरक्षित रखने की आवश्यकता है; जानकारी और समाचारों को अपडेट करके सुरक्षा जागरूकता को हमेशा बढ़ाएँ। पुलिस एजेंसियों, विभागों और शाखाओं की चेतावनियों को नियमित रूप से अपडेट करें; नकली एप्लिकेशन इंस्टॉल करने के लिए स्कैमर्स की चालों के प्रति सतर्क रहें। VNeID या VssID जैसे एप्लिकेशन सीधे Google Play Store, Apple App Store के स्वामी से डाउनलोड किए जाते हैं; मैलवेयर को प्रभावी ढंग से रोकने, एप्लिकेशन को लॉक करने और व्यक्तिगत डेटा की सुरक्षा के लिए Android फ़ोन या iPhone के लिए Kaspersky Mobile Security जैसे सुरक्षा समाधानों का उपयोग करें... और संदेह होने पर "धीमा करें और जाँच करें" नियम याद रखें...

किम थान

[विज्ञापन_2]

स्रोत: https://www.sggp.org.vn/tao-la-chan-cho-dien-thoai-truoc-phan-mem-gia-mao-danh-cap-tien-trong-tai-khoan-post749393.html

![[फोटो] प्रधानमंत्री फाम मिन्ह चीन्ह संयुक्त राष्ट्र महासचिव एंटोनियो गुटेरेस से मिले](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761390212729_dsc-1484-jpg.webp)

![[फोटो] प्रधानमंत्री फाम मिन्ह चीन्ह और संयुक्त राष्ट्र महासचिव एंटोनियो गुटेरेस हनोई कन्वेंशन हस्ताक्षर समारोह की प्रेस कॉन्फ्रेंस में शामिल हुए](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761391413866_conguoctt-jpg.webp)

![[फोटो] नेशनल असेंबली के अध्यक्ष ट्रान थान मान संयुक्त राष्ट्र महासचिव एंटोनियो गुटेरेस से मिले](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761390815792_ctqh-jpg.webp)

![[फोटो] महासचिव टो लाम ने लाओस के महासचिव और राष्ट्रपति थोंगलाउन सिसोउलिथ से मुलाकात की](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761380913135_a1-bnd-4751-1374-7632-jpg.webp)

टिप्पणी (0)