Peningkatan tajam dalam kampanye serangan tertarget

Serangan tertarget - APT pada sistem informasi penting dengan banyak data dan pengaruh besar, telah dan masih menjadi salah satu tren serangan yang dipilih oleh banyak kelompok peretas. Tren ini semakin meningkat seiring dengan banyaknya organisasi dan bisnis yang mengalihkan operasi mereka ke lingkungan digital, dengan aset data yang semakin besar.

Faktanya, situasi keamanan informasi jaringan di dunia dan Vietnam pada bulan-bulan pertama tahun ini telah dengan jelas menunjukkan tren peningkatan serangan tertarget yang menargetkan sistem unit yang beroperasi di bidang-bidang utama seperti energi, telekomunikasi... Khususnya, di Vietnam, pada paruh pertama tahun 2024, serangan tertarget menggunakan ransomware pada sistem VNDIRECT, PVOIL... menyebabkan gangguan dalam operasi dan kerugian material dan citra pada bisnis-bisnis ini serta kegiatan untuk memastikan keamanan dunia maya nasional.

Dalam informasi yang baru-baru ini dibagikan, Pusat Pemantauan Keamanan Siber Nasional - NCSC di bawah Departemen Keamanan Informasi mengatakan bahwa baru-baru ini, unit tersebut telah mencatat informasi terkait kampanye serangan siber yang secara sengaja menggunakan malware kompleks dan teknik serangan canggih untuk menyusup ke sistem informasi penting suatu organisasi dan bisnis, dengan tujuan utama serangan siber, pencurian informasi, dan sabotase sistem.

Dalam peringatan 11 September yang dikirimkan ke unit TI dan keamanan informasi di kementerian, cabang, dan daerah; perusahaan milik negara, perusahaan umum, penyedia layanan telekomunikasi, Internet, dan platform digital, serta organisasi keuangan dan perbankan, Departemen Keamanan Informasi memberikan informasi terperinci tentang kampanye serangan APT oleh tiga kelompok penyerang: Mallox Ransomware, Lazarus, dan Stately Taurus (juga dikenal sebagai Mustang Panda).

Secara khusus, bersamaan dengan sintesis dan analisis perilaku serangan kelompok penyerang dalam 3 kampanye serangan tertarget yang menyasar sistem informasi penting, termasuk: Kampanye serangan terkait ransomware Mallox, kampanye kelompok Lazarus yang menggunakan aplikasi Windows yang menyamar sebagai platform konferensi video untuk menyebarkan berbagai jenis malware, dan kampanye kelompok Stately Taurus yang mengeksploitasi VSCode untuk menyerang berbagai organisasi di Asia, Departemen Keamanan Informasi juga telah merilis indikator serangan siber - IoC agar berbagai lembaga, organisasi, dan bisnis di seluruh negeri dapat meninjau dan mendeteksi risiko dini serangan siber.

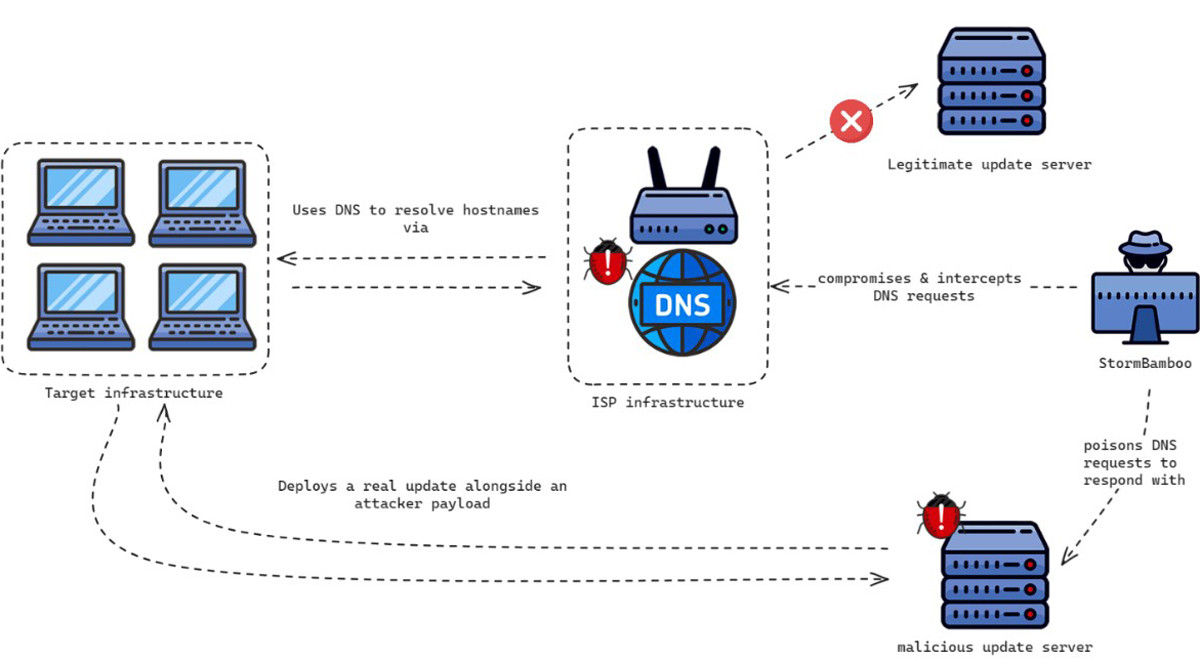

Tepat sebelum itu, pada bulan Agustus 2024, Departemen Keamanan Informasi juga terus menerus mengeluarkan peringatan tentang kampanye serangan tertarget berbahaya lainnya seperti: Kampanye yang menggunakan teknik 'AppDomainManager Injection' untuk menyebarkan malware, yang diidentifikasi terkait dengan kelompok APT 41 dan memengaruhi organisasi di kawasan Asia- Pasifik , termasuk Vietnam; kampanye serangan siber yang dilakukan oleh kelompok APT StormBamboo, yang menargetkan penyedia layanan Internet, dengan tujuan menyebarkan malware di sistem macOS dan Windows pengguna untuk kemudian mengambil kendali dan mencuri informasi penting; kampanye serangan siber yang dilakukan oleh kelompok penyerang APT MirrorFace, dengan 'target' berupa lembaga keuangan, lembaga penelitian, dan produsen...

Informasi tentang kelompok penyerang yang menyasar organisasi dan bisnis besar di Vietnam juga merupakan topik yang menjadi fokus analisis dan pembagian tugas Viettel Cyber Security dalam laporan tentang situasi keamanan informasi di Vietnam pada paruh pertama tahun ini.

Secara spesifik, analisis oleh para ahli Keamanan Siber Viettel menunjukkan bahwa pada paruh pertama tahun 2024, kelompok penyerang APT telah meningkatkan peralatan dan malware yang digunakan dalam kampanye serangan. Oleh karena itu, metode serangan utama kelompok APT adalah menggunakan dokumen dan perangkat lunak palsu untuk mengelabui pengguna agar menjalankan malware; dan teknik yang umum digunakan oleh banyak kelompok adalah DLL-Sideloading, memanfaatkan berkas eksekusi bersih untuk memuat DLL berbahaya atau melalui kerentanan keamanan CVE.

Kelompok APT yang dinilai oleh sistem teknis Viettel Cyber Security memiliki dampak besar terhadap bisnis dan organisasi di Vietnam pada bulan-bulan pertama tahun 2024 meliputi: Mustang Panda, Lazarus, Kimsuky, SharpPanda, APT32, APT 28, APT27.

Langkah-langkah untuk mencegah risiko dini sistem diserang oleh APT

Dalam peringatan tentang serangan APT, Departemen Keamanan Informasi telah meminta berbagai lembaga, organisasi, dan bisnis untuk memeriksa dan meninjau sistem informasi mereka yang mungkin terdampak serangan. Pada saat yang sama, pantau informasi terkait serangan siber secara proaktif untuk mencegahnya sejak dini dan menghindari risiko serangan.

Pada saat yang sama, unit juga direkomendasikan untuk memperkuat pemantauan dan menyiapkan rencana respons saat mendeteksi tanda-tanda eksploitasi dan serangan siber; secara teratur memantau saluran peringatan otoritas dan organisasi keamanan informasi besar untuk segera mendeteksi risiko serangan siber.

Dalam konteks serangan dunia maya, termasuk serangan tertarget, yang terus meningkat secara global dan di Vietnam, para ahli keamanan informasi juga telah merekomendasikan sejumlah langkah kepada organisasi dan bisnis dalam negeri untuk difokuskan guna meminimalkan risiko dan mempertahankan kesinambungan produksi dan aktivitas bisnis.

Ini adalah: Meninjau proses dan sistem untuk mengelola data pelanggan dan data internal; secara proaktif meninjau tanda-tanda intrusi pada sistem, mendeteksi dan menanggapi secara dini kelompok serangan yang ditargetkan; meninjau dan meningkatkan versi perangkat lunak dan aplikasi yang mengandung kerentanan keamanan dengan dampak serius...

[iklan_2]

Source: https://vietnamnet.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-to-chuc-doanh-nghiep-viet-2323445.html

![[Foto] Ketua Majelis Nasional Tran Thanh Man menerima Wakil Ketua Pertama Dewan Federasi Majelis Federal Federasi Rusia](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764648408509_ndo_br_bnd-8452-jpg.webp&w=3840&q=75)

Komentar (0)