យោងតាមអ្នកជំនាញ BKAV CVE-2023-29489 គឺជាភាពងាយរងគ្រោះនៃគេហទំព័រធម្មតាមួយ ដែលអនុញ្ញាតឱ្យពួក Hacker លួចទិន្នន័យអ្នកប្រើប្រាស់ ដូចជាព័ត៌មាន វគ្គចូលប្រើ... អនុញ្ញាតឱ្យដំណើរការពាក្យបញ្ជា និងការគ្រប់គ្រងពីចម្ងាយនៃម៉ាស៊ីនមេគេហទំព័រ។ ភាពងាយរងគ្រោះប៉ះពាល់ដល់ច្រកគ្រប់គ្រង cPanel 2080, 2082, 2083, 2086 និងកម្មវិធីដែលដំណើរការលើច្រកសេវាគេហទំព័រលំនាំដើម 80 និង 443។ នេះមានន័យថាគេហទំព័ររាប់លានដែលគ្រប់គ្រងដោយ cPanel មានហានិភ័យនៃការរងការវាយប្រហារ ជាពិសេសនៅពេលដែលកូដ exploit code (PoC) ត្រូវបានផ្សព្វផ្សាយ។

លោក Nguyen Van Cuong នាយកផ្នែក Cyber Security នៃ Bkav បាននិយាយថា "cPanel គឺជាគេហទំព័រដែលបង្ហោះកម្មវិធីគ្រប់គ្រងដោយមានការដំឡើងជាង 1.4 លានភ្ជាប់ទៅអ៊ីនធឺណិត។ cPanel គ្រប់គ្រងពីមួយទៅគេហទំព័រជាច្រើន ដូច្នេះវិសាលភាពនៃឥទ្ធិពលនឹងធំទូលាយណាស់"។

BKAV បានកត់ត្រាថា នៅក្នុងប្រទេសវៀតណាម មានការដំឡើងកម្មវិធី cPanel ច្រើនជាង 2,500។ ដោយមើលឃើញពីផលប៉ះពាល់យ៉ាងធ្ងន់ធ្ងរនៃភាពងាយរងគ្រោះនេះ BKAV ណែនាំថាគ្រឿងដែលប្រើ cPanel ភ្លាមៗធ្វើដូចខាងក្រោម៖ ធ្វើបច្ចុប្បន្នភាពភ្លាមៗទៅកំណែចុងក្រោយបំផុត ហើយរៀបចំរបៀបអាប់ដេតដោយស្វ័យប្រវត្តិសម្រាប់ cPanel ។

ក្នុងពេលជាមួយគ្នានេះ អង្គភាពដែលប្រើកម្មវិធី cPanel នៅលើប្រព័ន្ធបណ្ដាញទាំងពីរដែលដំណើរការលើច្រក 80 និង 433 ចាំបាច់ត្រូវពិនិត្យមើលប្រព័ន្ធទាំងមូលដើម្បីស្វែងរក និងដោះស្រាយការវាយប្រហារភ្លាមៗ។

កាលពីមុន BKAV បានរកឃើញយុទ្ធនាការវាយប្រហារខ្សែសង្វាក់ផ្គត់ផ្គង់ដ៏ធ្ងន់ធ្ងរមួយ ដែលផ្តោតលើការធ្វើបច្ចុប្បន្នភាពនៃ 3CXDesktopApp ដែលជាកម្មវិធីរបស់ក្រុមហ៊ុន 3CX (សហរដ្ឋអាមេរិក) ទាំង Windows និង macOS ។

3CXDesktopApp គឺជាកម្មវិធីសម្រាប់ការហៅទូរសព្ទ និងការថែទាំអតិថិជននៃអាជីវកម្ម។ កម្មវិធីនេះមានកំណែសម្រាប់ប្រព័ន្ធប្រតិបត្តិការដ៏ពេញនិយមរួមមាន Windows, macOS និង Linux ។

អ្នកជំនាញបាននិយាយថា ពួក Hacker បានបញ្ចូល APT spyware ទៅក្នុងការធ្វើបច្ចុប្បន្នភាព ដែលត្រូវបានចុះហត្ថលេខាជាឌីជីថលដោយ 3CX ខ្លួនវា ហើយបន្ទាប់មកបានបញ្ជូនវាទៅកុំព្យូទ័ររបស់អ្នកប្រើ តាមរយៈដំណើរការធ្វើបច្ចុប្បន្នភាពដោយស្វ័យប្រវត្តិ ឬដោយដៃ។ កុំព្យូទ័ររបស់ជនរងគ្រោះនឹងត្រូវបានគ្រប់គ្រងទាំងស្រុង ហើយព័ត៌មានរបស់វានឹងត្រូវបានកាន់កាប់។ នេះក៏ជាវេទិការមួយសម្រាប់ពួក Hacker ក្នុងការជ្រៀតចូលយ៉ាងជ្រៅទៅក្នុងប្រព័ន្ធផ្ទៃក្នុងនៃអាជីវកម្ម និងអង្គការដោយបង្កើនសិទ្ធិ។ អ្នកជំនាញនិយាយថា ពួក Hacker បានរៀបចំហេដ្ឋារចនាសម្ព័ន្ធសម្រាប់ការវាយប្រហារតាំងពីខែកុម្ភៈ ឆ្នាំ 2022 ហើយបានចូលប្រើប្រព័ន្ធរបស់ 3CX ចាប់ពីខែវិច្ឆិកា ដល់ខែធ្នូ ឆ្នាំ 2022។

នៅប្រទេសវៀតណាម BKAV បានកត់ត្រាយ៉ាងហោចណាស់ 318 អង្គភាព និងអង្គការដោយប្រើប្រាស់ 3CXDesktopApp រួមទាំងសហគ្រាស និងស្ថាប័នហិរញ្ញវត្ថុធំៗជាច្រើន។ ដោយទទួលបានផលប៉ះពាល់យ៉ាងធ្ងន់ធ្ងរជាពិសេសនៃយុទ្ធនាការវាយប្រហារនេះ BKAV ផ្តល់អនុសាសន៍ថាអង្គភាពដែលប្រើកម្មវិធី 3CXDesktopApp ភ្លាមៗធ្វើដូចខាងក្រោម៖ បិទ និងផ្តាច់ការតភ្ជាប់អ៊ីនធឺណិតទាំងអស់នៃប្រព័ន្ធដើម្បីបញ្ឈប់ការឈ្លានពាន និងការគ្រប់គ្រងរបស់ពួក Hacker ។ ធ្វើបច្ចុប្បន្នភាពទៅកំណែចុងក្រោយបំផុតរបស់ 3CXDesktopApp ។ ទាក់ទងអង្គភាពសន្តិសុខតាមអ៊ីនធឺណិតឯកទេស ដើម្បីធ្វើការពិនិត្យយ៉ាងទូលំទូលាយលើប្រព័ន្ធទាំងមូលរបស់អ្នក រួមទាំងម៉ាស៊ីនមេ ស្ថានីយការងារ និងប្រព័ន្ធពពក ដើម្បីលុប spyware ឱ្យបានហ្មត់ចត់។

រចនាប័ទ្មការិយាល័យ

ប្រភព

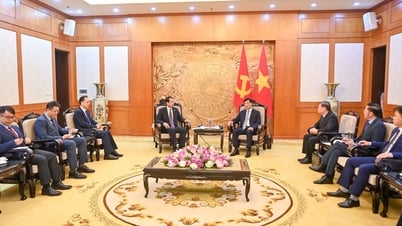

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ទទួលជួបគណៈប្រតិភូទ្វេភាគីនៃសភាតំណាងអាមេរិក](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/28/468e61546b664d3f98dc75f6a3c2c880)

![[រូបថត] មេដឹកនាំវៀតណាម និងហុងគ្រី ចូលរួមក្នុងការបើកការតាំងពិពណ៌ដោយអ្នកថតរូប Bozoky Dezso](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/28/b478be84f13042aebc74e077c4756e4b)

![[រូបថត] សិស្សថ្នាក់ទី១២ និយាយលាក្នុងពិធីបិទការត្រៀមចេញដំណើរថ្មី](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/28/42ac3d300d214e7b8db4a03feeed3f6a)

Kommentar (0)