키로거 해커들은 '키보드 로거'를 이용해 Apple 기기의 엄격한 보안 장벽을 우회하고 있습니다.

모바일 보안 회사인 Certo Software의 이사인 러셀 켄트-페인의 보고서에 따르면, 해커들은 이러한 허점을 악용해 iPhone 사용자의 개인 메시지, 브라우저 기록, 비밀번호를 기록하고 있습니다.

새로운 위협에 대한 연구는 최근 아이폰 사용자를 대상으로 한 여러 건의 사이버 공격 신고 이후 시작되었습니다. 조사 과정에서 전문가들은 영향을 받은 모든 기기에 악성 타사 키보드 앱이 설치되어 있음을 발견했습니다.

해커의 이번 새로운 공격을 독특하게 만드는 점은 기기를 직접 해킹하거나 iCloud에 접속할 필요가 없고, 대신 Apple의 TestFlight 플랫폼을 사용하여 악성 키보드 소프트웨어를 배포한다는 점입니다. TestFlight 플랫폼의 앱은 App Store의 앱과 동일한 엄격한 보안 검토 과정을 거칠 필요가 없습니다.

Apple은 오랫동안 앱 스토어에서 iPhone과 iPad에 앱을 설치하기 전에 보안 검토를 통과하도록 요구해 왔습니다. 이 검토는 악성 앱이 기기에 침입하여 해로운 행위를 하는 것을 방지합니다.

하지만 TestFlight는 개발자가 App Store에서 모든 사용자에게 공식적으로 출시되기 전에 선택된 수의 사용자에게 비공식(베타) 애플리케이션을 배포할 수 있도록 돕기 위해 Apple에서 만든 도구입니다.

악성 키보드가 사용자 기기에 설치되면 기본 iPhone 키보드가 기존 키보드와 유사한 인터페이스로 자동 교체됩니다. 악성 키보드는 키로거 역할을 하여 사용자가 입력하는 모든 내용을 자동으로 기록하고 해커의 서버로 데이터를 전송합니다.

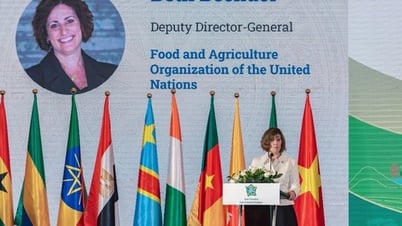

|

| 왼쪽은 기본 iOS 키보드 인터페이스이고 오른쪽은 해커의 키로거 역할을 하는 악성 키보드입니다. |

iPhone에 악성 키보드가 설치되었는지 확인하려면 iPhone 사용자는 설정을 열고 키보드로 이동하여 설치된 키보드 목록을 확인해야 합니다.

전체 기기 제어가 활성화된 낯선 키보드를 발견하면 문제가 될 수 있습니다. 이 경우 iPhone 사용자는 의심스러운 키보드 앱을 제거해야 합니다.

iPhone 사용자는 Macbook 컴퓨터에서 바이러스 백신 소프트웨어를 사용하는 것도 고려해야 합니다. USB를 통해 iPhone이나 iPad가 Macbook에 연결되어 있는 경우 바이러스 백신 소프트웨어를 통해 해당 기기를 검사하여 맬웨어를 검색할 수 있습니다.

애플은 아직 이 해커 공격 방법에 대해 공식적으로 언급하지 않았으므로, 아이폰 사용자는 최신 패치에 주의를 기울여 기기를 신속하게 업데이트해야 합니다.

[광고_2]

원천

댓글 (0)