BKAV 전문가에 따르면 CVE-2023-29489는 전형적인 웹 취약점 중 하나로, 해커가 사용자 데이터(정보, 세션 접근 등)를 훔쳐 명령 실행 및 웹 서버 원격 제어가 가능합니다. 이 취약점은 cPanel 관리 포트 2080, 2082, 2083, 2086과 기본 웹 서비스 포트 80 및 443에서 실행되는 애플리케이션에 영향을 미칩니다. 이는 cPanel에서 관리하는 수백만 개의 웹사이트가 공격을 받을 위험이 있음을 의미하며, 특히 악용 코드(PoC)가 공개된 경우 더욱 그렇습니다.

Bkav 사이버 보안 책임자인 응우옌 반 꾸엉(Nguyen Van Cuong) 씨는 "cPanel은 140만 개 이상의 설치가 인터넷에 연결된 웹사이트 호스팅 관리 소프트웨어입니다. cPanel은 하나부터 여러 개까지 웹사이트를 관리하기 때문에 영향력이 매우 큽니다."라고 말했습니다.

BKAV는 베트남에 2,500개 이상의 cPanel 소프트웨어가 설치되었다고 기록했습니다. 이 취약점의 심각한 영향을 고려하여 BKAV는 cPanel을 사용하는 단위에서 즉시 다음을 수행할 것을 권장합니다. 최신 버전으로 즉시 업데이트하고 cPanel에 대한 자동 업데이트 모드를 설정하세요.

동시에, 포트 80과 433에서 실행되는 두 웹 시스템 모두에서 cPanel 소프트웨어를 사용하는 부서는 공격을 신속하게 탐지하고 처리하기 위해 전체 시스템을 검토해야 합니다.

이전에 BKAV는 3CX Company(미국)의 Windows 및 macOS용 소프트웨어인 3CXDesktopApp의 업데이트를 표적으로 삼은 심각한 공급망 공격 캠페인을 발견했습니다.

3CXDesktopApp은 기업의 전화 통화 및 고객 관리를 위한 애플리케이션입니다. 이 앱은 Windows, macOS, Linux 등 인기 있는 운영 체제에 맞는 버전을 제공합니다.

전문가들은 해커가 3CX가 직접 디지털 서명한 업데이트에 APT 스파이웨어를 삽입한 다음 자동 또는 수동 업데이트 프로세스를 통해 사용자의 컴퓨터로 보냈다고 밝혔습니다. 피해자의 컴퓨터는 완전히 통제되고, 그 정보는 유출됩니다. 이는 해커가 권한을 확대하여 기업 및 조직의 내부 시스템에 깊숙이 침투할 수 있는 발판이 됩니다. 전문가들은 해커들이 2022년 2월부터 공격을 위한 인프라를 준비해 왔으며, 적어도 2022년 11월부터 12월까지 3CX 시스템에 접근했다고 말했습니다.

BKAV는 베트남에서 3CXDesktopApp을 사용하는 단위와 기관이 최소 318개라고 기록했는데, 여기에는 많은 대기업과 금융 기관이 포함됩니다. 이 공격 캠페인의 특히 심각한 영향을 고려하여 BKAV는 3CXDesktopApp 소프트웨어를 사용하는 부대에 즉시 다음 작업을 수행할 것을 권고합니다. 해커의 침입과 제어를 막기 위해 시스템의 모든 인터넷 연결을 닫고 연결을 끊습니다. 3CXDesktopApp을 최신 버전으로 업데이트하세요. 전문 사이버 보안 부서에 연락하여 서버, 워크스테이션, 클라우드 시스템 등 전체 시스템에 대한 포괄적인 검토를 실시하고 스파이웨어를 철저히 제거하세요.

오피스 스타일

[광고_2]

원천

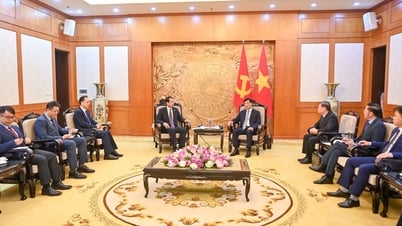

![[사진] 팜민친 총리, 미국 하원 양당 대표단 접견](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/28/468e61546b664d3f98dc75f6a3c2c880)

![[사진] 12학년 학생들이 졸업식에서 작별인사를 하고 새로운 여정을 준비하고 있다](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/28/42ac3d300d214e7b8db4a03feeed3f6a)

![[사진] 베트남과 헝가리 정상, 사진작가 보조키 데조의 전시회 개막식 참석](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/28/b478be84f13042aebc74e077c4756e4b)

댓글 (0)