ການໂຈມຕີ Ransomware ແນເປົ້າໝາຍໃສ່ບັນດາອົງການຫວຽດນາມ ປະກົດວ່າ

ໃນຊຸມມື້ມໍ່ໆມານີ້, ໂດຍຜ່ານການໂຈມຕີ ransomware ໃສ່ລະບົບວິສາຫະກິດຂະໜາດໃຫຍ່ 2 ແຫ່ງຄື VNDIRECT ແລະ PVOIL, ຫຼາຍອົງການ, ອົງການ ແລະ ວິສາຫະກິດ ຫວຽດນາມ ໄດ້ເຫັນຢ່າງຈະແຈ້ງກວ່າເຖິງອັນຕະລາຍຂອງວິທີບຸກໂຈມຕີທາງອິນເຕີແນັດນີ້. ຢ່າງໃດກໍຕາມ, ອົງການຈັດຕັ້ງແລະວິສາຫະກິດພາຍໃນປະເທດຈໍານວນຫຼາຍບໍ່ຮູ້ວ່າຈະເລີ່ມຕົ້ນບ່ອນໃດແລະວິທີການແກ້ໄຂເພື່ອປ້ອງກັນລະບົບແລະຂໍ້ມູນຂອງເຂົາເຈົ້າຈາກການໂຈມຕີ ransomware, ໄພຂົ່ມຂູ່ທີ່ມີຢູ່ສໍາລັບອົງການຈັດຕັ້ງທັງຫມົດແລະເພີ່ມຂຶ້ນຢ່າງຕໍ່ເນື່ອງໃນຄວາມຊັບຊ້ອນແລະຄວາມສັບສົນ.

ຕາມກົມຮັກສາຄວາມປອດໄພຂໍ້ມູນຂ່າວສານ ( ກະຊວງຖະແຫຼງຂ່າວ ແລະ ສື່ສານ ), ປະຈຸບັນ, ຫຼາຍລະບົບຂໍ້ມູນຂ່າວສານຂອງບັນດາອົງການ, ອົງການ ແລະ ວິສາຫະກິດຫວຽດນາມ ພວມຖືກກຸ່ມແຮັກເກີແນໃສ່, ພິເສດແມ່ນກຸ່ມໂຈມຕີ ransomware.

ໃນ 3 ເດືອນຕົ້ນປີນີ້, ໂດຍຜ່ານການວິເຄາະຫຼາຍກວ່າ 150 ລ້ານຄໍາເຕືອນກ່ຽວກັບຄວາມສ່ຽງດ້ານຄວາມປອດໄພໃນ cyberspace ຂອງຫວຽດນາມທີ່ບັນທຶກໄວ້ຈາກລະບົບເຕັກນິກ, ກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານໄດ້ກໍານົດຄວາມສ່ຽງການໂຈມຕີທາງອິນເຕີເນັດຫຼາຍກວ່າ 300,000 ເປົ້າຫມາຍລະບົບຂໍ້ມູນຂ່າວສານໃນທົ່ວປະເທດ.

ນອກຈາກນີ້ໃນໄຕມາດທໍາອິດຂອງປີ 2024, ໂດຍຜ່ານລະບົບຂອງສູນຕິດຕາມກວດກາ Cyberspace ແຫ່ງຊາດ - NCSC, ກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານໄດ້ບັນທຶກຫຼາຍກ່ວາ 13,000 ເຫດການຄວາມປອດໄພຂໍ້ມູນຂ່າວສານທີ່ກ່ຽວຂ້ອງກັບ ransomware ໃນລະບົບຂໍ້ມູນຂ່າວສານ.

ແຈ້ງຂ່າວໃນວັນທີ 6 ເມສານີ້, ກົມຮັກສາຄວາມປອດໄພຂໍ້ມູນຂ່າວ ສານຫວຽດນາມ ໃຫ້ຮູ້ວ່າ: ຜ່ານການຕິດຕາມ ແລະ ກວດກາການບຸກໂຈມຕີທາງອິນເຕີແນັດໃນໄລຍະມໍ່ໆມານີ້, ອົງການດັ່ງກ່າວໄດ້ສັງເກດເຫັນບັນດາຂະບວນການໂຈມຕີ ransomware ປະກົດຕົວຕໍ່ບັນດາອົງການ, ອົງການ ແລະ ວິສາຫະກິດຫວຽດນາມ, ໂດຍສະເພາະແມ່ນບັນດາອົງການດຳເນີນທຸລະກິດໃນຂົງເຂດສຳຄັນຄື: ການເງິນ, ການທະນາຄານ, ພະລັງງານ, ໂທລະຄົມ ແລະ ອື່ນໆ. ransomware.

ການວິເຄາະໂດຍຜູ້ຊ່ຽວຊານຈາກກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານສະແດງໃຫ້ເຫັນວ່າການໂຈມຕີ ransomware ໃນມື້ນີ້ມັກຈະເລີ່ມຕົ້ນຈາກຄວາມອ່ອນແອດ້ານຄວາມປອດໄພຂອງອົງການຫຼືອົງການຈັດຕັ້ງ. ຜູ້ໂຈມຕີເຈາະລະບົບຈາກຈຸດອ່ອນນັ້ນ, ຮັກສາການປະກົດຕົວ, ຂະຫຍາຍຂອບເຂດຂອງການບຸກລຸກແລະຄວບຄຸມໂຄງສ້າງ IT ຂອງອົງການຈັດຕັ້ງ.

ໂດຍສະເພາະ, ແທນທີ່ຈະໂຈມຕີຜູ້ໃຊ້ terminal ຫຼືລະບົບສ່ວນບຸກຄົນ, ການເຂົ້າລະຫັດຂໍ້ມູນໃນກຸ່ມເຊີຟເວີຈໍານວນຫນ້ອຍເຊັ່ນດຽວກັບ, ກຸ່ມການໂຈມຕີ ransomware ໃນປັດຈຸບັນ, ຫຼັງຈາກ infiltrating ແລະນອນ dormant ໃນລະບົບ, ຈະເປີດການໂຈມຕີ, ເປັນອໍາມະພາດລະບົບທັງຫມົດແລະ encrypting ຂໍ້ມູນທັງຫມົດຂອງອົງການຈັດຕັ້ງຜູ້ຖືກເຄາະຮ້າຍ, ໂດຍມີເປົ້າຫມາຍ blackmailing ອົງການຈັດຕັ້ງທີ່ຕ້ອງການດຶງຂໍ້ມູນ encrypted ໄດ້.

ນອກຈາກການໂຈມຕີ ransomware ທີ່ເປັນມືອາຊີບນັບມື້ນັບເພີ່ມຂຶ້ນ, ຜູ້ຊ່ຽວຊານຍັງເຊື່ອວ່າ ສາເຫດທີ່ກຸ່ມແຮັກເກີຫຼາຍຄົນໄດ້ເປີດການໂຈມຕີ ransomware ເທິງລະບົບຕ່າງໆໃນຫວຽດນາມ ເມື່ອໄວໆມານີ້ ແມ່ນຍ້ອນວ່າຫຼາຍອົງການ ແລະທຸລະກິດຂອງຫວຽດນາມ ຍັງບໍ່ທັນຮັບປະກັນຄວາມປອດໄພດ້ານຂໍ້ມູນໃຫ້ລະບົບຂອງເຂົາເຈົ້າຢ່າງເຕັມສ່ວນ.

9 ມາດຕະການພື້ນຖານເພື່ອປ້ອງກັນການໂຈມຕີ ransomware

ຕໍ່ໜ້າການບຸກໂຈມຕີ ransomware ເມື່ອບໍ່ດົນມານີ້ ແນໃສ່ລະບົບບັນດາອົງການ, ອົງການຈັດຕັ້ງຢູ່ ຫວຽດນາມ, ຄຽງຄູ່ກັບການໜູນຊ່ວຍບັນດາຫົວໜ່ວຍຖືກບຸກໂຈມຕີ, ກົມຮັກສາຄວາມປອດໄພຂໍ້ມູນຂ່າວສານຍັງສືບຕໍ່ອອກຄຳເຕືອນ ແລະ ຮຽກຮ້ອງເພີ່ມທະວີບັນດາມາດຕະການປ້ອງກັນລະບົບຂໍ້ມູນຂ່າວສານ, ພິເສດແມ່ນບັນດາລະບົບສຳຄັນທີ່ເກັບມ້ຽນ ແລະ ປະຕິບັດຂໍ້ມູນຜູ້ໃຊ້ຢ່າງຫຼວງຫຼາຍ.

ໂດຍສະເພາະ, ທັນທີຫຼັງຈາກ VNDIRECT ຖືກໂຈມຕີ, ກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານໄດ້ແນະນໍາບັນດາບໍລິສັດຫຼັກຊັບກ່ຽວກັບວຽກງານທີ່ຕ້ອງໄດ້ສຸມໃສ່ເພື່ອຮັບປະກັນຄວາມປອດໄພຂອງລະບົບຂໍ້ມູນຂ່າວສານ, ໂດຍສະເພາະລະບົບການຄຸ້ມຄອງບັນຊີລູກຄ້າ, ໃຫ້ບໍລິການທຸລະກໍາຫຼັກຊັບອອນໄລນ໌.

ຫຼັງຈາກນັ້ນ, ໃນວັນທີ 30 ມີນາ, ສັງເກດເຫັນທ່າອ່ຽງເພີ່ມຂຶ້ນຂອງການໂຈມຕີ ransomware ຕໍ່ອົງການຈັດຕັ້ງພາຍໃນ, ກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານໄດ້ເຕືອນແລະແນະນໍາອົງການ, ອົງການຈັດຕັ້ງແລະທຸລະກິດໃນທົ່ວປະເທດກ່ຽວກັບສິ່ງທີ່ຕ້ອງເຮັດເພື່ອປົກປ້ອງລະບົບຂອງພວກເຂົາຈາກຮູບແບບການໂຈມຕີທາງອິນເຕີເນັດທີ່ເປັນອັນຕະລາຍໂດຍສະເພາະນີ້.

ເພື່ອເຮັດໃຫ້ມັນງ່າຍຂຶ້ນສໍາລັບອົງການ, ອົງການຈັດຕັ້ງແລະທຸລະກິດທີ່ຈະນໍາໃຊ້ວິທີແກ້ໄຂເພື່ອປ້ອງກັນການໂຈມຕີ ransomware, ຫຼັງຈາກຫຼາຍກວ່າ 3 ມື້ຂອງການພັດທະນາອັນຮີບດ່ວນ, ໃນວັນທີ 6 ເມສາ, ກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານໄດ້ເປີດຕົວ 'ຄູ່ມືກ່ຽວກັບການປ້ອງກັນແລະຫຼຸດຜ່ອນຄວາມສ່ຽງຈາກການໂຈມຕີ ransomware'. ນີ້ເປັນເອກະສານທີ່ເປັນປະໂຫຍດ ເພື່ອຊ່ວຍໃຫ້ໜ່ວຍງານຕ່າງໆ ປ້ອງກັນ ແລະ ປົກປ້ອງລະບົບຂໍ້ມູນຂ່າວສານຈາກການໂຈມຕີທາງອິນເຕີເນັດທີ່ອາດຈະເກີດຂຶ້ນ. ອົງການຈັດຕັ້ງ ແລະວິສາຫະກິດສາມາດດາວໂຫຼດປຶ້ມຄູ່ມືສະບັບນີ້ຢູ່ໃນເວັບໄຊ Khonggianmang.vn ຂອງ NCSC.

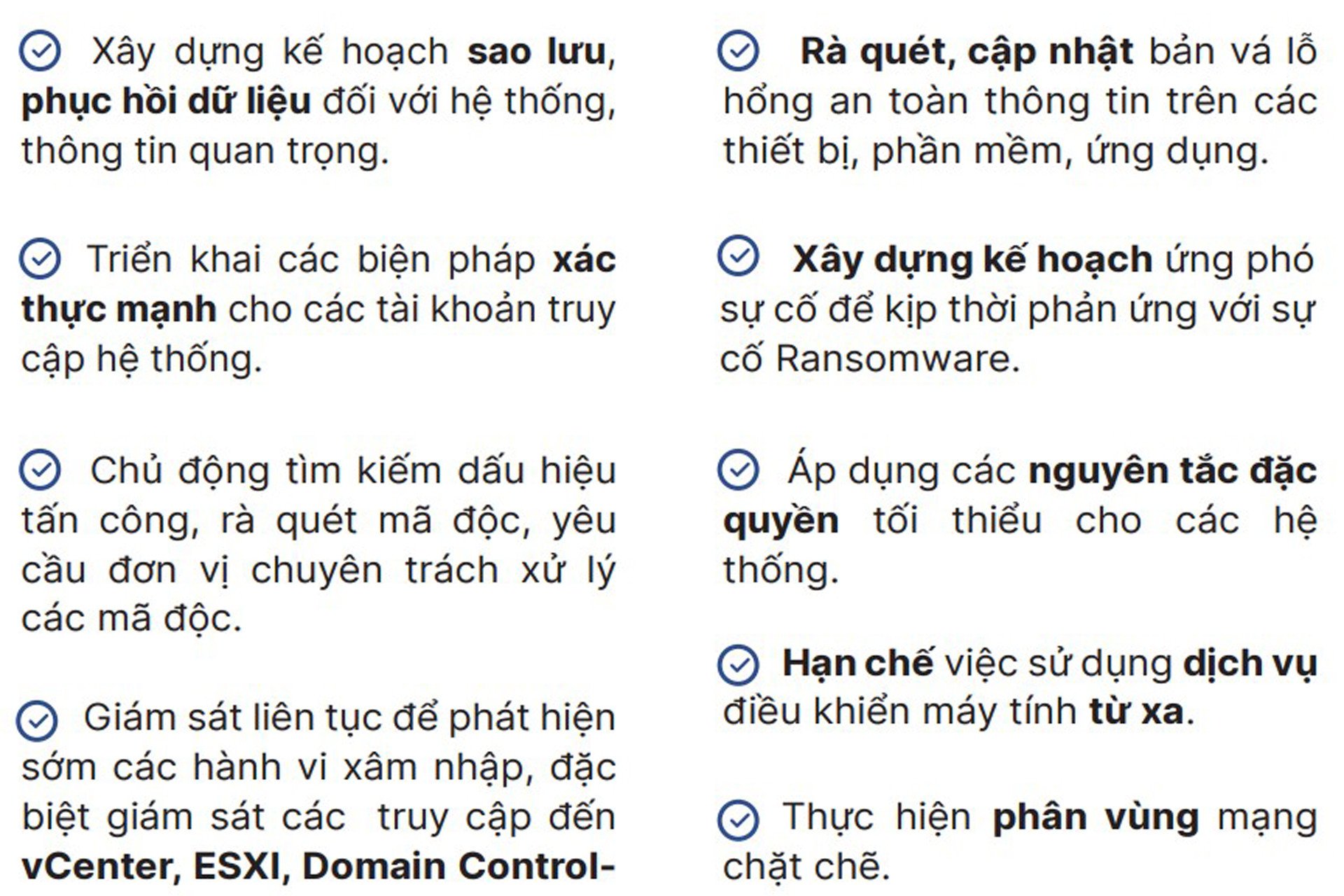

ນອກຈາກຄໍາແນະນໍາບາງຢ່າງກ່ຽວກັບວິທີການຟື້ນຟູລະບົບຫຼັງຈາກກວດພົບການໂຈມຕີ ransomware, ປື້ມຄູ່ມືຍັງໃຫ້ຄໍາແນະນໍາສະເພາະກ່ຽວກັບ 9 ມາດຕະການເພື່ອປ້ອງກັນແລະຫຼຸດຜ່ອນຄວາມສ່ຽງຈາກການໂຈມຕີ ransomware ສໍາລັບອົງການ, ອົງການຈັດຕັ້ງແລະທຸລະກິດ, ແນໃສ່ເປົ້າຫມາຍທົ່ວໄປຂອງການຮັບປະກັນຄວາມປອດໄພທາງອິນເຕີເນັດແຫ່ງຊາດ.

ໃນບັນດາ 9 ມາດຕະການເພື່ອປ້ອງກັນແລະຫຼຸດຜ່ອນຄວາມສ່ຽງຈາກການໂຈມຕີ ransomware ທີ່ແນະນໍາໃນປື້ມຄູ່ມື, ມາດຕະການທໍາອິດແມ່ນການພັດທະນາແຜນການສໍາຮອງຂໍ້ມູນແລະການຟື້ນຟູຂໍ້ມູນສໍາລັບລະບົບແລະຂໍ້ມູນທີ່ສໍາຄັນ.

ຜູ້ຊ່ຽວຊານສັງເກດວ່າເປົ້າຫມາຍຂອງການໂຈມຕີ ransomware ແມ່ນເພື່ອພະຍາຍາມປ້ອງກັນການຟື້ນຕົວຂໍ້ມູນຫຼັງຈາກຖືກເຂົ້າລະຫັດ. ດັ່ງນັ້ນ, ຜູ້ໂຈມຕີມັກຈະຊອກຫາແລະລວບລວມຂໍ້ມູນປະຈໍາຕົວທີ່ເກັບໄວ້ໃນລະບົບ, ນໍາໃຊ້ຂໍ້ມູນປະຈໍາຕົວເຫຼົ່ານັ້ນເພື່ອເຂົ້າຫາການແກ້ໄຂການສໍາຮອງຂໍ້ມູນແລະການຟື້ນຟູ; ແລະຫຼັງຈາກນັ້ນລຶບຫຼືເຂົ້າລະຫັດສໍາຮອງຂໍ້ມູນ.

"ພວກເຮົາແນະນໍາໃຫ້ເຮັດການສໍາຮອງຂໍ້ມູນ "ອອບໄລນ໌", ບໍ່ໃຫ້ການສໍາຮອງຂໍ້ມູນໃນສະພາບແວດລ້ອມທີ່ເຊື່ອມຕໍ່ກັບໂຄງສ້າງພື້ນຖານຂອງເຄືອຂ່າຍ. ດໍາເນີນການສໍາຮອງຂໍ້ມູນເປັນປົກກະຕິແລະໃຫ້ແນ່ໃຈວ່າຂໍ້ມູນສໍາຮອງຂໍ້ມູນສໍາເລັດ, ດັ່ງນັ້ນການຈໍາກັດແລະຫຼຸດຜ່ອນຜົນກະທົບຂອງການສູນເສຍຂໍ້ມູນ (ເມື່ອເຂົ້າລະຫັດ) ແລະເລັ່ງຂະບວນການຟື້ນຕົວໃນເວລາທີ່ເກີດເຫດການ, " ຜູ້ຊ່ຽວຊານຈາກກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານແນະນໍາ.

ກົມຮັກສາຄວາມປອດໄພຂໍ້ມູນຂ່າວສານ ຫວັງວ່າຈະໄດ້ຮັບການຮ່ວມມື ແລະ ສົມທົບກັນຢ່າງຕັ້ງໜ້າຈາກບັນດາອົງການສື່ມວນຊົນ ແລະ ສື່ມວນຊົນ ເພື່ອເຜີຍແຜ່ບັນດາເນື້ອໃນປ້ອງກັນ ແລະ ຫຼຸດຜ່ອນຄວາມສ່ຽງຈາກການໂຈມຕີ ransomware ໃຫ້ບັນດາຫົວເລື່ອງທີ່ເຂົ້າຮ່ວມບັນດາການເຄື່ອນໄຫວອອນລາຍ, ປະກອບສ່ວນຍົກສູງຄວາມສາມາດຮັບມືຢ່າງຕັ້ງໜ້າ ແລະ ກວດສອບຄວາມສ່ຽງໃນການບຸກໂຈມຕີທາງອິນເຕີແນັດຂອງບັນດາອົງການ ແລະ ວິສາຫະກິດຢູ່ ຫວຽດນາມ.

ທີ່ມາ

![[ຮູບພາບ] 60 ປີແຫ່ງວັນສ້າງຕັ້ງສະມາຄົມນັກສິລະປິນຫວຽດນາມ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

![[ຮູບພາບ] ທ່ານປະທານສະພາແຫ່ງຊາດ ເຈີ່ນດ້າຍກວາງ ເຂົ້າຮ່ວມພິທີມອບລາງວັນ VinFuture 2025](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

(0)