Pada 26 Jun, pakar Kaspersky mengumumkan penemuan perisian intip baharu yang dipanggil SparkKitty, yang direka untuk menyerang telefon pintar menggunakan sistem pengendalian iOS dan Android, kemudian menghantar imej dan maklumat peranti daripada telefon yang dijangkiti ke pelayan penyerang.

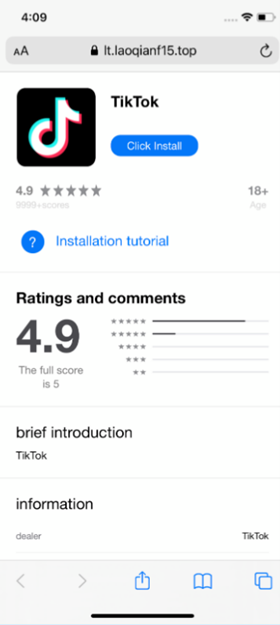

SparkKitty tertanam dalam aplikasi dengan kandungan yang berkaitan dengan mata wang kripto dan perjudian, serta dalam versi palsu aplikasi TikTok. Aplikasi ini diedarkan bukan sahaja melalui App Store dan Google Play, tetapi juga di laman web pancingan data.

Menurut analisis pakar, matlamat kempen ini mungkin untuk mencuri mata wang kripto daripada pengguna di Asia Tenggara dan China. Pengguna di Vietnam juga berisiko menghadapi ancaman yang serupa.

Kaspersky telah memaklumkan Google dan Apple untuk menangani aplikasi berniat jahat yang dinyatakan di atas. Beberapa butiran teknikal menunjukkan bahawa kempen serangan baharu ini berkaitan dengan SparkCat – sejenis Trojan yang dikesan sebelum ini. SparkCat ialah perisian hasad pertama pada platform iOS yang mempunyai modul pengecaman aksara optik (OCR) bersepadu untuk mengimbas pustaka foto pengguna, mencuri tangkapan skrin yang mengandungi kata laluan atau frasa pemulihan dompet mata wang kripto.

Berikutan SparkCat, ini merupakan kali kedua tahun ini penyelidik Kaspersky mengesan perisian hasad pencuri Trojan di App Store.

Di App Store, perisian hasad Trojan ini disamarkan sebagai aplikasi berkaitan mata wang kripto yang dipanggil 币coin. Selain itu, di laman web pancingan data yang direka untuk meniru antara muka iPhone App Store, penjenayah siber mengedarkan perisian hasad ini di bawah nama TikTok dan beberapa permainan perjudian.

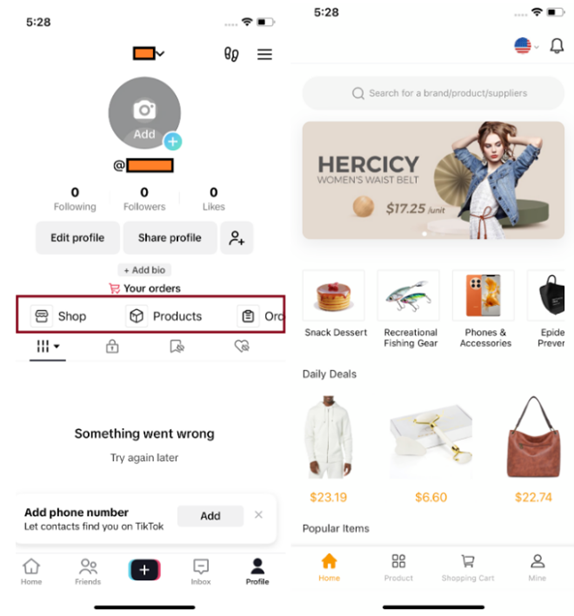

Sergey Puzan, seorang penganalisis perisian hasad di Kaspersky, menyatakan: “Laman web palsu merupakan salah satu saluran paling biasa untuk mengedarkan perisian hasad Trojan, di mana penggodam cuba memperdaya pengguna agar mengakses dan memasang perisian hasad pada iPhone mereka. Pada sistem pengendalian iOS, masih terdapat beberapa kaedah yang sah untuk pengguna memasang aplikasi dari luar App Store. Dalam serangan ini, penggodam mengeksploitasi alat pembangun – yang direka untuk memasang aplikasi secara dalaman dalam perniagaan. Dalam versi TikTok yang dijangkiti, sejurus selepas pengguna log masuk, perisian hasad tersebut mencuri foto dari galeri telefon dan secara rahsia memasukkan pautan pelik ke dalam halaman profil mangsa. Apa yang membimbangkan ialah pautan ini membawa kepada kedai yang hanya menerima pembayaran mata wang kripto, sekali gus meningkatkan lagi kebimbangan kami tentang kempen ini.”

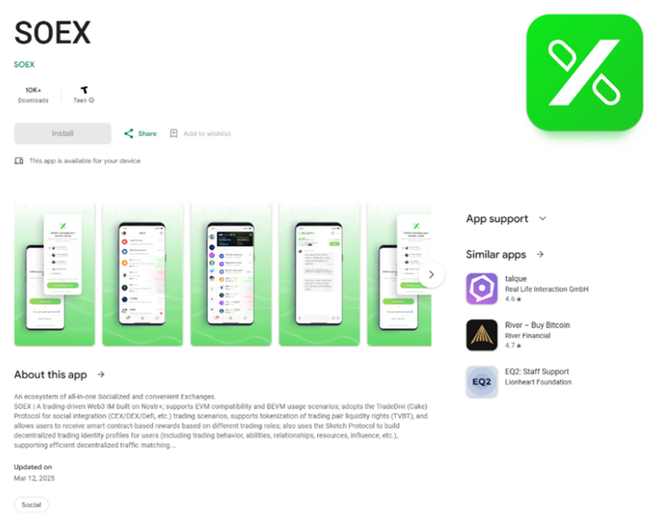

Pada sistem pengendalian Android, penyerang menyasarkan pengguna di Google Play dan laman web pihak ketiga dengan menyamar sebagai perisian hasad sebagai perkhidmatan berkaitan mata wang kripto. Satu contoh aplikasi yang dijangkiti ialah SOEX – aplikasi pemesejan dengan fungsi perdagangan mata wang kripto bersepadu, yang mempunyai lebih 10,000 muat turun dari kedai rasminya.

Selain itu, pakar juga menemui fail APK (fail pemasangan aplikasi Android, yang boleh dipasang secara langsung tanpa melalui Google Play) aplikasi yang dijangkiti ini di laman web pihak ketiga, yang dipercayai berkaitan dengan kempen serangan yang dinyatakan di atas.

Aplikasi-aplikasi ini dipromosikan sebagai projek pelaburan mata wang kripto. Terutamanya, laman web yang mengedarkan aplikasi tersebut juga dipromosikan secara meluas di media sosial, termasuk YouTube.

Dmitry Kalinin, seorang penganalisis perisian hasad di Kaspersky, menyatakan: “Selepas pemasangan, aplikasi ini berfungsi seperti yang diterangkan pada mulanya. Walau bagaimanapun, semasa pemasangan, ia menyusup masuk ke dalam peranti secara senyap dan menghantar imej secara automatik dari galeri mangsa kepada penyerang. Imej-imej ini mungkin mengandungi maklumat sensitif yang dicari oleh penggodam, seperti kod pemulihan dompet mata wang kripto, yang membolehkan mereka mencuri aset digital mangsa. Terdapat banyak tanda tidak langsung bahawa kumpulan penyerang menyasarkan aset digital pengguna: banyak aplikasi yang dijangkiti berkaitan dengan mata wang kripto, dan versi TikTok yang dijangkiti perisian hasad juga mengintegrasikan kedai yang hanya menerima pembayaran mata wang kripto.”

Untuk mengelakkan diri daripada menjadi mangsa perisian hasad ini, Kaspersky mengesyorkan agar pengguna mengambil langkah keselamatan berikut:

- Jika anda secara tidak sengaja memasang salah satu aplikasi yang dijangkiti, tanggalkannya dengan cepat daripada peranti anda dan jangan gunakannya lagi sehingga kemas kini rasmi dikeluarkan untuk mengalih keluar sepenuhnya ciri berniat jahat tersebut.

- Elakkan menyimpan tangkapan skrin yang mengandungi maklumat sensitif ke pustaka foto anda, terutamanya imej dengan kod pemulihan dompet mata wang kripto. Sebaliknya, pengguna boleh menyimpan maklumat log masuk dalam aplikasi pengurusan kata laluan khusus.

- Pasang perisian keselamatan yang andal untuk mencegah risiko jangkitan perisian hasad. Bagi sistem pengendalian iOS dengan seni bina keselamatannya yang unik, penyelesaian Kaspersky akan memberi amaran kepada anda jika ia mengesan bahawa peranti tersebut sedang menghantar data ke pelayan arahan dan kawalan penggodam, dan akan menyekat penghantaran data ini.

- Apabila aplikasi meminta akses kepada pustaka foto, pengguna harus mempertimbangkan dengan teliti sama ada kebenaran ini benar-benar diperlukan untuk fungsi utama aplikasi tersebut.

Sumber: https://www.vietnamplus.vn/phat-hien-phan-mem-gian-diep-moi-nham-vao-nguoi-tren-app-store-va-google-play-post1046585.vnp

![[Foto] Perdana Menteri Pham Minh Chinh menerima kunjungan Gabenor Wilayah Tochigi (Jepun)](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765892133176_dsc-8082-6425-jpg.webp&w=3840&q=75)

![[Foto] Perdana Menteri Pham Minh Chinh menerima kunjungan Menteri Pendidikan dan Sukan Laos, Thongsalith Mangnormek](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765876834721_dsc-7519-jpg.webp&w=3840&q=75)

![[Imej] Imej yang bocor menjelang majlis gala Anugerah Tindakan Komuniti 2025.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765882828720_ndo_br_thiet-ke-chua-co-ten-45-png.webp&w=3840&q=75)

![[Foto] Perdana Menteri Pham Minh Chinh menghadiri Forum Ekonomi Vietnam 2025](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/16/1765893035503_ndo_br_dsc-8043-jpg.webp)

Komen (0)