Milliarder dollar i næringslivet

Offentliggjorte løsepengebetalinger nesten doblet seg i 2023 og passerte 1 milliard dollar-merket, noe som gjorde fjoråret til et toppår for internettutpressing, ifølge data fra analysefirmaet Chainalysis.

Det faktiske tallet er utvilsomt mye høyere, ettersom ikke alle ofre offentliggjør sakene sine. Det sjeldne lyspunktet er imidlertid at løsepengebetalingene har gått ned etter hvert som året er omme. Dette er et resultat av arbeidet med å forbedre cyberforsvarskapasiteten, samt økt bevissthet blant ofrene om at hackere holder løftene sine om å slette eller returnere stjålne data.

Registrer løsepenger

Mens stadig flere ofre for løsepengevirus nekter å betale løsepenger, har nettkriminelle gjenger kompensert for nedgangen ved å øke antallet ofre de retter seg mot.

Ta MOVEit-hacket, der Clop-ransomwaregruppen utnyttet en rekke tidligere ukjente sårbarheter i den mye brukte MOVEit Transfer-programvaren for å stjele data fra systemene til mer enn 2700 ofre. Mange organisasjoner måtte betale løsepenger for å hindre dem i å publisere sensitive data.

Chainalysis anslår at Clop-gruppen har samlet inn mer enn 100 millioner dollar i løsepenger, noe som utgjør nesten halvparten av den totale verdien av løsepengevirustilfeller i perioden juni og juli 2023.

Så, i september, betalte kasino- og underholdningsgiganten Caesars rundt 15 millioner dollar for å hindre hackere i å offentliggjøre kundedata. Det er verdt å merke seg at angrepet på Caesars i august ikke ble rapportert.

MGM Resorts – en stor hotellgruppe som også måtte bruke mer enn 100 millioner dollar på å «komme seg» etter å ha nektet å betale løsepengene. MGMs nektelse av å betale førte til at sensitive kundedata ble lekket på nettet, inkludert navn, personnummer og passdetaljer.

Økt risiko

For mange organisasjoner som Caesars er det enklere å betale løsepenger enn å håndtere en PR-krise. Men ettersom ofrene i økende grad nekter å betale, tyr nettkriminelle gjenger til mer ekstreme taktikker.

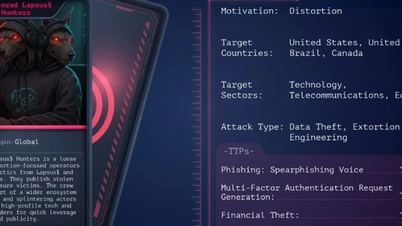

For eksempel, i desember i fjor, målrettet hackere et sykehus som behandlet kreftpasienter. Eller mer sofistikert, hackergruppen Alphv (også kjent som BlackCat) brukte den amerikanske regjeringens forskrifter for offentliggjøring av cyberhendelser til å utpresse MeridianLink, og anklaget selskapet for ikke å ha varslet dem om et «alvorlig brudd på kundedata og driftsinformasjon».

Å forby eller ikke forby å betale løsepenger?

Coveware, et selskap som spesialiserer seg på håndtering av saker om cyberutpressing, vurderte at dersom USA eller et annet land innførte et forbud mot å betale løsepenger, ville selskaper nesten helt sikkert slutte å rapportere hendelser til myndighetene og reversere prosessen med samarbeid mellom offerorganisasjoner og politimyndigheter. Ikke bare det, forbudspolitikken ville legge til rette for markedet for ulovlige løsepenger.

I mellomtiden mener noen bransjeeksperter at det å forby selskaper å betale hackere ville være en langsiktig løsning, selv om det kan føre til en økning i skadevareangrep på kort sikt.

Allan Liska, en trusselanalytiker hos Recorded Future, sa at så lenge løsepenger er lovlige, vil praksisen fortsette. «Jeg var tidligere imot ideen om å forby løsepenger, men ting er i endring», sa Liska. «Utpressing er på vei oppover, ikke bare når det gjelder antall angrep, men også angrepenes art og gjengene bak dem.»

(Ifølge TechCrunch)

[annonse_2]

Kilde

![[Foto] Lam Dong: Bilder av skader etter en mistenkt innsjøsprengning i Tuy Phong](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/02/1762078736805_8e7f5424f473782d2162-5118-jpg.webp)

![[Foto] Statsminister Pham Minh Chinh leder det andre møtet i styringskomiteen for privat økonomisk utvikling.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/01/1762006716873_dsc-9145-jpg.webp)

Kommentar (0)