To złośliwe oprogramowanie potrafi kraść zdjęcia i dane z urządzenia, a następnie przesyłać je na serwer hakera. SparkKitty często pojawia się w aplikacjach związanych z kryptowalutami, grami hazardowymi i fałszywą wersją TikToka. Jest dystrybuowany za pośrednictwem App Store, Google Play i witryn phishingowych. Uważa się, że ta kampania ataków jest wymierzona w użytkowników z Azji Południowo-Wschodniej i Chin, w tym z Wietnamu.

Kaspersky ostrzegł Apple i Google przed powiązanymi złośliwymi aplikacjami. Niektóre szczegóły sugerują, że SparkKitty jest powiązany ze SparkCat – złośliwym oprogramowaniem, które zyskało rozgłos dzięki wykorzystaniu technologii OCR do skanowania zrzutów ekranu, wyszukiwania haseł lub fraz odzyskiwania portfeli kryptowalutowych. To już drugi raz w tym roku, kiedy eksperci zgłaszają pojawienie się trojana kradnącego dane w App Store.

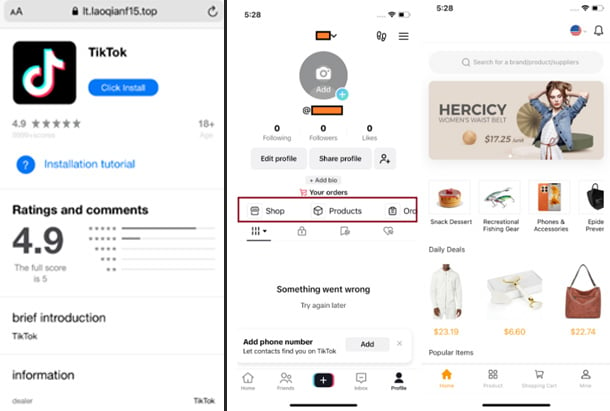

Aby oszukać użytkowników i nakłonić ich do zainstalowania aplikacji TikTok, stworzono fałszywą witrynę App Store. W fałszywej aplikacji TikTok osadzono również fałszywy sklep internetowy.

Na iOS SparkKitty podszywa się pod 币coin, udając aplikację kryptowalutową. Ponadto fałszywe witryny App Store rozpowszechniają zainfekowane złośliwym oprogramowaniem wersje TikToka i gier hazardowych. Hakerzy wykorzystują narzędzie programistyczne do instalowania aplikacji spoza legalnego App Store. Gdy użytkownicy logują się do fałszywej aplikacji TikTok, złośliwe oprogramowanie natychmiast uzyskuje dostęp do ich biblioteki zdjęć i umieszcza złośliwe linki w ich profilach – prowadząc do sklepu, który akceptuje wyłącznie płatności kryptowalutami.

Ekspert firmy Kaspersky, Siergiej Puzan, ostrzega: „Wykorzystywanie narzędzi programistycznych do rozprzestrzeniania złośliwego oprogramowania to niepokojący trend, ponieważ omija on zabezpieczenia systemu iOS. W szczególności coraz bardziej zaawansowane witryny phishingowe ułatwiają użytkownikom przypadkowe zainstalowanie złośliwego oprogramowania”.

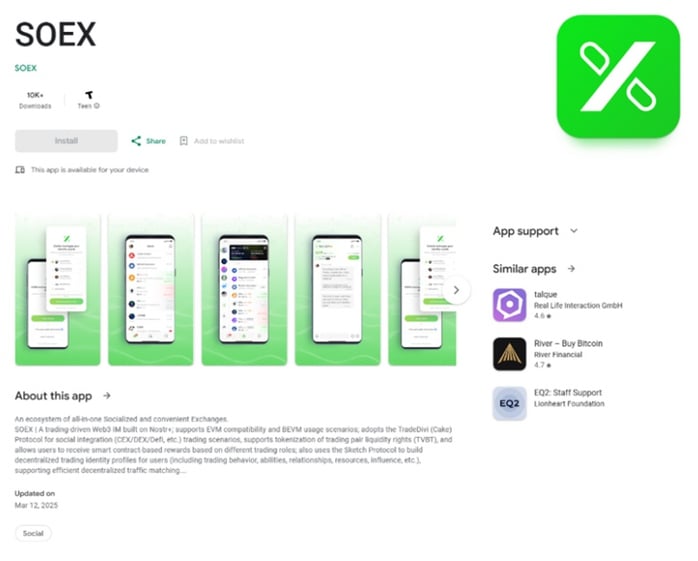

Fałszywa aplikacja do wymiany kryptowalut SOEX w Google Play

Na Androidzie SparkKitty jest również dystrybuowany za pośrednictwem Google Play i zewnętrznych stron internetowych, ukryty w aplikacjach kryptowalutowych. Przykładem jest SOEX, komunikator z wbudowaną funkcją handlu kryptowalutami, który został kiedyś pobrany ponad 10 000 razy. Ponadto pliki APK innych firm zawierają złośliwe oprogramowanie, intensywnie promowane w mediach społecznościowych, takich jak YouTube, TikTok i Facebook.

Ekspert Dmitrij Kalinin stwierdził: „To złośliwe oprogramowanie działa w sposób ukryty, wysyłając obrazy na serwer atakującego. Obrazy te mogą zawierać kod odzyskiwania portfela kryptowalutowego, umożliwiając hakerom kradzież aktywów”. Fakt, że większość zainfekowanych aplikacji jest związana z kryptowalutami, wskazuje na to, że głównym celem jest kradzież aktywów cyfrowych.

Użytkownikom zaleca się, aby nie instalowali aplikacji z niezaufanych źródeł, dokładnie sprawdzali informacje udostępniane przez deweloperów i korzystali z rozwiązań zapewniających bezpieczeństwo urządzeń mobilnych.

Szczegółowy raport na temat tej kampanii ataków opublikowano na Securelist.com.

Source: https://nld.com.vn/canh-bao-trojan-sparkkitty-gia-mao-tiktok-tan-cong-nguoi-dung-ios-va-android-196250627073413671.htm

![[Zdjęcie] Sekretarz generalny i prezydent To Lam przewodniczy spotkaniu poświęconemu przygotowaniom do przeglądu rocznego funkcjonowania trójszczeblowego systemu rządów.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/02/1780391821195_a1-bnd-4595-9717-jpg.webp)

![[Wideo] Co zrobić przy zmianie telefonu od 15 czerwca 2026 r.?](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/06/02/1780386426938_dt-jpg.webp)

Komentarz (0)