Ta informacja została właśnie ogłoszona podczas konferencji Security Analyst Summit 2025. Mowa o luce typu zero-day w publicznej aplikacji partnera, która otwiera drogę do nieautoryzowanego dostępu do systemu telematycznego – mózgu, który steruje pojazdem i zbiera z niego dane. W rzeczywistym scenariuszu ataku hakerzy mogą zmusić pojazd do zmiany biegów i wyłączyć silnik podczas jazdy, co bezpośrednio zagraża bezpieczeństwu kierowcy i pasażerów.

Kaspersky odkrywa poważną lukę w zabezpieczeniach, która zagraża bezpieczeństwu pojazdów

Według firmy Kaspersky, ocena bezpieczeństwa została przeprowadzona zdalnie, ze szczególnym uwzględnieniem usług publicznych producenta i wykonawcy. Eksperci odkryli kilka portów dostępowych narażonych na dostęp do internetu oraz lukę w zabezpieczeniach SQL injection w aplikacji wiki, co pozwoliło im na wydobycie danych użytkowników i zaszyfrowanych haseł. Część tych haseł została odszyfrowana, co pozwoliło im uzyskać dostęp do systemu śledzenia incydentów, zawierającego poufne informacje o konfiguracji infrastruktury telematycznej, w tym plik z zaszyfrowanymi hasłami użytkowników serwera.

Po stronie systemu połączonego samochodu zespół odkrył błędnie skonfigurowaną zaporę sieciową, ujawniającą wewnętrzne serwery.

Korzystając z uzyskanych danych uwierzytelniających, uzyskali dostęp do systemu plików i byli w stanie wysłać zmodyfikowane polecenia aktualizacji oprogramowania sprzętowego do kontrolera telematyki (TCU).

Dzięki temu rozwiązaniu możliwe jest uzyskanie dostępu do lokalnej sieci (CAN), która koordynuje pracę silnika, skrzyni biegów i czujników, co oznacza, że możliwe jest sterowanie wieloma ważnymi funkcjami pojazdu.

„Te luki wynikają z typowych błędów, takich jak stosowanie słabych haseł, brak uwierzytelniania dwuskładnikowego i brak szyfrowania poufnych danych. Wystarczy jedno słabe ogniwo w łańcuchu dostaw, aby narazić na szwank cały system inteligentnego samochodu” – powiedział Artem Zinenko, szef działu badań i oceny bezpieczeństwa ICS CERT w firmie Kaspersky.

Firma Kaspersky wzywa producentów samochodów do wzmocnienia kontroli cyberbezpieczeństwa, zwłaszcza w odniesieniu do infrastruktury partnerów zewnętrznych, aby zagwarantować bezpieczeństwo użytkowników i utrzymać zaufanie do technologii samochodów połączonych z siecią.

Zalecenia firmy Kaspersky dla kontrahentów i partnerów technologicznych w sektorze motoryzacyjnym:

- Ogranicz dostęp do usług internetowych za pośrednictwem sieci VPN, izolując usługi od intranetu korporacyjnego

- Oddzielne usługi sieciowe, dzięki czemu nie są powiązane z intranetem korporacyjnym

- Wprowadź rygorystyczną politykę dotyczącą haseł

- Włącz uwierzytelnianie dwuskładnikowe (2FA)

- Szyfruj poufne dane

- Zintegruj system rejestrowania zdarzeń z platformą SIEM, aby monitorować i wykrywać incydenty w czasie rzeczywistym. (SIEM – Security Information and Event Management to system zarządzania informacjami i zdarzeniami bezpieczeństwa, który pomaga wcześnie wykrywać nietypowe zachowania lub ataki cybernetyczne)

Producentom samochodów firma Kaspersky zaleca ograniczenie dostępu do platformy telematycznej (systemu, który gromadzi i przetwarza dane dotyczące pojazdu) z sieci pojazdu, zezwalanie wyłącznie na połączenia sieciowe umieszczone na białej liście, wyłączenie logowania za pomocą hasła SSH, uruchamianie usług z minimalnymi wymaganymi uprawnieniami, zapewnienie autentyczności poleceń sterujących wysyłanych do TCU (jednostki sterującej telematyką w pojeździe) oraz integrację platformy SIEM.

Source: https://nld.com.vn/phat-hien-lo-hong-zero-day-de-doa-an-toan-he-thong-o-to-ket-noi-toan-cau-196251113092524751.htm

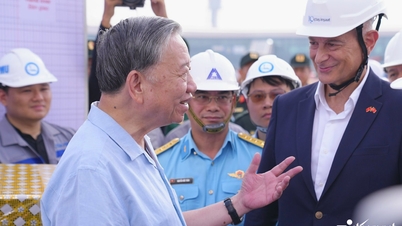

![[Zdjęcie] Sekretarz generalny To Lam odwiedza projekt międzynarodowego lotniska Long Thanh](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/13/1763008564398_vna-potal-tong-bi-thu-to-lam-tham-du-an-cang-hang-khong-quoc-te-long-thanh-8404600-1261-jpg.webp)

![Przejście Dong Nai OCOP: [Artykuł 3] Powiązanie turystyki z konsumpcją produktów OCOP](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/10/1762739199309_1324-2740-7_n-162543_981.jpeg)

Komentarz (0)