Os especialistas em cibersegurança do Google acabam de alertar sobre uma campanha de ataques em larga escala realizada pelo grupo de hackers Clop, visando o software Oracle E-Business Suite, resultando no roubo de dados de dezenas de organizações.

Isso é visto como o primeiro sinal de que o alcance da campanha pode se espalhar globalmente.

Segundo o Google, o grupo Clop explorou uma grave vulnerabilidade de segurança (zero-day) no Oracle E-Business Suite, uma plataforma de software empresarial usada para gerenciar dados de clientes, finanças e recursos humanos...

A Oracle foi obrigada a lançar uma correção de emergência para impedir a exploração da vulnerabilidade.

Essa vulnerabilidade, identificada como CVE-2025-61882, tem uma pontuação de gravidade de 9,8/10 e permite que invasores executem código remotamente sem autenticação, apenas acessando via protocolo HTTP.

Uma vez explorada com sucesso, a vulnerabilidade permitiria ao hacker obter controle total do Processamento Concorrente do sistema Oracle E-Business Suite.

Segundo analistas, a campanha de ataques começou em 10 de julho de 2025, três meses antes de as primeiras organizações detectarem sinais de intrusão no início de outubro.

Executivos de diversas empresas americanas receberam então e-mails de resgate nos quais hackers alegavam estar de posse de arquivos de dados confidenciais roubados de seus sistemas.

O Google afirmou que o grupo Clop foi o principal mentor da campanha, responsável por uma série de ataques de ransomware em larga escala que exploraram vulnerabilidades de dia zero em ferramentas de transferência de arquivos como MOVEit, Cleo e GoAnywhere.

Diversos indicadores técnicos também sugerem uma ligação entre esta campanha e o grupo FIN11, uma organização criminosa cibernética com motivação financeira, juntamente com o grupo Scattered Lapsus$ Hunters.

Charles Carmakal, diretor de tecnologia (CTO) da Mandiant-Google Cloud, confirmou que os e-mails de resgate foram enviados de centenas de contas de e-mail comprometidas, incluindo pelo menos uma conta previamente associada às atividades da FIN11.

Inicialmente, o diretor de segurança da Oracle, Rob Duhart, publicou um aviso afirmando que as vulnerabilidades haviam sido corrigidas em julho, dando a entender que os ataques haviam terminado, mas o aviso foi posteriormente removido.

Apenas alguns dias depois, a Oracle foi forçada a admitir que hackers ainda estavam explorando seu software para roubar dados pessoais e documentos corporativos. A Oracle lançou imediatamente um novo patch de emergência, confirmando a existência da vulnerabilidade zero-day.

O Google publicou endereços de e-mail, indicadores de comprometimento (IoCs) e orientações técnicas para ajudar os profissionais de segurança cibernética a verificar se seus sistemas Oracle foram comprometidos.

A Oracle insiste que os dados de pagamento dos clientes não foram afetados, mas especialistas alertam que dados de pessoal e informações operacionais podem ter sido vazados.

Especialistas em segurança recomendam que as empresas atualizem imediatamente o Oracle E-Business Suite para a versão mais recente; monitorem os logs de acesso HTTP e atividades incomuns relacionadas ao Processamento Simultâneo, além de realizarem uma auditoria forense caso suspeitem de uma intrusão.

Esta campanha de ataques demonstra mais uma vez o crescente risco das vulnerabilidades de dia zero em softwares corporativos e enfatiza a necessidade de aplicação rápida de patches e monitoramento proativo em um contexto de cibercrime cada vez mais sofisticado.

Fonte: https://www.vietnamplus.vn/my-hang-chuc-doanh-nghiep-bi-danh-cap-du-lieu-do-lo-hong-cua-oracle-post1069449.vnp

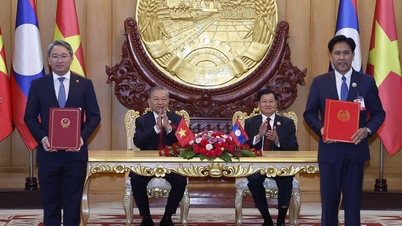

![[Foto] O primeiro-ministro Pham Minh Chinh recebe o presidente da Agência Latino-Americana de Notícias de Cuba.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F01%2F1764569497815_dsc-2890-jpg.webp&w=3840&q=75)

Comentário (0)