Doctor Web ระบุว่าแฮกเกอร์ใช้มัลแวร์ Android.Vo1d เพื่อติดตั้งแบ็กดอร์บนกล่องทีวี ทำให้พวกเขาสามารถควบคุมอุปกรณ์ได้ทั้งหมด จากนั้นจึงดาวน์โหลดและติดตั้งแอปพลิเคชันอันตรายอื่นๆ กล่องทีวีเหล่านี้ทำงานบนระบบปฏิบัติการ Android ที่ล้าสมัย

ที่สำคัญ Vo1d ไม่ได้มุ่งเป้าไปที่อุปกรณ์ที่ใช้ Android TV แต่มุ่งเป้าไปที่กล่องรับสัญญาณที่ใช้ Android เวอร์ชันเก่ากว่าตามโครงการ Android Open Source Project Android TV มีให้บริการเฉพาะผู้ผลิตอุปกรณ์ที่ได้รับอนุญาตเท่านั้น

ผู้เชี่ยวชาญของ Doctor Web ยังไม่สรุปว่าแฮกเกอร์ติดตั้งแบ็คดอร์บนกล่องทีวีได้อย่างไร พวกเขาคาดการณ์ว่าอาจใช้ตัวกลางที่เป็นมัลแวร์ ใช้ประโยชน์จากช่องโหว่ของระบบปฏิบัติการเพื่อให้ได้สิทธิ์ หรือใช้เฟิร์มแวร์ที่ไม่เป็นทางการซึ่งมีสิทธิ์การเข้าถึงสูงสุด (รูท)

อีกเหตุผลหนึ่งอาจเป็นเพราะอุปกรณ์ดังกล่าวใช้ระบบปฏิบัติการที่ล้าสมัย ซึ่งเสี่ยงต่อการโจมตีจากระยะไกล ตัวอย่างเช่น มีการเปิดตัวเวอร์ชัน 7.1, 10.1 และ 12.1 ในปี 2016, 2019 และ 2022 ไม่ใช่เรื่องแปลกที่ผู้ผลิตอุปกรณ์ระดับล่างจะติดตั้งระบบปฏิบัติการรุ่นเก่าลงในกล่องทีวี แต่ปลอมแปลงให้เป็นรุ่นที่ทันสมัยเพื่อดึงดูดลูกค้า

นอกจากนี้ ผู้ผลิตใดๆ ก็สามารถปรับเปลี่ยนเวอร์ชันโอเพนซอร์สได้ ซึ่งทำให้สามารถติดมัลแวร์ในห่วงโซ่อุปทานต้นทางและถูกบุกรุกอุปกรณ์ได้ก่อนที่จะถึงมือลูกค้า

ตัวแทนของ Google ยืนยันว่าอุปกรณ์ที่พบว่ามีการติดตั้งแบ็คดอร์นั้นไม่ได้รับการรับรอง Play Protect ดังนั้น Google จึงไม่มีโปรไฟล์ความปลอดภัยและผลการทดสอบที่เข้ากันได้

อุปกรณ์ Android ที่ผ่านการรับรอง Play Protect ได้รับการทดสอบอย่างเข้มงวดเพื่อให้แน่ใจถึงคุณภาพและความปลอดภัยของผู้ใช้

Doctor Web กล่าวว่ามี Vo1d หลายสิบตัวที่ใช้โค้ดที่แตกต่างกันและฝังมัลแวร์ในพื้นที่เก็บข้อมูลที่แตกต่างกัน แต่ทั้งหมดให้ผลลัพธ์เหมือนกัน คือ เชื่อมต่ออุปกรณ์กับเซิร์ฟเวอร์ C&C ของแฮกเกอร์ ติดตั้งส่วนประกอบเพื่อติดตั้งมัลแวร์เพิ่มเติมในภายหลังเมื่อได้รับคำสั่ง

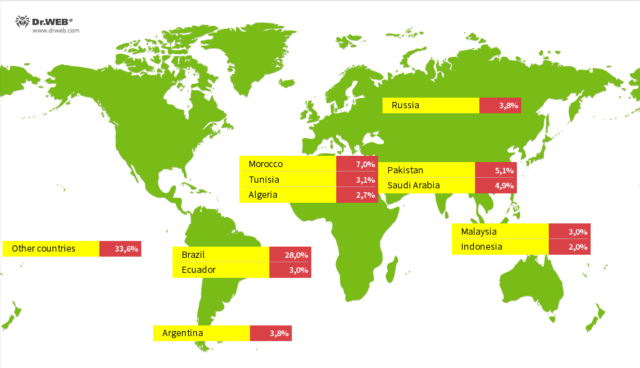

กรณีดังกล่าวกระจายไปทั่วโลก แต่ส่วนใหญ่จะกระจุกตัวอยู่ในบราซิล โมร็อกโก ปากีสถาน ซาอุดีอาระเบีย รัสเซีย อาร์เจนตินา เอกวาดอร์ ตูนิเซีย มาเลเซีย แอลจีเรีย และอินโดนีเซีย

(อ้างอิงจากนิตยสารฟอร์บส์)

ที่มา: https://vietnamnet.vn/1-3-trieu-android-tv-box-tai-197-quoc-gia-bi-cai-cua-hau-2322223.html

![[ภาพ] นายกรัฐมนตรี Pham Minh Chinh เป็นประธานการประชุมเพื่อนำแผนงานเป้าหมายระดับชาติเกี่ยวกับการป้องกันและควบคุมยาเสพติดจนถึงปี 2030 มาใช้](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/09/1759990393779_dsc-0495-jpg.webp)

![[ภาพ] นายกรัฐมนตรี Pham Minh Chinh เป็นประธานการประชุมคณะกรรมการถาวรของรัฐบาลเกี่ยวกับการรับมือกับผลกระทบจากภัยพิบัติทางธรรมชาติหลังพายุลูกที่ 11](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/09/1759997894015_dsc-0591-jpg.webp)

การแสดงความคิดเห็น (0)