ایس جی جی پی او

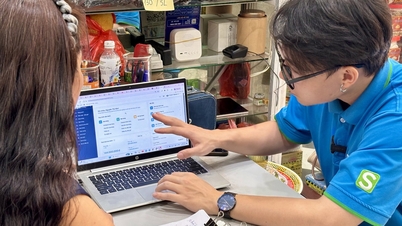

دنیا بھر میں ، HTTP اور Winbox کے ذریعے استحصال کے خطرے میں انٹرنیٹ کے سامنے آنے والے MikroTik راؤٹرز کی تعداد بالترتیب 500,000 اور 900,000 ڈیوائسز ہیں۔ Bkav کے ریکارڈ کے مطابق، ویتنام میں یہ تعداد HTTP کے ذریعے 9,500 اور Winbox کے ذریعے 23,000 ہے۔

|

| ویتنام میں، 26 جولائی تک انٹرنیٹ سے جڑنے والے MikroTik آلات کی تعداد دسیوں ہزار میں ہے۔ |

MikroTik RouterOS آپریٹنگ سسٹم میں ابھی ابھی ایک سنگین خطرے کا پتہ چلا ہے، جس سے ایک مستند حملہ آور کو ایڈمن سے لے کر سپر ایڈمن تک مراعات میں اضافہ کرنے کی اجازت ملتی ہے تاکہ وہ من مانی کوڈ پر عمل درآمد کر سکے، آلات پر مکمل کنٹرول لے اور انہیں بوٹنیٹس میں تبدیل کر سکے، اور DDoS حملے شروع کر سکے۔

نئے دریافت ہونے والے خطرے میں شناخت کنندہ CVE-2023-30799، CVSS سیوریٹی سکور 9.1 ہے۔ تاہم، Bkav ماہرین کا خیال ہے کہ یہاں "مہلک خامی" "ڈیفالٹ پاس ورڈ" ہے۔ "CVE-2023-30799 کمزوری سے فائدہ اٹھانے کے لیے، ہیکرز کو ایڈمن کے حقوق حاصل کرنے کی ضرورت ہے جب کہ ڈیوائسز پر زیادہ تر ڈیفالٹ پاس ورڈز تبدیل نہیں کیے گئے ہیں،" Bkav کے نیٹ ورک سیکیورٹی کے ڈائریکٹر مسٹر Nguyen Van Cuong نے کہا۔

MikroTik راؤٹرز لیٹوین نیٹ ورکنگ آلات بنانے والے کی مقبول مصنوعات ہیں۔ وہ MikroTik RouterOS آپریٹنگ سسٹم پر چلتے ہیں، جو صارفین کو LAN یا WAN بنانے، ترتیب دینے اور منظم کرنے کے لیے HTTP ویب انٹرفیس یا Winbox ایپلیکیشن کے ذریعے ایڈمنسٹریشن پیج تک رسائی کی اجازت دیتا ہے۔

انٹرنیٹ سے منسلک آلات کی اتنی بڑی تعداد کے ساتھ، خطرات کو کم کرنے کے لیے، Bkav تجویز کرتا ہے کہ صارفین فوری طور پر RouterOS کے لیے تازہ ترین پیچ (6.49.8 یا 7.x) کو اپ ڈیٹ کریں، اور درج ذیل اضافی حل نافذ کریں: ریموٹ رسائی کو روکنے کے لیے انتظامیہ کے انٹرفیس پر انٹرنیٹ کو منقطع کریں؛ اگر انتظامیہ کا صفحہ عوامی ہونا ضروری ہے تو ایک مضبوط پاس ورڈ سیٹ کریں۔ ون باکس ایڈمنسٹریشن پروگرام کو بند کر دیں اور اس کے بجائے SSH پروٹوکول استعمال کریں، کیونکہ MikroTik صرف SSH انٹرفیس کے لیے حفاظتی حل فراہم کرتا ہے...

ماخذ

![[تصویر] ویتنام ایسوسی ایشن آف فوٹوگرافک آرٹسٹ کے قیام کی 60 ویں سالگرہ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

![[تصویر] قومی اسمبلی کے چیئرمین ٹران تھان مین ون فیوچر 2025 ایوارڈ کی تقریب میں شرکت کر رہے ہیں](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

تبصرہ (0)